الإعلانات

يحدث الكثير كل شهر في عالم الأمن السيبراني والخصوصية عبر الإنترنت وحماية البيانات. من الصعب مواكبة ذلك!

سيساعدك ملخص الأمان الشهري في متابعة أهم أخبار الأمان والخصوصية كل شهر. إليك ما حدث في سبتمبر.

1. تم اختراق 50 مليون حساب على Facebook

ألقى الأسبوع الأخير من سبتمبر بواحد من أكبر الأخبار: تم اختراق 50 مليون حساب مستخدم فردي على Facebook يؤثر Facebook Hack على 50 مليون حسابربما تم الوصول إلى حسابات حوالي 50 مليون مستخدم على Facebook كجزء من خرق أمني كبير. وهي ليست أخبار جيدة. اقرأ أكثر . قام Facebook بإعادة تعيين كلمات مرور 90 مليون حساب ، للتأكد فقط ، مشيرًا إلى أن العدد النهائي للحسابات المخترقة قد يرتفع.

استغل المهاجمون ثغرة أمنية في ميزة "عرض باسم" على Facebook ، والتي تتيح للمستخدمين رؤية كيف تبدو حساباتهم الخاصة للآخرين. تنبع ثغرة Facebook من ثلاثة أخطاء. يسمح الأول بظهور أداة تحميل فيديو Facebook على صفحة "عرض باسم". والثاني يتيح لأداة التحميل إنشاء رمز وصول. يسمح الخطأ الأخير لصفحة "العرض باسم" بإنشاء رمز وصول لأي مستخدم يريده المخترق.

إذا طُلب منك إعادة تسجيل الدخول إلى Facebook اليوم ، فمن المحتمل أنك من بين 90 مليون مستخدم على Facebook من المحتمل أن يتأثروا بهذا الاختراق.

أثر 50 مليون مستخدم على + 40 مليون صفحة على موقع Facebook كإجراء احترازي إضافي.

- دوني أوسوليفان (donie) 28 سبتمبر 2018

لا تقتصر المشكلة على موقع Facebook أيضًا. خدمات Facebook الأخرى مثل Instagram معرضة أيضًا ، إلى جانب المواقع والخدمات التي تستخدم تسجيل الدخول إلى Facebook في كل مكان. (هذا هو كيفية تأمين حساباتك عند استخدام تسجيل الدخول الاجتماعي باستخدام الدخول الاجتماعي؟ اتخذ هذه الخطوات لتأمين حساباتكإذا كنت تستخدم خدمة تسجيل الدخول الاجتماعي (مثل Google أو Facebook) ، فقد تعتقد أن كل شيء آمن. ليس الأمر كذلك - فقد حان الوقت لإلقاء نظرة على نقاط ضعف تسجيلات الدخول الاجتماعية. اقرأ أكثر .)

في البداية ، الطريقة الوحيدة لمعرفة ما إذا كنت ضحية هي إذا قام Facebook بتسجيل خروجك من حسابك دون سابق إنذار. ومع ذلك ، يقول Facebook الآن أنه سينشر رسالة في الجزء العلوي من "آخر الأخبار" إذا كان حسابك متضمنًا.

يتسم اختراق Facebook بأهمية خاصة لقراء MakeUseOf الأوروبيين ؛ هذا هو أول خرق كبير للبيانات من إحدى شركات التكنولوجيا الكبرى منذ أن أصدر الاتحاد الأوروبي قانون حماية البيانات العامة (GDPR) في مايو 2018

مثل فيس بوك مسجل في أيرلندا، يمكن للجنة حماية البيانات الأيرلندية إصدار فيسبوك مع غرامة كبيرة بموجب شروط اللائحة العامة لحماية البيانات ، ولكن حتى الآن لم يوضح المفوض "طبيعة الانتهاك وخطر حدوثه المستخدمين. "

إذا كنت ضحية اختراق فيسبوك ، فإليك أربعة أشياء عليك القيام بها على الفور 4 أشياء يجب القيام بها فورًا عندما تم اختراق حساب Facebook الخاص بكإذا كنت تشك في اختراق حسابك على Facebook ، فإليك ما يجب فعله لاكتشاف السيطرة واستعادتها. اقرأ أكثر .

2. الحكومات فايف آيز تهاجم التشفير

"إن حكومات الولايات المتحدة والمملكة المتحدة وكندا وأستراليا ونيوزيلندا هي ملتزمة بالحقوق الشخصية والخصوصية ، ودعم دور التشفير في حماية تلك حقوق."

اجتمع وزراء من حكومات العيون الخمسة - الولايات المتحدة الأمريكية ، والمملكة المتحدة ، وكندا ، وأستراليا ، ونيوزيلندا - في أستراليا للمشاركة في المؤتمر السنوي للأغذية. في هذا الاجتماع الوزاري للدول الخمس تمت صياغة البيان أعلاه.

ومع ذلك ، يكشف الفحص الإضافي للبيان المشترك أن حلفاء Five Eyes يهددون بتقديمه تشريع يجبر عمالقة التكنولوجيا مثل Apple و Facebook و Google على توفير "حلول وصول مشروعة" لهم منتجات. بمعنى آخر: تريد حكومات بلدان Five Eyes التشفير في مكان ما ، وهم يريدونها الآن.

مشاعري على مستنقع تشفير العيون الخمسة الأخير هو ببساطة هذا: Power Corrupts. السلطة المطلقة تفسد تماما.

إن أي تقنية تسمح بالوصول غير المقيد إلى البيانات المشفرة للمواطنين يمكن وسوف تسيء استخدامها من قبل الحكومات.

- كيث هودليت (andMYhacks) 5 سبتمبر 2018

لسوء الحظ ، هذا غير ممكن. إنشاء باب خلفي لشخص واحد لا يوقف وجوده للآخرين. بمجرد فتح باب التشفير الخلفي ، يتبخر أمن مئات الملايين من المستخدمين الآخرين الذين يحترمون القانون.

إنها ليست مشكلة ستختفي في أي وقت قريب. علاوة على ذلك ، هناك العديد من الحجج ضد كسر التشفير لماذا يجب ألا ندع الحكومة تكسر التشفيرإن التعايش مع الإرهابيين يعني أننا نواجه دعوات منتظمة لفكرة سخيفة حقًا: إنشاء تشفير يمكن الوصول إليه من قبل الحكومة. لكنها ليست عملية. إليك سبب أهمية التشفير في الحياة اليومية. اقرأ أكثر ولكن القليل جدا ل. في بعض الأحيان، أدوات كسر التشفير مثل GrayKey ما هو مفتاح رمادي؟ أداة تكسر تشفير iPhone وكلمات المروريعد التشفير أمرًا حيويًا للخصوصية والأمان ، ولكن أجهزة iPhone في خطر الآن بفضل GrayKey. اقرأ المزيد عن GrayKey ولماذا تشعر Apple بالقلق الشديد. اقرأ أكثر منبثقة لإعطاء إنفاذ القانون استراحة ، لكنها قليلة ومتباعدة. بلدان أخرى تدرس نهجا بديلا. على سبيل المثال ، تشير وثائق وزارة الداخلية الألمانية إلى استخدام برنامج اعتراض الاتصالات عن بعد لـ تستهدف أجهزة iOS و Android و Blackberry دون الحاجة إلى الاعتماد على مزودي الخدمة مثل Apple و Google و Facebook و هكذا.

الشرطة تقوم بتثبيت أبواب خلفية على أجهزة المشتبه بهم؟ هذه قصة أخرى.

3. خرق الخطوط الجوية البريطانية: 300000 عميل متأثر

كشفت شركة الخطوط الجوية البريطانية (العلم البريطاني) علم المملكة المتحدة أنه خلال الفترة من 22:58 في 21ش أغسطس 2018 إلى 21:45 يوم 5العاشر سبتمبر 2018 ، تم اختراق تفاصيل الدفع لـ 300000 عميل. (نعم ، هذه الأوقات الغريبة تأتي من مكتبة الإسكندرية.)

تضمنت المعلومات المسروقة المعلومات الشخصية والمالية لأي عملاء قاموا بالحجز لدى BA خلال تلك الفترة. ومع ذلك ، لم يتضمن بيانات جواز السفر أو وثيقة الهوية لهؤلاء العملاء. وقال رئيس مجلس الإدارة والمدير التنفيذي أليكس كروز ، متحدثًا في برنامج Today at BBC Radio 4 يوم الجمعة ، إن الاختراق كان "هجومًا إجراميًا ضارًا ومتطورًا" وأن مكتبة الإسكندرية تشعر "بالأسف الشديد لما حدث". كما وعد كروز بأن الخطوط الجوية البريطانية "ملتزمة بنسبة 100 بالمائة" بتعويض أي متضرر الزبائن.

لم تكشف شركة BA رسميًا عن كيفية حدوث الاختراق. ومع ذلك ، باحثون أمنيون في RiskIQ نعتقد أن المتسللين قاموا بزرع كود خبيث على صفحة الدفع بمكتبة الإسكندرية عبر نسخة معدلة من مكتبة JavaScript Modernizr. قام الرمز الخبيث بتحميل البيانات المسروقة إلى خادم مستضاف في رومانيا. هذا بدوره جزء من مزود VPS يسمى Time4VPS ، ومقره في ليتوانيا.

"تم إنشاء البنية التحتية المستخدمة في هذا الهجوم فقط مع أخذ شركة الخطوط الجوية البريطانية في الاعتبار واستهداف البرامج النصية التي تهدف إلى المزج مع معالجة الدفع العادية لتجنب الكشف".

قام الباحثون بتتبع الاختراق إلى مجموعة تسمى Magecart وهي مسؤولة أيضًا عن الهجمات الأخيرة على Ticketmaster و Newegg.

هذه #الخطوط الجوية البريطانية يبدو الإختراق بالضبط مثل #Ticketmaster الإختراق إلخ. ربما قاموا بتحميل برنامج نصي (.js) من مكان تم اختراقه وتحميله على صفحات الدفع. كما أن CSPs لن تخفف من هذا النوع من الهجمات أيضًا. لا تقم بتحميل البرامج النصية على صفحات الدفع!

- دانيال جيمس (@ danieltj27) 7 سبتمبر 2018

4. ESET اكتشف أول روتكيت مبني على UEFI

اكتشف باحثو الأمن في ESET أول مجموعة جذرية تستند إلى UEFI في البرية. ال يسمح rootkit للمتسلل بتثبيت البرامج الضارة المستمرة على نظام ضعيف ما لا تعرفه عن Rootkits سيخيفكإذا كنت لا تعرف أي شيء عن الجذور الخفية ، فقد حان الوقت لتغيير ذلك. ما لا تعرفه سيخيفك ويجبرك على إعادة النظر في أمان بياناتك. اقرأ أكثر مع إمكانية البقاء على شكل نظام كامل.

اكتشاف الجذور الخفية UEFI هو على وجه الخصوص كما هو الحال ظلت أنظمة UEFI تقليديا آمنة ما هو UEFI وكيف يبقيك أكثر أمانًا؟إذا قمت بتشغيل جهاز الكمبيوتر الخاص بك مؤخرًا ، فقد تلاحظ اختصار "UEFI" بدلاً من BIOS. ولكن ما هو UEFI؟ اقرأ أكثر ضد هذه التهديدات. ومع ذلك ، فإن rootkit يمثل مشكلة كبيرة لأنه يتطلب فلاشًا ثابتًا للوحة الأم بالكامل لإزالته ؛ لن تقترب برامج مكافحة الفيروسات وبرامج مكافحة البرامج العادية من مجموعة الجذر الدليل الكامل لإزالة البرامج الضارةالبرامج الضارة موجودة في كل مكان هذه الأيام ، والقضاء على البرامج الضارة من نظامك عملية طويلة تتطلب التوجيه. إذا كنت تعتقد أن جهاز الكمبيوتر الخاص بك مصاب ، فهذا هو الدليل الذي تحتاجه. اقرأ أكثر .

"في حين أنه من الصعب تعديل صورة UEFI الخاصة بالنظام ، توجد حلول قليلة لفحص وحدات UEFI للنظام واكتشاف الوحدات الضارة" ، يقرأ مدونة ESET. "علاوة على ذلك ، يعني تنظيف البرنامج الثابت لنظام UEFI إعادة تشغيله ، وهي عملية لا تتم بشكل شائع وبالتأكيد ليس من قبل المستخدم العادي. توضح هذه المزايا لماذا سيستمر المهاجمون الحازمون وذوو الحيلة في استهداف أنظمة UEFI للأنظمة ".

يُعتقد أن الجذور الخفية ، المعروفة باسم LoJack ، هي عمل مجموعة القرصنة سيئة السمعة المرتبطة بالحكومة الروسية ، فانسي بير. قام المتسللون بتعديل أداة LoJack المحمولة المضادة للسرقة للكمبيوتر المحمول من Absolute Software. يتم تثبيت الأداة على BIOS النظام من أجل النجاة من مسح النظام. يستبدل التعديل أجزاء من كود LoJack الأصلي لإعادة كتابة شرائح UEFI الضعيفة.

كيف تحمي ضد الجذور الخفية UEFI؟ أسهل طريقة هي إبقاء UEFI Secure Boot قيد التشغيل كيفية تعطيل التمهيد الآمن UEFI إلى التمهيد المزدوج أي نظاميمكن أن يتداخل UEFI مع تثبيت نظام تشغيل ثانٍ. فيما يلي كيفية تعطيل UEFI Secure Boot و Dual Boot أي أنظمة تشغيل تريدها. اقرأ أكثر . ثم ترفض البرامج الثابتة للنظام الخاص بك أي ملف بدون شهادة تحقق مناسبة ، مما يحافظ على نظامك في مأمن من الضرر.

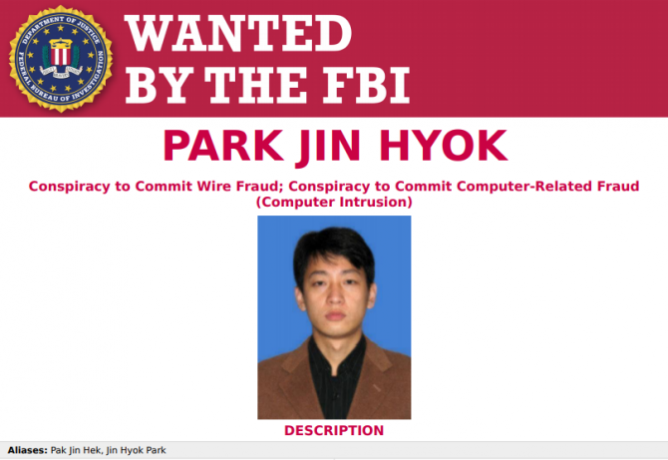

5. قراصنة كوري شمالي متهمون في WannaCry و Sony Hacks

اتهمت حكومة الولايات المتحدة ومعاقبة قراصنة كوريين شماليين بتهمة هجوم WannaCry العالمي 2017 لدودة الفدية هجوم Global Ransomware وكيفية حماية بياناتكضرب هجوم إلكتروني ضخم أجهزة الكمبيوتر في جميع أنحاء العالم. هل تأثرت ببرامج الفدية الخبيثة ذاتية التكرار؟ إذا لم يكن الأمر كذلك ، كيف يمكنك حماية بياناتك دون دفع الفدية؟ اقرأ أكثر ، بالإضافة إلى 2014 Sony Pictures تخترق ذلك أجبرت الشركة على سحب فيلمها المقبل ، المقابلة الجدل النهائي لعام 2014: سوني هاك ، المقابلة وكوريا الشماليةهل اخترقت كوريا الشمالية بالفعل شركة Sony Pictures؟ أين الدليل؟ هل استفاد أي شخص آخر من الهجوم ، وكيف تم دفع الحادثة للترويج لفيلم؟ اقرأ أكثر . (المقابلة كوميديا عن مؤامرة لاغتيال الزعيم الكوري الشمالي كيم جونغ أون).

تزعم لائحة الاتهام أن المبرمج الكوري الشمالي ، بارك جين هيوك ، عمل في شركة واجهة حكومية لها مكاتب في الصين وكوريا الديمقراطية. يُزعم أن بارك وزملاؤه تورطوا في أنشطة ضارة نيابة عن الجيش الكوري الشمالي.

وقال "إن حجم ونطاق الجرائم السيبرانية التي تدعيها الشكوى مذهل ومسيء لجميع الذين يحترمون سيادة القانون والمعايير السيبرانية التي قبلتها الدول المسؤولة". مساعد المدعي العام جون ديمرز. "تزعم الشكوى أن حكومة كوريا الشمالية ، من خلال مجموعة ترعاها الدولة ، قامت بسرقة بنك مركزي ومواطنين من دول أخرى ، انتقمت من حرية التعبير من أجل تبريده نصف العالم بعيدًا ، وخلق برامج ضارة مدمرة أثرت بشكل عشوائي على الضحايا في أكثر من 150 دولة أخرى ، مما تسبب في مئات الملايين ، إن لم يكن المليارات ، من الدولارات ضرر."

يُعتقد أيضًا أن مجموعة القرصنة مسؤولة عن محاولة اختراق غير ناجحة ضد شركة لوكهيد مارتن. المجموعة مسؤولة أيضًا عن الهجمات ضد بنك بنجلاديش ، وبانكو ديل أوسترو في الإكوادور ، وبنك فيتنام تيان فونج ، وعدد من عمليات تبادل العملات المشفرة.

حكومة كوريا الشمالية أخذ بثأره في لائحة الاتهام الأمريكية ، واصفة إياها بـ "حملة التشهير". كما تدعي أن بارك "ليست كيانًا". مفهومة ، نظرا للظروف.

تقرير اخبار الامن: سبتمبر 2018

هذه هي خمس من أفضل القصص الأمنية من سبتمبر 2018. ولكن حدث الكثير. ليس لدينا مساحة لسردها بالتفصيل. فيما يلي خمس قصص أمنية أكثر إثارة للاهتمام ظهرت في الشهر الماضي:

- وزارة الخارجية الأمريكية تم تأكيد أثر خرق أمني على البريد الإلكتروني لـ "أقل من 1٪ من البريد الوارد للموظفين".

- شركة إدارة البيانات ، Veeam ، مكشوف 445 مليون سجل لمدة عشرة أيام.

- مكتب المدعي العام الأمريكي أظهرت كيف يساعد مبدعو Mirai الروبوتات مكتب التحقيقات الفدرالي في التحقيق في قضايا الجرائم الإلكترونية "المعقدة". مساعدتهم تبقيهم خاليين من السجن.

- حصلت Uber على غرامة 148 مليون دولار بسبب خرق البيانات لعام 2017.

- وقد تضاعف متوسط حجم هجوم DDoS خمس مرات ، إلى 26 جيجابايت في الثانية ، وفقًا لـ Nexusguard.

يحدث مبلغ ضخم كل شهر في مجال الأمن السيبراني والخصوصية وحماية البيانات والبرامج الضارة والتشفير. تحقق مرة أخرى بعد ذلك في بداية الشهر المقبل للحصول على تقرير أمني لشهر أكتوبر 2018. في هذه الأثناء ، تحقق من ذلك هذه الخروقات الأمنية الخمسة التي قد تعرض بياناتك للخطر 5 مخالفات حديثة للبيانات قد تعرض بياناتك للخطرقد يكون من الصعب مواكبة أحدث الاختراقات الأمنية عبر الإنترنت ، لذلك قمنا بتجميع بعض أبرز انتهاكات 2018. اقرأ أكثر !

مصدر الصورة: كتب كتالوج الفكر /فليكر

جافين هو كاتب أول في MUO. وهو أيضًا محرر ومدير تحسين محركات البحث لموقع شقيق MakeUseOf الذي يركز على التشفير ، Blocks Decoded. حصل على درجة البكالوريوس (مع مرتبة الشرف) في الكتابة المعاصرة مع ممارسات الفن الرقمي المنهوبة من تلال ديفون ، بالإضافة إلى أكثر من عقد من الخبرة في الكتابة المهنية. يتمتع بكميات وفيرة من الشاي.