الإعلانات

الحمد لله تسريب صور المشاهير من الأشهر القليلة الماضية قد مرت. هذا الحدث تتحرّى Apple عن العراة من المشاهير ، ويطرح YouTube نصيحة حول المرطبان والمزيد... [أخبار التكنولوجيا الملخص]أيضًا ، وبالنظر إلى تباطؤ الإنترنت ، فإن Windows XP يقترب بنسبة 1٪ من الموت ، ويلعب Star Citizen مجانًا ، ومتصفح ويب Raspberry Pi الجديد ، والأجهزة القابلة للارتداء التي تجنبناها بصعوبة. اقرأ أكثر - يشار إليها باسم The Fappening و Celebgate ومجموعة متنوعة من الأسماء الأخرى - شاهدت حوالي 500 صورة غير لائقة المشاهير ، بما في ذلك جينيفر لورانس ، ماري إليزابيث وينستيد ، وكالي كوكو ، تسربت إلى الجمهور عبر الانترنت.

يمكن أن يحدث هذا الشكل من الغزو لأي شخص ، وربما حدث في وقت ما - أنت فقط لا تسمع أنه أبلغ عندما يتأثر عدد قليل من عامة الناس. نأمل ألا تضطر أبدًا إلى تجربة مثل هذا الحدث المحرج ؛ إذا اتبعت هذه النصائح ، فلن تفعل.

شاهد ما تحفظه في المقام الأول

كان هناك الكثير من الجدل حول هذا ، والهدف هنا ليس إلقاء اللوم على الضحايا. ومع ذلك ، من المهم أن تتذكر أنه إذا لم تكن هناك صور عارية (أو أي أنواع أخرى من ملفات التجريم) على هاتفك في المقام الأول ، فلا يمكن للآخرين سرقتها. حتى مع أ

تطبيق المراسلة الآمن 6 تطبيقات المراسلة الآمنة لنظام iOS التي تأخذ الخصوصية على محمل الجدلا يتوهم قراءة رسائلك من قبل الأطراف غير المرغوب فيها؟ احصل على تطبيق مراسلة آمن ولا داعي للقلق. اقرأ أكثر ، ليس لديك ضمان للحماية. عند الاستخدام سناب شات ، رسول الصور المتاح إرسال صور وفيديوهات Risqué ذاتية التدمير باستخدام Snapchat [iOS و Android]لذلك تريد أن ترسل إلى شخص ما صورة أو فيديو خاصًا فليرتي أو أبله بنفسك ، لكنك تعلم أن الصور ومقاطع الفيديو يمكن مشاركتها وتعميمها على الإنترنت بسرعة كبيرة. حسنا ... اقرأ أكثر ، على سبيل المثال ، كل ما يجب أن يفعله مستلم الصورة غير المشروعة خذ لقطة شاشة الدليل النهائي حول كيفية التقاط لقطة شاشةيعتقد معظم الناس أن التقاط لقطة شاشة عملية بسيطة ومباشرة ، وأنها ستكون متشابهة إلى حد كبير في كل منصة يواجهونها. حسنًا ، سيكونون على خطأ. عملية التقاط لقطات الشاشة ... اقرأ أكثر ; ثم من يدري أين سينتشر؟

تحقيقا لهذه الغاية ، كن حذرا ما على أجهزتك. إذا كان يجب عليك الاحتفاظ بأي شيء محرج ، فتأكد من ذلك تشفيرها على هاتفك كيفية تشفير البيانات على الهاتف الذكي الخاص بكمع فضيحة Prism-Verizon ، ما يدعى حدوثه هو أن وكالة الأمن القومي للولايات المتحدة الأمريكية (NSA) كانت تعدين البيانات. أي أنهم كانوا يمرون عبر سجلات المكالمات لـ ... اقرأ أكثر ; أعطى كريس أربعة أسباب تجعل التشفير فكرة جيدة ليس فقط لجنون العظمة: 4 أسباب لتشفير حياتك الرقميةالتشفير ليس فقط لمنظري المؤامرة بجنون العظمة ، ولا هو فقط لمحترفي التكنولوجيا. التشفير هو شيء يمكن لكل مستخدم كمبيوتر الاستفادة منه. تكتب مواقع التكنولوجيا حول كيفية تشفير حياتك الرقمية ، ولكن ... اقرأ أكثر إذا كنت بحاجة إلى المزيد من الإقناع.

حافظ على كلمات مرور قوية وإمكانية وصول مشددة

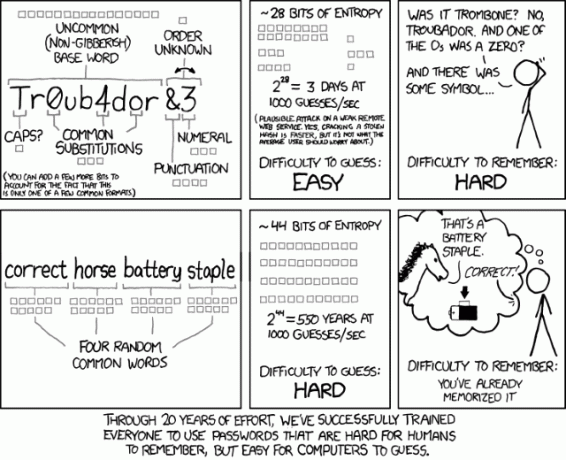

في البداية ، تم إلقاء اللوم على iCloud في تسريبات الصور ، ولكن تقرر لاحقا أن الهجوم كان يستهدف أسماء المستخدمين وكلمات المرور و اسئلةالأمان كيفية إنشاء سؤال أمني لا يمكن لأحد آخر تخمينهلقد كتبت في الأسابيع الأخيرة الكثير حول كيفية جعل الحسابات عبر الإنترنت قابلة للاسترداد. يعد خيار الأمان النموذجي هو إعداد سؤال أمان. في حين أن هذا من المحتمل أن يوفر طريقة سريعة وسهلة ... اقرأ أكثر . يخبرنا هذا أن الخدمة التي تم تخزين الصور فيها لم تكن ملامة ، ولكن ربما كان الجاني قادرًا على اختراق الحسابات. لذلك ، من المهم جعل كلمات المرور الخاصة بك محكمة قدر الإمكان.

إذا كنت بحاجة إلى بعض النصائح حول زيادة عدد كلمات المرور الخاصة بك ، فقد قمنا بذلك مقارنة بين طرق إدارة كلمات المرور مقارنة بأدوات إدارة كلمة المرور 5: ابحث عن الأداة المثالية لكاختيار نوع من استراتيجية إدارة كلمة المرور للتعامل مع الكم الهائل من كلمات المرور التي نحتاجها أمر بالغ الأهمية. إذا كنت مثل معظم الأشخاص ، فربما تخزن كلمات المرور الخاصة بك في دماغك. لتذكرهم ... اقرأ أكثر ; لاست باس هو أداة رائعة لتبسيط عملية كلمة المرور الدليل الكامل لتبسيط وتأمين حياتك مع LastPass و Xmarksعلى الرغم من أن السحابة تعني أنه يمكنك الوصول بسهولة إلى معلوماتك المهمة أينما كنت ، إلا أنها تعني أيضًا أن لديك الكثير من كلمات المرور لتتبعها. لهذا السبب تم إنشاء LastPass. اقرأ أكثر ، أو إذا كنت تفضل الطريقة القديمة تأكد من اتباعها نصائح لإنشاء كلمة مرور لا تنسى لكنها قوية 6 نصائح لإنشاء كلمة مرور غير قابلة للكسر يمكنك تذكرهاإذا لم تكن كلمات المرور الخاصة بك فريدة ولا يمكن اختراقها ، يمكنك أيضًا فتح الباب الأمامي ودعوة اللصوص لتناول طعام الغداء. اقرأ أكثر .

بينما نحن بصدد موضوع كلمات المرور ، من المهم التأكد من أنك تحتفظ بها لنفسك. إذا كنت لا تثق بشخص لديه رقم بطاقتك الائتمانية ، فلا تشارك كلمات المرور معه. من الواضح أن زوجك هو حالة خاصة ، ولكن يجب أن تكون نادرة.

إذا كنت قد مررت بهذه المعلومات الشخصية من قبل ، فقدم لنفسك معروفًا وغير كلمات المرور الخاصة بك. لست بحاجة إلى أن تكون شديد الحساسية وتغييرها مرة واحدة في الأسبوع أو أي شيء ، لكنها فكرة جيدة إذا كنت متساهلاً في الماضي.

استفد من المصادقة الثنائية

توثيق ذو عاملين ما هي المصادقة ذات العاملين ، ولماذا يجب عليك استخدامهاالمصادقة الثنائية (2FA) هي طريقة أمان تتطلب طريقتين مختلفتين لإثبات هويتك. يستخدم عادة في الحياة اليومية. على سبيل المثال ، الدفع ببطاقة ائتمان لا يتطلب فقط البطاقة ، ... اقرأ أكثر يضيف طبقة أمان إضافية إلى أي حساب يدعمها. بالإضافة إلى كلمة المرور الخاصة بك (شيء تعرفه) ، للوصول إلى حسابك ، يجب أن يكون لدى شخص ما رمز من هاتفك (شيء لديك). إنه ليس 100٪ مضاد للرصاص ، وقد يبدو غير مريح في البداية ، لكن الأمان الإضافي الذي يجلبه يستحق أي متاعب صغيرة. إذا قام شخص ذو نية خبيثة باختراق كلمة المرور الخاصة بك ، فسيظل محجوبًا بدون رمز.

لقد كتبنا عن الخدمات الأكثر أهمية لتمكين المصادقة ذات العاملين قفل هذه الخدمات الآن مع المصادقة الثنائيةالمصادقة الثنائية هي الطريقة الذكية لحماية حساباتك على الإنترنت. دعنا نلقي نظرة على عدد قليل من الخدمات التي يمكنك قفلها بأمان أفضل. اقرأ أكثر على ، والتوصية باستخدام Authy باعتباره الأساسي الخاص بك هل يمكن أن يكون التحقق من خطوتين أقل إزعاجًا؟ أربعة مخترقين سريين مضمونين لتحسين الأمنهل تريد أمان حساب مضاد للرصاص؟ أقترح بشدة تمكين ما يسمى المصادقة "عاملين". اقرأ أكثر تطبيق لإنشاء التعليمات البرمجية. أخيرًا ، إذا كنت مهتمًا ، TwoFactorAuth.org يسرد التفاصيل الكاملة للتوافق ثنائي العامل لمئات من مواقع الويب ؛ قد يقدمه البنك أو مواقع التجزئة المفضلة لديك أيضًا!

البقاء مسؤولا عن حساباتك

ليس سرا ذلك الفيسبوك يغير عملهم Facebook يغير خلاصتك الإخبارية ، Apple تحمي خصوصيتك ، والمزيد... [أخبار التكنولوجيا الملخص]أيضًا ، يعيش Twitpic ، تشتري Amazon .Buy و BlackBerry تقلد Porsche و Aubrey Plaza هو Grumpy Cat و iPhone 6 يسقط. اقرأ أكثر في كثير من الأحيان ، وهذا للأسف يتضمن إعدادات الخصوصية. ولهذا السبب ، يجب أن تكون متيقظًا وتحقق مما تشاركه بانتظام ؛ قائمة الخصوصية الأحدث على Facebook تأكد من أنك آمن باستخدام إعدادات خصوصية Facebook الجديدة: دليل كامليعني Facebook أيضًا شيئين آخرين: التغييرات المتكررة ومخاوف الخصوصية. إذا كان هناك شيء واحد تعلمناه عن Facebook ، فهو أنهم لا يهتمون حقًا بما نحبه أو خصوصيتنا. ولا ينبغي عليهم ... اقرأ أكثر يساعد ، لكنه يمكن أن يتغير أيضًا. هل أضفت أي تطبيقات خارجية؟ إذا كان الأمر كذلك ، توجه إلى تطبيقاتك المسموح بها في Facebook وتأكد من أن القائمة آمنة وحديثة. يجب التخلص من أي إدخالات لم تستخدمها منذ فترة أو حتى لم تسمع عنها من قبل.

كلما زادت المعلومات عنك والصور التي تشاركها مع الجمهور ، زادت فرصة انتهاك أمانك. لا حرج في المشاركة على Facebook أو وسائل التواصل الاجتماعي الأخرى ؛ فقط تأكد من معرفة جمهورك. راجع قائمة أصدقائك مرة واحدة في الشهر للتأكد من أنك لم تفعل ذلك الطلبات المقبولة طلبات صديق Facebook: القواعد غير المكتوبة والإعدادات المخفيةإذا كانت لديك أسئلة مثل "لماذا لا يمكنني صديق شخص ما على Facebook؟" فأنت بحاجة إلى هذا الدليل لطلبات أصدقاء Facebook. اقرأ أكثر من أي شخص غريب أو شخص لا تعرفه جيدًا. تم العثور على اختبار جيد لحالة الخصوصية الحالية في مخططك الزمني: انقر على قائمة النقاط الثلاث على يسار عرض سجل النشاط و اختار يبدو مثل… لترى كيف تبدو صفحتك للجمهور.

فكرة جيدة أخرى هي جوجل بنفسك تحدي Google Yourself [INFOGRAPHIC]يسمونه "تصفح الأنا" - عندما تجلس أمام الكمبيوتر ، انتقل إلى Google (أو أي محرك بحث تفضله) ، واكتشف المعلومات المتوفرة عنك عبر الإنترنت. أنا... اقرأ أكثر من حين اخر. تساعدك معرفة النتائج القليلة الأولى التي تظهر عندما يبحث شخص ما عنك في تقدير مقدار تفاصيلك الشخصية التي يمكن الوصول إليها على الفور. إذا وجدت أي شيء لا تريده بالخارج ، فحدد الموقع الذي تم العثور عليه عليه وأصلحه في أقرب وقت ممكن.

لنأخذ مثالاً للاختراق الحقيقي لتوضيح نقطة أخرى. كانت سكارليت جوهانسون ضحية قبل بضع سنوات، وقد استخدم الهاكر لها هل نسيت كلمة المرور تعمل جنبًا إلى جنب مع معلومات الإنترنت التي يمكن الوصول إليها بسهولة للدخول إلى حسابها. أثناء وجوده ، قام بإعداد إعادة توجيه لإرسال كل رسالة من البريد الوارد الخاص بها إلى عنوان بريد إلكتروني يمكنه مراقبته. هذا سمح له بمواصلة قراءة رسائلها حتى لو كانت قد غيرت كلمة المرور الخاصة بها.

الدرس هنا هو مراقبة رسائلك الصادرة على جميع المواقع. لقد رأيت بالتأكيد احتيال وسائل الاعلام الاجتماعية 5 طرق للكشف عن خداع وسائل التواصل الاجتماعي والتطبيقات المارقةFacebook هو منصة ضخمة لجميع أنواع الحيل. التنظيف بعد السقوط لأحد هو ألم ؛ دعونا نلقي نظرة على بعض الطرق لتحديدها وتجنبها. اقرأ أكثر حيث يتم اختراق حساب صديق ويرسل لك رابطًا إلى موقع ويب غير مرغوب فيه أو ما هو أسوأ. في كثير من الأحيان ، ليس لدى الناس فكرة عن حدوث ذلك حتى يخبرهم أصدقاؤهم ، وربما يكون شخصًا غير خبير في التكنولوجيا قد وقع بالفعل في ذلك. كن جادًا وتأكد من أنه لا يوجد أحد يستخدم حسابك بصمت.

أنت! = جينيفر لورانس

باستخدام هذه النصائح ، تقل احتمالية أن تصبح ضحية غزو الخصوصية. نظرًا لأنك على الأرجح لست شخصًا معروفًا مثل هؤلاء النساء ، فهناك خطر أقل ، ولكن اعلم أنك لا تزال هدفًا بغض النظر.

الآن بعد أن قمت بتأمين نفسك ، استرخ واستمتع بالتقاط أكثر لطفًا: the أطرف تويت عن تسرب العراة المشاهير تغريدات مثيرة: 18 ردود فعل مضحكة لتسرب العراة من المشاهير [شبكة غريبة ورائعة]اختلفت الآراء حول هذه الملحمة. نحن لسنا هنا للتبشير ، لذا ، قدمنا بدون حكم على مدى ملاءمتها ، وهنا بعض من أطرف التغريدات التي ظهرت على تويتر في أعقاب ذلك. اقرأ أكثر .

ما هي الطرق الأخرى التي تحميك من الاختراق؟ هل لديك قصص الضحايا؟ اترك تعليقا!

ائتمانات الصورة: لص عبر Shutterstock ، السبابة عبر Shutterstock ، الماوس والمفتاح عبر morgueFile; xkcd كلمات المرور عبر xkcd; يد PIN عبر Shutterstock

بين هو نائب رئيس التحرير ومدير البريد الدعائي في MakeUseOf. حاصل على بكالوريوس في نظم المعلومات الحاسوبية من كلية غروف سيتي ، حيث تخرج مع مرتبة الشرف بامتياز مع مرتبة الشرف. إنه يستمتع بمساعدة الآخرين وهو متحمس لألعاب الفيديو كوسيلة.