الإعلانات

Ransomware مصدر إزعاج منتظم. تأخذ عدوى برنامج الفدية جهاز الكمبيوتر الخاص بك كرهينة ، وتتطلب الدفع مقابل الإفراج عنه. في بعض الحالات ، لا يؤمن الدفع ملفاتك. يتم تدمير الصور الشخصية والموسيقى والأفلام والعمل والمزيد. يستمر معدل الإصابة ببرامج الفدية في الارتفاع - للأسف ، ما زلنا لم نصل إلى الذروة ستجلب برامج الفدية كخدمة الفوضى للجميعتنتقل Ransomware من جذورها كأداة للمجرمين والمعذبين إلى صناعة خدمات مقلقة ، حيث يمكن لأي شخص الاشتراك في خدمة برامج الفدية واستهداف مستخدمين مثلك ومثلي. اقرأ أكثر - وتعقيده في تزايد.

كانت هناك استثناءات ملحوظة لهذه القاعدة. في بعض الحالات ، الأمن لقد كسر الباحثون تشفير الفدية تغلب على المحتالين باستخدام أدوات فك تشفير Ransomware هذهإذا كنت مصابًا ببرامج الفدية ، فستساعدك أدوات فك التشفير المجانية هذه في فتح واستعادة الملفات المفقودة. لا تنتظر دقيقة أخرى! اقرأ أكثر مما يسمح لهم بذلك إنشاء أداة فك تشفير مطمعا 5 مواقع وتطبيقات للتغلب على Ransomware وحماية نفسكهل واجهت هجومًا ببرنامج الفدية حتى الآن ، حيث لم يعد من الممكن الوصول إلى بعض ملفاتك؟ فيما يلي بعض الأدوات التي يمكنك استخدامها لمنع هذه المشكلات أو حلها. اقرأ أكثر

. هذه الأحداث نادرة ، وعادة ما تصل عند إزالة الروبوتات الخبيثة. ومع ذلك ، ليست كل برامج الفدية معقدة كما نعتقد.تشريح هجوم

على عكس بعض متغيرات البرامج الضارة الشائعة ، تحاول برامج الفدية أن تظل مخفية لأطول فترة ممكنة. هذا لإتاحة الوقت لتشفير ملفاتك الشخصية. تم تصميم Ransomware للحفاظ على أقصى قدر من موارد النظام المتاحة للمستخدم ، حتى لا تدق ناقوس الخطر. وبالتالي ، بالنسبة للعديد من المستخدمين ، فإن أول إشارة إلى الإصابة ببرامج الفدية هي رسالة ما بعد التشفير تشرح ما حدث.

مقارنة بالبرامج الضارة الأخرى الفيروسات وبرامج التجسس والبرامج الضارة وما إلى ذلك. وأوضح: فهم التهديدات عبر الإنترنتعندما تبدأ في التفكير في كل الأشياء التي يمكن أن تسوء عند تصفح الإنترنت ، يبدأ الويب في الظهور كمكان مخيف جدًا. اقرأ أكثر ، عملية الإصابة ببرامج الفدية متوقعة تمامًا. سيقوم المستخدم بتنزيل ملف مصاب: يحتوي على حمولة رانسوم وير. عندما يتم تنفيذ الملف المصاب ، لن يظهر شيء على الفور (اعتمادًا على نوع الإصابة). لا يزال المستخدم غير مدرك أن برنامج الفدية يبدأ في تشفير ملفاته الشخصية.

بالإضافة إلى ذلك ، فإن هجوم الفدية لديه العديد من الأنماط السلوكية المتميزة الأخرى:

- ملاحظة رانسومواري متميزة.

- نقل بيانات الخلفية بين المضيف وخوادم التحكم.

- انتروبيا الملفات يتغير.

انتروبيا الملف

يمكن استخدام إنتروبي الملف لتحديد الملفات المشفرة ببرامج الفدية. الكتابة لمركز عاصفة الإنترنت ، Rob VandenBrink يحدد بإيجاز ملف إنتروبي وبرمجيات الفدية:

في صناعة تكنولوجيا المعلومات ، تشير إنتروبيا الملف إلى مقياس معين للعشوائية يسمى "Shannon Entropy" ، المسمى باسم كلود شانون. هذه القيمة هي في الأساس مقياس لإمكانية التنبؤ بأي حرف معين في الملف ، بناءً على الأحرف السابقة (التفاصيل الكاملة والرياضيات هنا). بعبارة أخرى ، إنه مقياس "العشوائية" للبيانات في ملف - يتم قياسه بمقياس من 1 إلى 8 ، حيث سيكون للملفات النصية النموذجية قيمة منخفضة ، وستكون للملفات المشفرة أو المضغوطة قيمة عالية قياس.

أود أن أقترح قراءة المقالة الأصلية لأنها مثيرة للاهتمام للغاية.

لا يمكنك حل برامج الفدية باستخدام خوارزمية إنتروبي خيالية موجودة في Google ؛-) المشكلة أكثر تعقيدًا من ذلك.

- الوحش ماخ (xxreverser) 20 أبريل 2016

هل يختلف عن البرامج الضارة "العادية"؟

تشترك برامج الفدية والبرمجيات الخبيثة في هدف مشترك: البقاء محجوبًا. يحافظ المستخدم على فرصة محاربة العدوى إذا تم اكتشافها قبل فترة طويلة. الكلمة السحرية هي "التشفير". تحتل Ransomware مكانها في العار بسبب استخدامها للتشفير ، في حين تم استخدام التشفير في البرامج الضارة لفترة طويلة جدًا.

يساعد التشفير على تمرير البرامج الضارة تحت رادار برامج مكافحة الفيروسات من خلال إرباك اكتشاف التوقيع. بدلاً من رؤية سلسلة من الشخصيات التي يمكن التعرف عليها والتي من شأنها أن تنبه حاجز الدفاع ، فإن العدوى تنزلق ، دون أن يلاحظها أحد. على الرغم من أن أجنحة مكافحة الفيروسات أصبحت أكثر مهارة في ملاحظة هذه السلاسل - المعروفة باسم تجزئات - من السهل على العديد من مطوري البرامج الضارة العمل.

طرق التعتيم الشائعة

فيما يلي بعض الطرق الأكثر شيوعًا للتعتيم:

- كشف - يمكن للعديد من متغيرات البرامج الضارة اكتشاف ما إذا كانت تُستخدم في بيئة افتراضية. وهذا يسمح للبرامج الضارة بالتملص من انتباه الباحثين الأمنيين بمجرد رفض التنفيذ أو التفريغ. وهذا بدوره يوقف إنشاء توقيع أمان محدث.

- توقيت - أفضل مجموعات الحماية من الفيروسات هي في حالة تأهب دائم ، وتتحقق من وجود تهديد جديد. لسوء الحظ ، لا يمكن لبرامج مكافحة الفيروسات العامة حماية كل جانب من جوانب نظامك في جميع الأوقات. على سبيل المثال ، سيتم نشر بعض البرامج الضارة فقط بعد إعادة تشغيل النظام ، والهروب (ومن المحتمل تعطيله في العملية) من عمليات مكافحة الفيروسات.

- الاتصالات - ستتصل البرامج الضارة بالمنزل إلى خادم القيادة والتحكم (C&C) للحصول على الإرشادات. هذا لا ينطبق على جميع البرامج الضارة. ومع ذلك ، عند القيام بذلك ، يمكن لبرنامج مكافحة الفيروسات تحديد عناوين IP محددة معروفة باستضافة خوادم C&C ، ومحاولة منع الاتصال. في هذه الحالة ، يقوم مطورو البرامج الضارة ببساطة بتدوير عنوان خادم C&C ، تهربًا من الكشف.

- عملية كاذبة - ربما يكون أحد البرامج المزيفة بذكاء واحدًا من أكثر الإشعارات شيوعًا بشأن الإصابة بالبرامج الضارة. يفترض المستخدمون غير المعتادين أن هذا جزء منتظم من نظام التشغيل الخاص بهم (عادةً Windows) ويتبعون الإرشادات التي تظهر على الشاشة بشكل صريح. هذه هي خطيرة بشكل خاص لمستخدمي الكمبيوتر غير المهرة ، وبينما تعمل كواجهة أمامية ودية ، يمكن أن تسمح لمجموعة من الكيانات الضارة بالوصول إلى النظام.

هذه القائمة ليست شاملة. ومع ذلك ، فإنه يغطي بعض الطرق الأكثر شيوعًا التي تستخدمها البرامج الضارة للبقاء محجوبة على جهاز الكمبيوتر الخاص بك.

هل Ransomware بسيط؟

ربما تكون البساطة هي الكلمة الخاطئة. فدية مختلف. يستخدم متغير الفدية التشفير على نطاق أوسع من نظرائه ، وكذلك بطريقة مختلفة. ال أجراءات عدوى برامج الفدية هي ما يجعلها ملحوظة ، بالإضافة إلى خلق هالة: برامج الفدية هي شيء تخشاه.

متى #ransomware سوف تتدرج وتضرب # إنترنت الأشياء و # بيتكوين، سيكون قد فات الأوان لتجزئة جميع بيانات تكنولوجيا المعلومات الخاصة بك. أرجوك إفعلها الآن. # الإختراق

- ماكسيم كوزمينسكي (MaxKozminski) 20 فبراير 2017

تستخدم Ransomware ميزات جديدة إلى حد ما ، مثل:

- تشفير كميات كبيرة من الملفات.

- حذف النسخ الاحتياطية التي تسمح عادة للمستخدمين بالاستعادة من النسخة الاحتياطية.

- إنشاء وتخزين مفاتيح التشفير على خوادم التحكم عن بعد.

- المطالبة بفدية ، عادة في بيتكوين لا يمكن تعقبه.

في حين أن البرامج الضارة التقليدية "فقط" تسرق بيانات اعتماد المستخدم وكلمات المرور الخاصة بك ، فإن برامج الفدية تؤثر عليك بشكل مباشر ، مما يزعج محيط الحوسبة الفوري الخاص بك. أيضا ، آثاره مرئية للغاية.

تكتيكات Ransomware: جدول الملفات الرئيسي

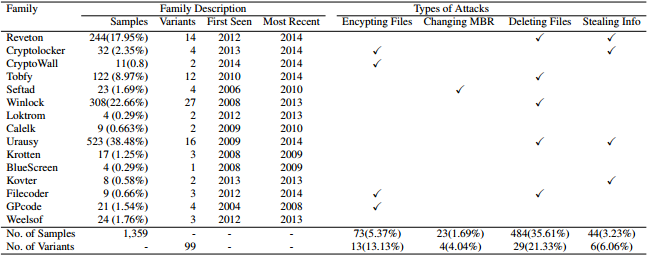

برنامج Wans! يأتي العامل بالتأكيد من استخدامه للتشفير. ولكن هل كل ما يبدو هو الرقي؟ يعتقد إنجين كيردا ، المؤسس المشارك وكبير المهندسين المعماريين في Lastline Labs ، أنه ليس كذلك. هو وفريقه (باستخدام البحث الذي قام به أمين خراز، وهو أحد طلاب الدكتوراه في Kirda) ، أكمل دراسة هائلة حول برامج الفدية ، حلل 1359 عينة من 15 عائلة من برامج الفدية. استكشف تحليلهم آليات الحذف ، ووجدوا بعض النتائج المثيرة للاهتمام.

ما هي آليات الحذف؟ حوالي 36 في المائة من عائلات برامج الفدية الخمسة الأكثر شيوعًا في مجموعة البيانات كانت تحذف الملفات. إذا لم تدفع ، فسيتم حذف الملفات بالفعل. في الواقع ، كان معظم الحذف واضحًا تمامًا.

كيف يقوم شخص محترف بذلك؟ تهدف في الواقع إلى مسح القرص بحيث يكون من الصعب استعادة البيانات. يمكنك الكتابة فوق القرص ، يمكنك مسح هذا الملف من القرص. لكن معظمهم ، بالطبع ، كسالى ، وكانوا يعملون مباشرة على إدخالات جدول الملفات الرئيسية ووضع علامة على الأشياء على أنها محذوفة ، لكن البيانات كانت لا تزال على القرص.

وبالتالي ، يمكن استرداد تلك البيانات المحذوفة ، وفي كثير من الحالات ، يمكن استردادها بالكامل.

تكتيكات Ransomware: بيئة سطح المكتب

سلوك آخر من برامج الفدية الكلاسيكية هو قفل سطح المكتب. هذا النوع من الهجمات موجود في المتغيرات الأساسية. بدلاً من الاستمرار في تشفير الملفات وحذفها ، يقوم برنامج الفدية بتأمين سطح المكتب ، مما يجبر المستخدم من الجهاز. يعتبر معظم المستخدمين هذا الأمر على أنه يعني اختفاء ملفاتهم (إما مشفرة أو محذوفة تمامًا) وببساطة لا يمكن استردادها.

تكتيكات Ransomware: الرسائل الإجبارية

تعرض إصابات برامج الفدية الشهيرة ملاحظة فدية. عادةً ما يتطلب الدفع من المستخدم للعودة الآمنة لملفاتهم. بالإضافة إلى ذلك ، يقوم مطورو برامج الفدية بإرسال المستخدمين إلى صفحات ويب معينة مع تعطيل ميزات معينة في النظام - لذلك لا يمكنهم التخلص من الصفحة / الصورة. يشبه هذا بيئة سطح المكتب المقفلة. لا يعني هذا تلقائيًا أن ملفات المستخدم قد تم تشفيرها أو حذفها.

فكر قبل الدفع

يمكن أن تكون عدوى برامج الفدية مدمرة. هذا بلا شك. ومع ذلك ، لا يعني التعرض لبرامج الفدية تلقائيًا أن بياناتك قد اختفت إلى الأبد. مطورو برامج الفدية ليسوا جميع المبرمجين المذهلين. إذا كان هناك طريق سهل لتحقيق مكاسب مالية فورية ، فسيتم اتخاذ ذلك. هذا ، في المعرفة الآمنة التي بعض المستخدمين سيدفعون 5 أسباب تجعلك لا تدفع مخادع برامج الفديةبرامج الفدية مخيفة ولا تريد أن تصاب بها - ولكن حتى إذا فعلت ذلك ، فهناك أسباب مقنعة لعدم دفع الفدية المذكورة! اقرأ أكثر بسبب التهديد المباشر والمباشر. إنه أمر مفهوم تمامًا.

تبقى أفضل طرق التخفيف من برامج الفدية: نسخ ملفاتك احتياطيًا بانتظام إلى محرك أقراص غير متصل بالشبكة ، والحفاظ على برامج مكافحة الفيروسات محدثة الجناح ومتصفحات الإنترنت ، احترس من رسائل البريد الإلكتروني التصيد ، وتكون حكيمة بشأن تنزيل الملفات من الإنترنت.

حقوق الصورة: andras_csontos عبر Shutterstock.com

جافين هو كاتب أول في MUO. وهو أيضًا محرر ومدير تحسين محركات البحث لموقع شقيق MakeUseOf الذي يركز على التشفير ، Blocks Decoded. حصل على درجة البكالوريوس (مع مرتبة الشرف) في الكتابة المعاصرة مع ممارسات الفن الرقمي المنهوبة من تلال ديفون ، بالإضافة إلى أكثر من عقد من الخبرة في الكتابة المهنية. يتمتع بكميات وفيرة من الشاي.