الإعلانات

منذ أن أطلق إدوارد سنودن الصافرة على PRISM ، برنامج المراقبة السري الذي لم تعد وكالة الأمن القومي ، نعرف شيئًا واحدًا على وجه اليقين: لا يمكن اعتبار أي شيء يحدث على الإنترنت خاصًا. الأسوأ من ذلك ، كشفت الوثائق المسربة أن شركات مثل Microsoft و Yahoo و Google تشارك في البرنامج ، وتحيل بيانات المستخدم إلى حكومة الولايات المتحدة. ونتيجة لذلك ، بدأ المستخدمون من جميع أنحاء العالم في الانسحاب من الخدمات الأمريكية مثل Google أو Facebook.

منذ أن أطلق إدوارد سنودن الصافرة على PRISM ، برنامج المراقبة السري الذي لم تعد وكالة الأمن القومي ، نعرف شيئًا واحدًا على وجه اليقين: لا يمكن اعتبار أي شيء يحدث على الإنترنت خاصًا. الأسوأ من ذلك ، كشفت الوثائق المسربة أن شركات مثل Microsoft و Yahoo و Google تشارك في البرنامج ، وتحيل بيانات المستخدم إلى حكومة الولايات المتحدة. ونتيجة لذلك ، بدأ المستخدمون من جميع أنحاء العالم في الانسحاب من الخدمات الأمريكية مثل Google أو Facebook.

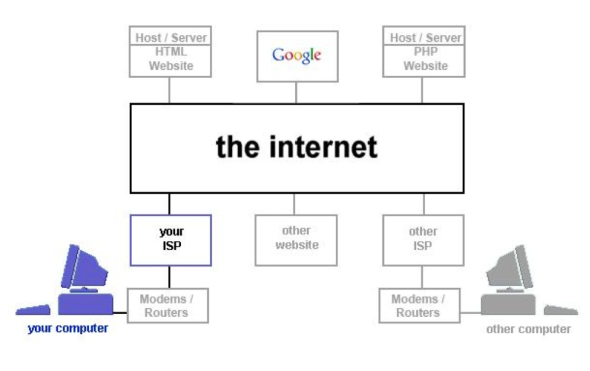

هل يمكنك حقا الهروب من أكوام بيانات أجهزة المخابرات من خلال تجنب خدمات معينة؟ كما تم الكشف عن برامج مماثلة في فرنسا والمملكة المتحدة وألمانيا ، يبدو هذا بعيد الاحتمال. علاوة على ذلك ، فإن العودة إلى خدمة في بلدك الأصلي أو في بلد مجاور لا يقوم بتسجيل بيانات الإنترنت ، لا يعني بالضرورة أن بياناتك ستكون آمنة. طريقة عمل الإنترنت كيف يعمل الإنترنت [INFOGRAPHIC] اقرأ أكثر يجعل خصوصية البيانات وأمانها أكثر تعقيدًا من ذلك. دعنا نلقي نظرة على كيفية عمل ذلك.

كيف يعمل الإنترنت

بدون الخوض في التفاصيل ، لنفترض أن المستخدمين نادراً ما يقومون باتصال مباشر بخدمة عبر الإنترنت. بين النقطة A و B ، تمر حركة الإنترنت دائمًا عبر عدة عُقد أو خوادم. يعتمد تسلسل العقد على حركة المرور الحالية أو أحجام البيانات المتاحة لمزود الخدمة المعني. فبدلاً من جعل المسار الأكثر مباشرة ماديًا ، تقوم الخوادم عادةً بتوجيه حركة المرور على طول المسار الأسرع أو الأقل تكلفة. وبالتالي يمكن لحزم البيانات أن تأخذ منعطفات محرجة للغاية قبل أن تصل إلى وجهتها النهائية.

من الواضح أن الإنترنت شأن دولي وتاريخياً يقع الجزء الأكبر من البنية التحتية في الولايات المتحدة. بعبارة أخرى ، من المحتمل جدًا أن تمر البيانات من خلال خادم في بلد يشارك في مراقبة الإنترنت ، بغض النظر عن المكان الذي نشأت فيه البيانات أو حيث من المفترض أن تذهب.

للتعرف على التفاصيل الفنية ، ألق نظرة على دليلنا حول كيف يعمل الإنترنت كيف يعمل الإنترنتيمكننا الآن الوصول إلى الإنترنت من أجهزة الكمبيوتر المنزلية والمكاتب وأجهزة الكمبيوتر المحمولة وهواتفنا. لكن الكثير من الناس لا يزالون غير متأكدين تمامًا من ماهية الإنترنت وكيف تعمل حقًا. اقرأ أكثر .

اتبع مسار بياناتك مع Traceroute

يمكنك تتبع مسار حركة المرور بنفسك باستخدام أداة سطر الأوامر / المحطة الطرفية التي تسمى متتبع.

في نظام تشغيل MAC الخاص بك ، انتقل إلى مرافق الشبكة، حدد Traceroute علامة التبويب واكتب متتبع الأمر ، متبوعًا باسم المجال في المحطة.

في Windows ، انقر فوق [Windows] + [R]، اكتب في كمد وضرب [أدخل]; سيؤدي هذا إلى فتح موجه الأوامر. الآن ببساطة أدخل الأمر ترسرتمتبوعًا باسم المجال.

كشفت أداة التتبع إلى MakeUseOf.com على سبيل المثال أنه بين جهاز التوجيه الخاص بي في برلين ، ألمانيا والهدف الخادم في سان أنطونيو ، تكساس ، مرت حزم البيانات عبر 20 عقدًا مختلفة ، تقع في ألمانيا وفرنسا و الولايات المتحدة.

إذا لم تكن مرتاحًا في تشغيل موجه سطر الأوامر ، يمكنك استخدام الأداة عبر الإنترنت مجرد Traceroute Just-Traceroute: تشغيل Traceroute عبر الإنترنت اقرأ أكثر .

عرض OpenDataCity Traceroute التجريبي [لم يعد متاحًا]

يمكنك أيضًا الحصول على فكرة عن كيفية توجيه حركة المرور باستخدام تطبيق الويب الخاص بأخصائيي البيانات الألمان OpenDataCity. يوضح التطبيق بصريًا مسار حزم البيانات من ألمانيا إلى مجموعة من مواقع الويب المثالية مثل Amazon أو Skype أو YouTube. بعد قائمة بالخوادم التي مرت بها البيانات ، يسرد التطبيق أيضًا المتلصصين المحتملين للبيانات.

يوضح المثال الموضح أعلاه أنه حتى بيانات منظمة ألمانية محلية ، في هذه الحالة ورقة الصحافة الصفراء BILD ، تمر عبر خادم أمريكي ، قبل إعادة توجيهها إلى ألمانيا.

ما الذي تستطيع القيام به؟

ليس كثيرًا ، باستثناء عدم الصمت حول كيف أن كل هذا فكرة سيئة حقًا. مثل هذا الفنان الألماني ، الذي عرض الكلمات المتحدة Stasi الأمريكية على سفارة الولايات المتحدة في برلين ، ألمانيا.

التنصت الحكومي موضوع حساس للغاية في ألمانيا ، يستحضر ذكريات النازيين الجستابو و شرطة الأمن ستاسي ، التي استخدمت شبكة واسعة من المخبرين لسحق المعارضين في الشرق الشيوعي ألمانيا. (...) تجعل أساليب التجسس في واشنطن الشرطة السرية الألمانية الشرقية السابقة تبدو كشافة الكشافة. – رويترز

خاتمة

لا يمكنك الهروب من وكالات الاستخبارات الدولية. يجلس المكتنزون للبيانات في كل مكان ، والطريقة التي يتم بها توجيه حركة المرور على الإنترنت تعني أنها ستمر من قبل واحد منهم في وقت ما. بمجرد الاتصال بالإنترنت ، من المحتمل أن يتم تسجيل أنشطتك وتخزينها في مكان ما. التشفير يجعلك أكثر تشككًا فقط ، وبينما قد لا تتمكن وكالات مثل وكالة الأمن القومي من كسر شفرة التشفير الآن ، سيتم اختراقها في الوقت المناسب. وفي الوقت نفسه ، يتم تخزين البيانات بأمان في مركز البيانات الخاص بهم.

الجانب الإيجابي هو أن وكالة الأمن القومي أو الخدمات السرية الأخرى لديها نسخة احتياطية من صور العائلة الثمينة ، شريطة أن تشاركها على Facebook.

ما رأيك في PRISM وهل كان له عواقب على أي خدمات عبر الإنترنت تستخدمها أو كيف تستخدم الإنترنت بشكل عام؟ يرجى توضيح في التعليقات.

تينا تكتب عن تكنولوجيا المستهلك لأكثر من عقد من الزمان. حاصلة على دكتوراه في العلوم الطبيعية ودبلوم من ألمانيا وماجستير من السويد. ساعدتها خلفيتها التحليلية على التفوق كصحافية تكنولوجية في MakeUseOf ، حيث تدير الآن عمليات البحث عن الكلمات الرئيسية والعمليات.