الإعلانات

الوكالة الوطنية للجرائم (NCA) هي رد بريطانيا على مكتب التحقيقات الفدرالي. لديهم اختصاص في جميع أنحاء المملكة المتحدة ، وهم مسؤولون عن مكافحة تجار البشر والأسلحة والمخدرات ؛ مجرمو الإنترنت ؛ والجريمة الاقتصادية.

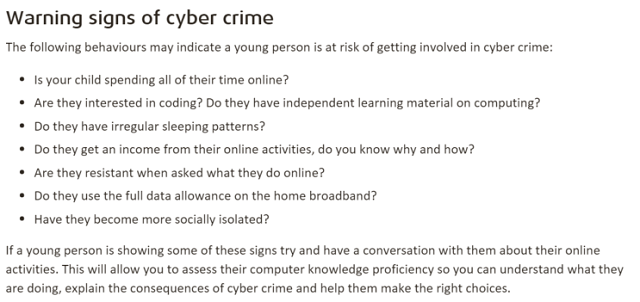

يوم الثلاثاء ، أطلقوا حملة لردع الشباب عن الشروع في حياة من جرائم الكمبيوتر. بالإضافة إلى مقطع فيديو وهاشتاج ("#CyberChoices") ، نشر NCA أيضًا قائمة بعلامات التحذير التي يمكن للوالد استخدامها لمعرفة ما إذا كان طفلهم في طريقه ليصبح عالمًا جديدًا.

أسوأ. النصيحة. أبدا.

لا يمكنني أن أخطئ في نوايا الوكالة الوطنية للجريمة. الجرائم الإلكترونية تدمر الأرواح. تسرب بيانات آشلي ماديسون مزق عدد لا يحصى من العائلات 3 أسباب لماذا Ashley Madison Hack هو شأن خطيرتبدو شبكة الإنترنت مبتهجة بشأن اختراق Ashley Madison ، مع ملايين الزناة وإمكاناتهم تم اختراق تفاصيل الزناة ونشرها على الإنترنت ، مع وجود مقالات تنشر الأفراد في البيانات تفريغ. فرحان ، أليس كذلك؟ ليس بهذه السرعة. اقرأ أكثر . نتج عن عام 2007 TJX Hack تسريب 45.6 مليون رقم بطاقة ائتمان ، وكلف الشركة 256 مليون دولار.

ثم هناك التكلفة الشخصية للقراصنة أنفسهم.

وحكم على القراصنة ألبرت جونزاليس بالسجن لمدة 20 عاما. كان عمره 28. جيك ديفيس ، الذي كان الصوت ذو اللسان الفضي خلف Lulzsec ، تم تسليمه إلى لندن من منزله جزيرة شتلاند ، وحكم عليه بالسجن لمدة عامين في معهد الجاني الشاب ، وفرضت قيود صارمة على استخدامه الإنترنت.

من الواضح أن الوكالة الوطنية للجرائم تريد منع الناس من ارتكاب جرائم الكمبيوتر. لكن النغمة العامة للحملة هي أنهم يريدون ثني المراهقين (الذين هم متهورون بشكل طبيعي ، ويمكن أن يكافحوا لفهم عواقب عمل معين) من القيام بشيء لديه القدرة على تحديد ما تبقى من عملهم الأرواح.

لكن إليكم المشكلة: لقد أعطوا بعض النصائح الرهيبة حقًا.

نصيحة واسعة للغاية ، إذا كنت ستتبعها في الرسالة ، يمكنك أن تفترض بأمان أي واحد قراءة هذا المقال هو قرصان. لا ، هذه ليست مبالغة.

حسنًا ، ما يلي ليس بأي حال من الأحوال قائمة شاملة لنصائحهم. يمكن العثور على موقع الوكالة الوطنية للجرائم ، أو في لقطة الشاشة أعلاه. لقد اخترت أن أختار النصيحة التي أشعر أنها الأكثر فظاعة ، وأشرح لماذا.

هل هم مهتمون بالتشفير؟

قول شخص مهتم برمجة الحاسب الآلي في خطر أن يصبح أ مجرم الكمبيوتر هو نوع من القول أن أي شخص مهتم بالسيارات معرض لخطر التطور إلى نوع من الانتقام الذي ألعبه على Grand Theft Auto V. إنهم ليسوا كذلك.

أعلم أن معظم الناس أذكياء بما يكفي لعدم مساواة مهنة مشروعة تتصاعد مع الوظائف ، بشيء غير قانوني للغاية. لكني قلق بشأن الوالد الوحيد الذي ، على الرغم من امتلاكه لأفضل النوايا ، سيقرأه ويمنع طفله من التعلم عن تطوير البرمجيات خوفًا من القبض عليه. هذا ما يقلقني.

هل لديهم مواد تعليمية مستقلة عن الحوسبة؟

حول الوكالة الوطنية للجريمة ، كان هذا السؤال في نفس النقطة مثل "هل هم مهتمون بالتشفير؟". لكن هذا مهم ، لذا سأتناوله بمفرده.

هل تعرف ما الذي يجعل مطورًا رائعًا؟ حب الاستطلاع.

يقرأ المطورون الرائعون دائمًا الأشياء في وقتهم الخاص. يتعلمون عن المكتبات والأطر الجديدة في عطلات نهاية الأسبوع ، وقبل كل شيء ، لديهم القدرة لتعليم أنفسهم. هؤلاء الناس ، بشكل عام ، ليسوا مجرمي كمبيوتر.

السمات التي تجعل المطورين الرائعين تبدأ في الظهور في سن مبكرة. تحتوي فصول الحوسبة بالمدارس الثانوية على مناهج محدودة للغاية. بينما هم ربما تغطية أساسيات تعلم البرمجة ، غالبًا ما يفشلون في تغطية مواضيع أكثر إثارة ، مثل تطوير الويب والروبوتات.

من الطبيعي أن يرغب الشباب المشرقون والفضولون في المزيد من تعليمهم في الحوسبة ، وأن يتابعوا الأشياء التي يهتمون بها. بدلاً من التعامل مع هذا بشك ، يجب أن نشيد به.

هل لديهم أنماط نوم غير منتظمة؟

أرني مراهقا في الواقع يذهب إلى الفراش عندما يطلب منهم والديهم ذلك. إذا كانوا يشبهونني وأصدقائي في النمو ، فمن المحتمل أنهم سيبقون مستيقظين لتشغيل ألعاب الفيديو والتحدث على MSN Messenger (أو ما يعادله عام 2015). هذا مجرد جزء من كونك مراهقًا.

هناك أيضًا عدد لا يحصى من الأسباب الطبية التي قد تجعل شخصًا ما يعاني من أنماط نوم مضطربة. يسمى المرء اضطراب مرحلة النوم المتأخر، وهو يؤثر بشكل غير متناسب على المراهقين. تؤثر أعراض هذا الاضطراب على نوم الشخص ومتى يستيقظ يعاني بشكل عام من النوم بعد ساعات قليلة من منتصف الليل ، ثم يكافحون من أجل الاستيقاظ في الصباح صباح.

هل يحصلون على دخل من أنشطتهم عبر الإنترنت؟

هل من المفترض أن نشك في الطموح وريادة الأعمال الآن؟

يوجد المئات من الطرق القانونية للأشخاص الذين يجنون المال عبر الإنترنت. لست بحاجة إلى أن تكون بالغ بالنسبة لمعظمهم أفضل مواقع للمراهقين لكسب المال على الإنترنتكيف يمكن لطلاب المدارس الثانوية والجامعات كسب بعض المال السهل خلال العطلة الصيفية ، أو حتى خلال العام الدراسي؟ سوف تفاجأ بالفرص المتاحة على شبكة الإنترنت للمراهقين. اقرأ أكثر .

إذا كان طفلك مليئًا بالنقود من الإنترنت ، فمن المحتمل أن يكون ذلك بفضل Twitch الخاص به أو قناة يوتيوب كيف يصنع المال على موقع يوتيوب [MakeUseOf يشرح]حتى وصول بديل مربح ومفيد للطرفين ، يجب أن تكون الإعلانات موجودة لنا - المستهلكين - لتلقي المحتوى مجانًا. موقع YouTube ليس شريرًا لأنه يضع إعلانات في البداية ... اقرأ أكثر ، أو أزعج الجانب في اختبار موقع الويب. ليس من مسح منفذ وكالة الأمن القومي وتوزيع البرامج الضارة من شبكات الروبوت.

هل هم مقاومون عندما يُسألون ماذا يفعلون عبر الإنترنت؟

أعتقد أن معظم المراهقين يقاومون الحديث عن ما يفعلونه على الإنترنت. كان هذا هو الحال معي بالتأكيد. عندما كان عمري 15 عامًا ، لعبت ألعاب الفيديو لساعات متتالية مع غرباء مطلقين في أمريكا وفنلندا. كنت أتسكع على لوحات الرسائل الموسيقية الغامضة ، وكان لدي مدونة سرية حيث كنت أتحدث عن الجشع في الطريقة التي يمكن بها لمراهق مغرور وغير مطلع. عندما سألني والداي عما كنت أقوم به ، كان الجواب هو نفسه دائمًا.

"أمور. أشياء. ابتعد أو ارحل. لن تفهم! "

لم أكن أفعل أي شيء غير لائق أو مجرم. عندما يذهب المراهقون ، كنت مثل الفانيليا كما حصلوا. لا أعتقد أني كنت محتجزًا في المدرسة الثانوية! ولكن مثل معظم المراهقين ، كنت مزاجيًا وهرمونيًا ، وفكرت في والداي ببساطة لن تحصل عليه ما كنت أفعله.

هذا ليس إجراميًا. هذا مجرد مراهق.

هل يستخدمون بدل البيانات الكاملة على النطاق العريض المنزلي؟

انتظر ماذا؟ بجدية NCA؟ هل كتبت هذا في عام 2004؟

الاتصالات المغطاة نادرة جدًا في المملكة المتحدة ، اثنان من أكبر ثلاثة مزودي خدمة إنترنت (فيرجن ميديا وتوك توك) لا يقدمون لهم. لا يوجد سوق لهم فقط ، وذلك بفضل ارتفاع الستراتوسفير من Netflix و YouTube.

ولكن بخلاف ذلك ، لا تحتاج إلى الكثير من النطاق الترددي لاختراق جهاز كمبيوتر. الحقيقة هي أن معظم الهجمات تستخدم نطاقًا تردديًا أقل من فيديو YouTube. إدخال SQL (SQLi) ما هو حقن SQL؟ [MakeUseOf يوضح]يعاني عالم أمن الإنترنت من المنافذ المفتوحة ، والخلفيات ، وثقوب الأمان ، وأحصنة طروادة ، والديدان ، ونقاط ضعف جدار الحماية ، وعدد كبير من المشكلات الأخرى التي تبقينا جميعًا على أصابع قدمينا كل يوم. بالنسبة للمستخدمين الخاصين ، ... اقرأ أكثر و البرمجة النصية عبر المواقع (XSS) ما هي البرمجة النصية عبر المواقع (XSS) ، ولماذا يشكل تهديدًا أمنيًاتعد ثغرات البرمجة النصية عبر المواقع أكبر مشكلة أمنية في موقع الويب اليوم. وجدت الدراسات أنها شائعة بشكل مروع - 55 ٪ من مواقع الويب تحتوي على نقاط ضعف XSS في عام 2011 ، وفقًا لأحدث تقرير White Hat Security ، الذي صدر في يونيو ... اقرأ أكثر يمكن القيام بهجمات في المتصفح. كل ما عليك فعله هو تمرير إدخال معد خصيصًا في نموذج ويب أو مربع بحث أو من خلال بعض معلمات URL. هذا هو.

وبالمثل ، لا تحتاج إلى الكثير من النطاق الترددي لاستخدام MetaSploit أو Nessus ، أو للبحث عن المنافذ المفتوحة على الخادم. يمكن قياس هذه الهجمات بالكيلوبايت.

ببساطة، لا يوجد رابط حقيقي بين استخدام عرض النطاق الترددي والجريمة السيبرانية.

هل أصبحوا أكثر عزلة اجتماعيا؟

انظر. نفس الشيء ، متعب "وحيد المهوس" المجاز. باستثناء ، في الغالب ، هذا هراء مطلق.

العديد من أعضاء lulzsec لديهم عائلات. كان سابو ، زعيم Lulzsec ، والدًا حاضنًا لفتاتين صغيرتين. كان لدى رايان كليري ، التي كانت تحمل اسم ViraL ، صديقة. بدأ قراصنة TJX كأصدقاء ، قبل الذهاب لاختراق أحد أكبر بائعي التجزئة للملابس على هذا الكوكب.

يجب أن أعرف ما يشبه المتسللين. لقد زرت عددًا من مؤتمرات أمان الكمبيوتر ، سواء في المملكة المتحدة أو في الخارج. لقد اختلطت مع جميع ظلال طيف القبعة ، من الأسود إلى الأبيض. بالنسبة للجزء الأكبر ، فإن المتسللين اجتماعيون وصاخبون. ال العكس تماما لسكن خجول ، في الطابق السفلي.

نصيحة رهيبة. تجاهل من فضلك

لذا ، نعلم أن NCA أعطت بعض النصائح السيئة جدًا. لا يقتصر الأمر على التعامل مع السلوك الطبيعي للمراهقين على أنه مشبوه ، ولكنه أيضًا يثبط بطبيعته الصفات التي نريد رؤيتها من شبابنا.

لنفترض أنك تعرف أحد الوالدين القلق من تورط طفله في اختراق الكمبيوتر. ما النصيحة التي تقدمها لهم؟ أخبرني عن كل شيء في التعليقات أدناه.

حقوق الصورة: فتاة شابة تستخدم الكمبيوتر المحمول بواسطة Sean Locke Photography عبر Shutterstock ، CultureTECH BT Monster Dojo (Connor2NZ), المال (كيث كوبر), BT Home Hub (Tom Page), مراهق النوم (دان ديلوكا)

ماثيو هيوز مطور برامج وكاتب من ليفربول بإنجلترا. نادرًا ما يتم العثور عليه بدون كوب من القهوة السوداء القوية في يده ويعشق جهاز Macbook Pro والكاميرا الخاصة به. يمكنك قراءة مدونته على http://www.matthewhughes.co.uk ومتابعته على تويتر علىmatthewhughes.