الإعلانات

خلال الصيف بوكيمون جو 10 نصائح وحيل بوكيمون العودة يجب أن يعرف الجميعلا يزال Pokemon Go ممتعًا حتى بعد سنوات من إطلاقه. إليك أفضل النصائح والحيل حول لعبة Pokemon Go لتحقيق أقصى استفادة من اللعبة. اقرأ أكثر أصبحت واحدة من أنجح ألعاب الجوال في كل العصور. ربما تكون قد شاهدت بعض القصص المقلقة التي تتطلب اللعبة الوصول الكامل إلى حساب Google ، مما قد يسمح لها برؤية وتعديل كل شيء في حسابك.

يبدو أن كانت المشكلة مبالغ فيها هل يعد Pokémon Go حقل ألغام للخصوصية ، أم أن بياناتك آمنة؟بالنسبة للاعبين المتنقلين الذين يراقبون خصوصيتهم على الإنترنت ، فإن الأسئلة المتعلقة بأذونات تطبيق Pokémon Go وكيفية تخزين البيانات وخلفية الرئيس التنفيذي للمطور تستمر في إثارة القلق ... اقرأ أكثر وأن Niantic كانت تستخدم إصدارًا قديمًا من خدمة تسجيل الدخول المشتركة من Google. لم يسبق لهم الدخول إلى أكثر من اسمك وعنوان بريدك الإلكتروني.

بمجرد طرح الإصلاح ، انتقل الجميع. على الرغم من تخويف الجميع ، إلا أنه جعل الناس ينتبهون إلى البيانات التي يقدمونها عند استخدام تسجيلات الدخول الاجتماعية.

ما هي تسجيلات الدخول الاجتماعية؟

ربما رأيت الأزرار من قبل. لقد حاولت تسجيل الدخول إلى موقع ويب وتقدم لك مجموعة من الأزرار التي تقول "تسجيل الدخول باستخدام ..."

عند استخدام أحد هذه الأزرار السحرية ، تقوم بتسجيل الدخول باستخدام هوية قمت بإنشائها على موقع آخر. هذا يوفر عليك من الاضطرار إلى إنشاء بعد آخر كلمة المرور للموقع الجديد.

هناك معياران يسهلان على مواقع الويب المفضلة لديك إضافة معلومات تسجيل الدخول الاجتماعي: OAuth و OpenID. OAuth يسمح لك ب يأذن التطبيقات والمواقع الإلكترونية للوصول إلى بياناتك من موقع ويب آخر ، بينما يسمح لك OpenID بذلك تحديد بنفسك إلى تطبيق أو موقع ويب.

جوجل: ما هو متصل؟

تحتفظ Google بكمية لا تصدق من البيانات الشخصية ، خاصة إذا كنت تستخدم خدماتها المتكاملة على هاتف Android. يمكن أن تشكل التطبيقات الخادعة خطرًا كبيرًا هنا ، لذا من الضروري حماية حسابك الأساسي.

بعد تصفح قائمة التطبيقات المتصلة في إعدادات أمان Google، راجع الأذونات التي تم منحها للتطبيق. يمكنك بعد ذلك إزالة أي تطبيقات غير مستخدمة أو مشبوهة.

الفيسبوك: ما هو متصل؟

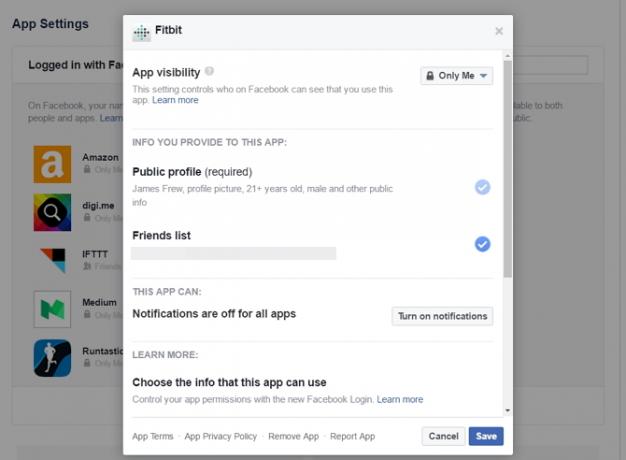

على الرغم من الرأي السائد على نطاق واسع بأن Facebook لا يقدر خصوصيتك ، إلا أنه يمنحك بالفعل معظم الخيارات. موقع التواصل الاجتماعي الفيسبوك يسرد التطبيقات المتصلة إلى حسابك ، ويمكنك تعديل الأذونات التي تمنحها ، حتى بعد الاتصال الأول.

إذا كنت تستخدم تسجيل الدخول باستخدام الفيسبوك لفترة من الوقت ، من الجيد التحقق من أنك سعيد بالتطبيقات والأذونات التي لديهم.

تويتر: ما هو متصل؟

يتم استخدام تسجيل الدخول إلى Twitter على نطاق واسع لنشر مواقع مثل Medium ، حيث لا تكون هويتك الحقيقية ضرورية للخدمة. هذا لا يعني أنك لا فضح الكثير من المعلومات في تغريداتك 7 طرق رائعة يستخدم فيها الباحثون وسائل التواصل الاجتماعييتدفق الباحثون العلميون على وسائل التواصل الاجتماعي لأن مواقع مثل Facebook و Twitter و Instagram هي فرصة لمراقبة تفاعل الناس مع بعضهم البعض والظواهر الاجتماعية على الإنترنت "الطبيعية بيئة". اقرأ أكثر . هكذا قال، ما لم يكن لديك حساب خاص احصل على أقصى استفادة من استخدام تويتر بشكل خاصإذا كنت تستخدم Twitter ، فربما لاحظت أنه يتم تعيين ملف التعريف الخاص بك افتراضيًا بشكل عام. هل تساءلت يومًا عن كيفية جعل حساب Twitter خاصًا أو حتى لماذا يجب عليك ذلك؟ ربما يكون آمنًا ... اقرأ أكثر كل تغريداتك علنية على أي حال. ومع ذلك ، من الأفضل التحقق من التطبيقات المارقة حتى لا تذهب إرسال تغريدات خبيثة ما هو السلوك الذي سيضعك في مشكلة على تويتركان هناك وقت يضحك فيه صاحب العمل إذا كنت من مستخدمي وسائل التواصل الاجتماعي. في الوقت الحاضر ، يعتقد أصحاب العمل أنك غريب الأطوار إذا لم تستخدم Facebook و Twitter و LinkedIn و ... اقرأ أكثر نيابة عنك

على عكس Facebook ، لا يمكنك الرجوع وتغيير الأذونات التي يمتلكها كل تطبيق. على الرغم من أنك قادر على إبطال الوصول إلى أي تطبيقات لا تريدها متصل بحسابك.

لماذا تريد استخدام تسجيل الدخول الاجتماعي؟

تسجيلات الدخول الاجتماعية هي حقًا مريحة وغير مؤلمة ويتصور منشئو OAuth و OpenID. التلاعب في الكثير من كلمات المرور هو الجاني الرئيسي للفقراء النظافة الأمنية احمِ نفسك بفحص سنوي للأمان والخصوصيةنحن على بعد شهرين تقريبًا من العام الجديد ، ولكن لا يزال هناك وقت لاتخاذ قرار إيجابي. ننسى شرب كميات أقل من الكافيين - نحن نتحدث عن اتخاذ خطوات لحماية الأمن والخصوصية على الإنترنت. اقرأ أكثر وإعادة استخدام كلمات المرور عبر مواقع متعددة. يقلل استخدام تسجيلات الدخول الاجتماعية من عدد كلمات المرور التي يجب عليك تذكرها ، وقد يبقيك أكثر أمانًا في حالة حدوث تسرب للبيانات.

يؤدي تسجيل الدخول باستخدام موفر OAuth إلى منح "رمز وصول" يمنح التطبيق حق الوصول إلى المعلومات المعتمدة. يسمح لك هذا بتحرير الأذونات عند تسجيل الدخول وربما في أي وقت تريده في إعدادات حسابك.

ماذا عن خصوصيتك؟

كما يقول المثل - إذا كانت مجانية أنت هي المنتج. للحصول على سرعة وراحة تسجيل الدخول المحسن ، يمكنك تداول قدر من البيانات الخاصة بك.

يجب أن تدرك أن مزودك إرادة تتبع كل موقع تستخدمه بمعلومات تسجيل الدخول الخاصة بهم. لن يعرفوا ماذا تفعله على هذا الموقع ، لكنهم سيعرفون أنك كنت هناك.

قبل السماح بالوصول إلى حسابك ، قد يكون من الحكمة التحقق من سياسة الخصوصية الخاصة بهم. هذه المستندات مملة حسب التصميم لإقناعك بقبول الشروط. الحسابات التي نستخدمها كموفري تسجيل الدخول مثل Facebook و Google تحتوي على كميات هائلة من البيانات الشخصية للغاية التي قد لا ترغب في عرضها على تطبيق تابع لجهة خارجية.

تحقق الأذونات مع MyPermissions

ال يعد موقع MyPermissions أحد أسهل الطرق MyPermissions: بسهولة تنظيف أذونات وسائل الإعلام الاجتماعية الخاصة بك اقرأ أكثر لعرض التطبيقات التي ربطتها بحساباتك الاجتماعية. يمكنك أيضا تحميل iOS أو ذكري المظهر التطبيق لمراقبة الأذونات التي تطلبها تطبيقاتك. على عكس مديري أذونات مستوى النظام على iOS و Android ، فإن MyPermissions يجعل العملية أسهل من خلال تصنيف كل تطبيق.

لقد وجدت أن استخدام موقع MyPermissions هو أفضل طريقة لتحليل الحسابات الاجتماعية. وفي الوقت نفسه ، كان تطبيق الجوال رائعًا في تحليل الأذونات الممنوحة للتطبيقات المثبتة.

لا تتأثر بالخداع

عادة ما يستخدم المهاجمون أ جعل الهاتف وهمية ليبدو وكأنه صفحة تسجيل الدخول يستخدم خداع التصيد الجديد صفحة تسجيل دخول Google دقيقة بشكل مخيفتحصل على رابط مستند Google. تقوم بالنقر فوقه ثم تسجيل الدخول إلى حساب Google الخاص بك. تبدو آمنة بما يكفي ، أليس كذلك؟ خطأ ، على ما يبدو. يُعد إعداد التصيد الاحتيالي المتطور درسًا آخر حول الأمان عبر الإنترنت للعالم. اقرأ أكثر مقدم الخدمة الاجتماعية. تفتح النافذة المنبثقة وأنت تقوم بإدخال اسم المستخدم وكلمة المرور.

قد يعني هذا اختراق معلومات تسجيل الدخول الخاصة بك ، مما يسمح للمتسلل بالوصول الكامل إلى حساباتك. يصبح هذا الأمر مشكلة أكبر إذا كنت قد استخدمت نفس كلمة المرور على العديد من المواقع. أصبح التصيد الإلكتروني معقدًا بشكل متزايد ولكن يمكنك ذلك تعلم اكتشاف هجوم محتمل 4 طرق عامة يمكنك استخدامها للكشف عن هجمات التصيد"التصيد الاحتيالي" هو مصطلح يشير إلى موقع ويب احتيالي يحاول أن يبدو وكأنه موقع تعرفه جيدًا ويزوره كثيرًا. فعل كل هذه المواقع تحاول سرقة حسابك ... اقرأ أكثر .

احذر من نقطة الفشل

إذا كنت قد استخدمت موفرًا واحدًا أو أكثر لتسجيل الدخول إلى العديد من المواقع ، فأنت بذلك تخاطر بفشل نقطة واحدة (SPF). مع حدوث تسرب كلمة المرور طوال الوقت تسريبات كلمة المرور تحدث الآن: إليك كيفية حماية نفسكيحدث تسرب كلمة المرور طوال الوقت ، وهناك احتمال أن يشارك أحد حساباتك ، إذا لم يكن قد حدث بالفعل. إذن ما الذي يمكنك فعله للحفاظ على حساباتك آمنة؟ اقرأ أكثر ، ليس من المستحيل أن ينتهي حسابك. إن امتلاك حق الوصول إلى حساب تسجيل الدخول الأساسي الخاص بك سيمنح القراصنة إمكانية الوصول إلى جميع حساباتك المتصلة أيضًا.

باستخدام توثيق ذو عاملين ما هي المصادقة ذات العاملين ، ولماذا يجب عليك استخدامهاالمصادقة الثنائية (2FA) هي طريقة أمان تتطلب طريقتين مختلفتين لإثبات هويتك. يستخدم عادة في الحياة اليومية. على سبيل المثال ، الدفع ببطاقة ائتمان لا يتطلب فقط البطاقة ، ... اقرأ أكثر هي واحدة من أفضل الطرق لحماية حساباتك من نظام التعرف على هوية المرسل (SPF). تسمح لك العديد من المواقع أيضًا بإنشاء كلمة مرور موقع ويب محلي بالإضافة إلى تسجيل الدخول الاجتماعي الخاص بك. هذا يعني أنه يمكنك قطع اتصال الحساب المتأثر بعد تسجيل الدخول بالبريد الإلكتروني وكلمة المرور بدلاً من ذلك.

الخوض في التفاصيل

أعلم أنه قد يكون مملاً حقًا قراءة كل شاشة تسجيل الدخول ، والشروط والأحكام ، و سياسة خاصة كيفية كتابة سياسة الخصوصية لموقعك على الويبتشغيل موقع ويب؟ يستعرض هذا الدليل ما تحتاج إلى معرفته حول إنشاء سياسة خصوصية لموقع الويب الخاص بك مع نص مثال يمكنك استخدامه. اقرأ أكثر ولكن إذا كنت مترددًا على الإطلاق في منح بياناتك الشخصية لمواقع الطرف الثالث ، أو حتى السماح لـ Facebook و Google وغيرها بمشاهدة جميع عادات التصفح لديك ، فهذا يستحق الجهد.

قبل استخدام تسجيل الدخول الاجتماعي ، خصص بعض الوقت للتحقق من سياسة خصوصية الموقع والشعور بالراحة معها. إذا كنت تستخدم تسجيل الدخول OpenID ما هو OpenID؟ أربعة موفرين رائعين اقرأ أكثر من الجدير بالذكر أن المزود إرادة يكون الرصد.

في بعض الأحيان يكون من الأسهل فقط الالتزام بالبريد الإلكتروني والإنشاء كلمات مرور آمنة كيفية إنشاء كلمة مرور قوية لن تنسىهل تعرف كيفية إنشاء وتذكر كلمة مرور جيدة؟ فيما يلي بعض النصائح والحيل للحفاظ على كلمات مرور قوية ومنفصلة لجميع حساباتك عبر الإنترنت. اقرأ أكثر و تخزينها في مدير كلمة المرور مقارنة بأدوات إدارة كلمة المرور 5: ابحث عن الأداة المثالية لكاختيار نوع من استراتيجية إدارة كلمة المرور للتعامل مع الكم الهائل من كلمات المرور التي نحتاجها أمر بالغ الأهمية. إذا كنت مثل معظم الأشخاص ، فربما تخزن كلمات المرور الخاصة بك في دماغك. لتذكرهم ... اقرأ أكثر . لا داعي للقلق بشأن تذكر المئات من كلمات المرور ، ثم تتجنب بعض المآزق في تسجيلات الدخول الاجتماعية.

هل تستخدم تسجيلات الدخول الاجتماعية؟ هل تقلق بشأن خصوصيتك عندما تفعل ذلك؟ هل لديك مزود مفضل لتسجيل الدخول أم تفضل الالتزام بتسجيل الدخول بالبريد الإلكتروني؟ دعنا نعرف أفكارك في التعليقات بالأسفل!

جيمس هو محرر شراء أخبار وأخبار أجهزة MakeUseOf وكاتب مستقل شغوف بجعل التكنولوجيا متاحة وآمنة للجميع. إلى جانب التكنولوجيا ، تهتم أيضًا بالصحة والسفر والموسيقى والصحة العقلية. بكالوريوس في الهندسة الميكانيكية من جامعة ساري. يمكن العثور أيضًا على كتابة حول المرض المزمن في PoTS Jots.