الإعلانات

من بين الأنهار المتدفقة من المعلومات الشخصية المسروقة ، عزز نوع بيانات واحد مكانته باعتباره الكافيار من أوراق الاعتماد الشخصية ، ويسعى الآن من قبل مجموعة واسعة من الأفراد الشائنة و المنظمات. ارتفعت البيانات الطبية إلى الأعلى 5 أسباب لزيادة سرقة الهوية الطبيةيريد المحتالون تفاصيلك الشخصية ومعلومات حسابك المصرفي - ولكن هل تعلم أن سجلاتك الطبية تهمهم أيضًا؟ اكتشف ما يمكنك القيام به حيال ذلك. اقرأ أكثر من كومة سرقة الهوية ، وعلى هذا النحو تواجه المرافق الطبية زيادة مستمرة في البرامج الضارة المصممة لسرقة أوراق الاعتماد الخاصة.

MEDJACK 2

في وقت سابق من هذا العام ، اكتشفنا تقرير MEDJACK الرعاية الصحية: ناقل الهجوم الجديد للمحتالين ولصوص الهويةيستخدم المحتالون سجلات الرعاية الصحية بشكل متزايد لتحقيق الربح. في حين أن هناك مزايا هائلة لامتلاك سجل طبي رقمي ، فهل وضع بياناتك الشخصية في خط النار يستحق كل هذا العناء؟ اقرأ أكثر ، جمعتها شركة أمنية تركز على الخداع ، TrapX. يوضح تقريرهم الأولي MEDJACK مجموعة واسعة من الهجمات التي تركز على المرافق الطبية في جميع أنحاء البلاد ، مع التركيز على الأجهزة الطبية في المستشفيات. وجدت TrapX "حل وسط واسع النطاق لمجموعة متنوعة من الأجهزة الطبية التي تضمنت معدات الأشعة السينية وأرشيف الصور وأنظمة الاتصالات (PACS) وأجهزة تحليل غازات الدم (BGA) "، بالإضافة إلى إخطار سلطات المستشفى بمجموعة رائعة من الأدوات الإضافية الضعيفة المحتملة ، بما فيها:

"معدات التشخيص (ماسحات PET ، ماسحات التصوير المقطعي المحوسب ، أجهزة التصوير بالرنين المغناطيسي ، وما إلى ذلك) ، المعدات العلاجية (مضخات التسريب ، الليزر الطبي وجراحة الليزك الجراحية" الآلات) ، ومعدات دعم الحياة (آلات القلب والرئة ، والمراوح الطبية ، وآلات أكسجة الأغشية خارج الجسم وآلات غسيل الكلى) و أكثر بكثير."

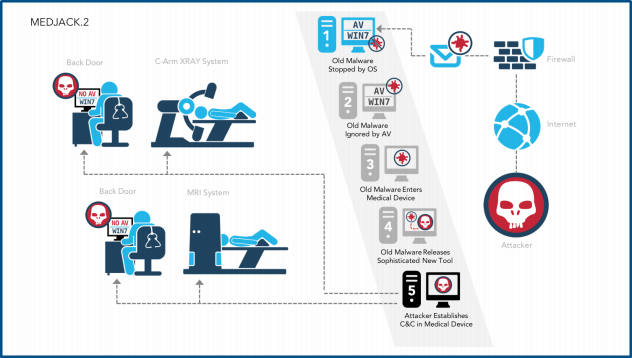

التقرير الجديد ، MEDJACK.2: المستشفيات تحت الحصار (أنا أحب هذا العنوان ، بالمناسبة!) ، مبني على هذا التفصيل المبكر للتهديد المستمر الذي يمثله الطب المرافق ، وتقدم شركة الأمن تحليلاً مفصلاً للهجمات "المستمرة والمتقدمة" التي تحدث.

مؤسسات جديدة ، هجمات جديدة

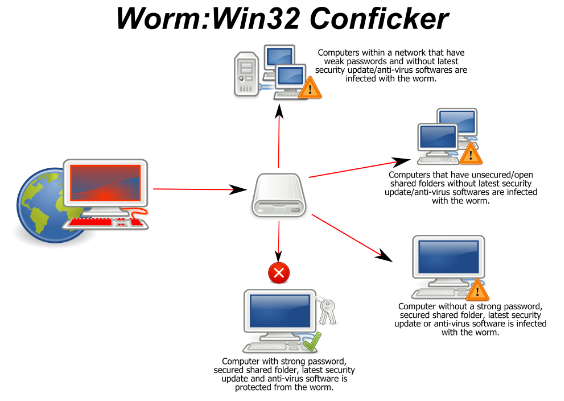

أحد أكثر الأشياء إثارة للاهتمام بالتفصيل في التقرير هو متغيرات البرامج الضارة المعقدة التي نشرها المهاجمون ، المصممة خصيصًا لتبدو وكأنها لا تهم Windows الحديثة أنظمة. دودة MS08-067 ، المعروف أكثر باسم Conficker، معروف جيدًا بين المتخصصين في مجال الأمن ، وبالفعل ، فإن توقيعه متساوٍ ومعروف جيدًا ببرامج مكافحة الفيروسات وبرامج أمان نقطة النهاية قارن أداء مكافحة الفيروسات الخاص بك مع هذه المواقع الخمسة الأولىما هي برامج مكافحة الفيروسات التي يجب استخدامها؟ ايهما الافضل"؟ هنا نلقي نظرة على خمسة من أفضل الموارد عبر الإنترنت للتحقق من أداء مكافحة الفيروسات ، لمساعدتك على اتخاذ قرار مستنير. اقرأ أكثر .

لقد قضت غالبية إصدارات Windows الأخيرة على معظم الثغرات المحددة التي سمحت للدودة بمثل هذا النجاح خلال في "ذروة" ، لذلك عندما عرض على نظام أمن الشبكة للمنشأة الطبية ، بدا وكأنه لم يكن هناك فوري التهديد.

ومع ذلك ، تم تحديد البرامج الضارة على وجه التحديد لقدرتها على استغلال إصدارات Windows القديمة غير المُعالجة الموجودة على العديد من الأجهزة الطبية. هذا أمر بالغ الأهمية لسببين:

- نظرًا لأن الإصدارات الأحدث من Windows لم تكن عرضة للهجوم ، فإنها لم تكتشف تهديدًا ، مما أدى إلى إزالة أي بروتوكولات أمان لنقطة النهاية كان يجب أن تتدخل. وقد كفل ذلك انتقال الدودة بنجاح إلى أي من محطات عمل Window القديمة.

- منح التركيز بشكل خاص الهجوم على الإصدارات القديمة من Windows فرصة أعلى بكثير للنجاح. بالإضافة إلى ذلك ، لا تحتوي معظم الأجهزة الطبية على أمان نقطة نهاية متخصص ، مما يحد مرة أخرى من فرص اكتشافها.

وأوضح المؤسس المشارك لـ TrapX ، موشيه بن سيمون:

"يضيف MEDJACK.2 طبقة جديدة من التمويه إلى إستراتيجية المهاجم. يتم إخفاء أدوات المهاجم الجديدة وذات القدرة العالية بذكاء داخل البرامج الضارة القديمة والقديمة. إنه ذئب أكثر ذكاءً في ملابس الأغنام القديمة جدًا. لقد خططوا لهذا الهجوم ويعرفون أنه داخل مؤسسات الرعاية الصحية يمكنهم شن هذه الهجمات ، دون إفلات من العقاب أو الكشف ، و بسهولة إنشاء أبواب خلفية داخل المستشفى أو شبكة الأطباء التي يمكن أن تبقى فيها غير مكتشفة ، واستخراج البيانات لفترات طويلة من زمن."

نقاط ضعف محددة

باستخدام دودة Conficker القديمة كغلاف ، تمكن المهاجمون من التحرك بسرعة بين شبكات المستشفيات الداخلية. على الرغم من أن TrapX لم تقم رسميًا بتسمية بائعي المرافق الطبية ، فقد كانت أنظمةهم الأمنية في التقييم ، قاموا بتفصيل الإدارات والأنظمة والمعدات المحددة التي كانت تعمل المتأثر:

-

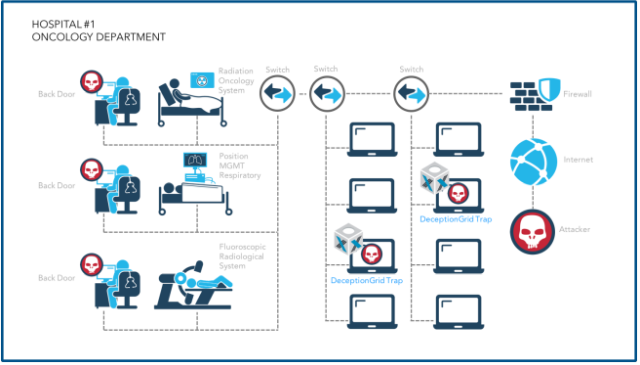

المستشفى رقم 1: أفضل 1000 مستشفى عالمي.

- البائع أ - نظام علاج الأورام بالإشعاع

- البائع أ - نظام بوابة ليناك Trilogy LINAC

- البائع ب - نظام الأشعة بالتصوير

-

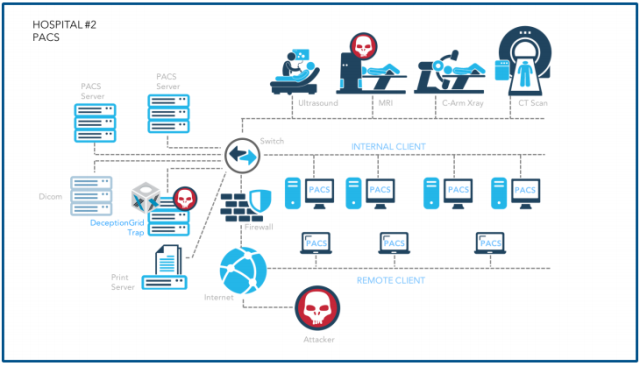

المستشفى رقم 2: أفضل 2000 مستشفى عالمي.

- البائع C - نظام PACS

- خوادم الكمبيوتر البائع المتعددة ووحدات التخزين

-

المستشفى رقم 3: أفضل 200 مستشفى عالمي.

- البائع د - جهاز الأشعة السينية

في المستشفى الأول ، قام المهاجمون باختراق نظام يقوم بتشغيل نظام مركزي لاكتشاف التسلل ، وحماية نقطة النهاية في جميع أنحاء الشبكة ، وجدران الحماية من الجيل التالي. على الرغم من هذه الحماية ، وجد باحثو الأمن أبوابًا خلفية في عدد من الأنظمة ، كما هو مفصل أعلاه.

وجد المستشفى الثاني أن نظام أرشفة الصور والاتصالات (PACS) قد تعرض للخطر من أجل البحث عنه الأجهزة الطبية الضعيفة وبيانات المرضى كيف يتم شراء وبيع البيانات الصحية من تطبيقاتكإن الانفجار الأخير في عدد تطبيقات الصحة واللياقة البدنية يعني أن هناك الكثير من البيانات الصحية التي تجمعها أجهزتنا - البيانات التي يتم بيعها. اقرأ أكثر ، بما في ذلك "صور فيلم الأشعة السينية وصور التصوير المقطعي المحوسب (CT) والتصوير بالرنين المغناطيسي (MRI) جنبًا إلى جنب مع محطات العمل والخوادم والتخزين اللازمة." أ مأزق خاص هو أن كل مستشفى تقريبًا في البلاد لديه خدمة PACS مركزية واحدة على الأقل ، وهناك مئات الآلاف آخرين في جميع أنحاء العالمية.

في المستشفى الثالث ، وجدت TrapX باب خلفي في معدات الأشعة السينية تطبيق يستند إلى Windows NT 4.0 تذكر هذه؟ 7 برامج ويندوز قديمة لا تزال تستخدم حتى اليوميقولون تقدم التكنولوجيا بمعدل أسي. ولكن هل تعلم أن بعض البرامج كانت موجودة منذ عدة عقود؟ انضم إلينا في نزهة إلى Nostalgia Lane واكتشف أقدم برامج Windows المتبقية. اقرأ أكثر . على الرغم من أن فريق أمن المستشفى "لديه خبرة كبيرة في الأمن السيبراني" ، إلا أنهم كانوا كذلك تمامًا غير مدركين أن نظامهم قد تم اختراقه ، مرة أخرى بسبب وصول البرامج الضارة ملفوفة على أنها أقل من قيمتها التهديد.

خطر على الخدمات؟

إن وجود قراصنة في جميع أنحاء الشبكات الطبية أمر مثير للقلق بالطبع. ولكن يبدو أن اقتحامهم لشبكات المرافق الطبية هو بدافع في المقام الأول من سرقة السجلات الطبية الشخصية هذه هي الطريقة التي يهاجمونك بها: عالم مظلم لمجموعات استغلاليمكن للمحتالين استخدام مجموعات البرامج لاستغلال الثغرات وإنشاء البرامج الضارة. ولكن ما هي مجموعات استغلال هذه؟ من أين أتوا؟ وكيف يمكن إيقافها؟ اقرأ أكثر ، بدلاً من أن يشكل في الواقع تهديدًا مباشرًا لأجهزة المستشفى. بهذا المعنى ، يمكننا أن نكون شاكرين.

سيفعل العديد من الباحثين الأمنيين لاحظ البرامج الضارة المعقدة المموهة تهديد الأمان الجديد لعام 2016: JavaScript Ransomwareكان برنامج Locky Ransomware يثير قلق الباحثين في مجال الأمن ، ولكن منذ اختفائه لفترة وجيزة والعودة كتهديد عبر برنامج JavaScript عبر برامج الفدية ، تغيرت الأمور. ولكن ما الذي يمكنك فعله لهزيمة برنامج Locky Ransomware؟ اقرأ أكثر كإصدارات أساسية أكثر ، مصممة للتهرب من حلول أمان نقطة النهاية الحالية. أشار TrapX في تقرير MEDJACK الأولي إلى أنه على الرغم من استخدام برامج ضارة قديمة للوصول إلى الأجهزة ، إلا أن هذا تصعيد واضح ؛ ولوحظ رغبة المهاجمين في تجاوز أي نقاط تفتيش أمنية حديثة.

"تتجاوز هذه الأغلفة القديمة للبرامج الضارة حلول نقاط النهاية الحديثة حيث تم إغلاق الثغرات المستهدفة منذ فترة طويلة على مستوى نظام التشغيل. حتى الآن ، يمكن للمهاجمين ، دون توليد أي تنبيه ، توزيع أدواتهم الأكثر تعقيدًا وإنشاء أبواب خلفية داخل مؤسسات الرعاية الصحية الرئيسية ، دون سابق إنذار أو تنبيه.

حتى لو كان الهدف الأساسي هو سرقة بيانات اعتماد المريض ، فإن التعرض لنقاط الضعف الحرجة هذه يعني شيئًا واحدًا فقط: نظام رعاية صحية أكثر ضعفًا ، مع المزيد من نقاط الضعف المحتملة حتى الآن مكشوف. أو الشبكات التي تم اختراقها بالفعل دون إثارة أي إنذارات. كما رأينا ، هذا السيناريو ممكن تمامًا.

أصبحت السجلات الطبية واحدة من أكثر الأشكال المربحة للمعلومات الشخصية ، التي تسعى إليها مجموعة واسعة من الكيانات الخبيثة. مع أسعار تتراوح من 10 إلى 20 دولارًا لكل سجل فردي ، هناك تجارة فعالة للسوق السوداء ، مدفوعة بالسهولة الظاهرة في الوصول إلى المزيد من السجلات.

يجب أن تكون الرسالة إلى المرافق الطبية واضحة. إن تطور سجلات المرضى إلى نسخة رقمية سهلة التحويل أمر رائع بلا شك. يمكنك الدخول إلى أي مرفق طبي تقريبًا ، وسيكون بإمكانهم الوصول بسهولة إلى نسخة من سجلاتك.

ولكن مع العلم بأن الأبواب الخلفية شائعة بشكل متزايد في الأجهزة الطبية التي تستخدم الأجهزة القديمة تدريجياً ، يجب أن يكون هناك يكون جهدًا متضافرًا بين مصنعي المعدات والمؤسسات الطبية للعمل معًا للحفاظ على سجل المريض الأمان.

هل تأثرت بسرقة السجلات الطبية؟ ماذا حدث؟ كيف وصلوا إلى سجلاتك؟ أخبرنا أدناه!

ائتمانات الصورة:مراقبة طبية بواسطة sfam_photo عبر Shutterstock

جافين هو كاتب أول في MUO. وهو أيضًا محرر ومدير تحسين محركات البحث لموقع شقيق MakeUseOf الذي يركز على التشفير ، Blocks Decoded. حصل على درجة البكالوريوس (مع مرتبة الشرف) في الكتابة المعاصرة مع ممارسات الفن الرقمي المنهوبة من تلال ديفون ، بالإضافة إلى أكثر من عقد من الخبرة في الكتابة المهنية. يتمتع بكميات وفيرة من الشاي.