الإعلانات

في مجتمعنا الدائم ، ننتج الكثير من البيانات ، مع بعض التقديرات التي تشير إلى 28.875 غيغابايت في الثانية. مع هذا الكم الهائل من البيانات ، نكشف عن كمية هائلة من المعلومات الشخصية. من مجموعة الصور المستندة إلى مجموعة النظراء ، إلى ما المواقع التي نزورها للبيع: تاريخ التصفح الخاص بك - فماذا يمكنك أن تفعل؟يمكن إلغاء قرار لجنة الاتصالات الفيدرالية (FCC) الذي ينص على أنه يجب على موفري خدمة الإنترنت الحصول على إذن من العملاء قبل بيع البيانات الشخصية. إن مزود خدمة الإنترنت الخاص بك على وشك تحديد سعر لبياناتك الشخصية. كيف نقاوم؟ اقرأ أكثر ، أصبح الأمر أسهل على المهاجمين الخبيثين للقيام بالمكافئ الرقمي للتفتيش من خلال القمامة.

سواء كان ذلك الفيسبوك يبيع بياناتك صورة شخصية للبيانات: ما مدى معرفة Facebook الفعلي عنك؟أنت تشارك كمية كبيرة من البيانات مع Facebook ، حتى إذا لم تنقر أو تنشر الكثير. ستمنحك إضافة Chrome هذه فكرة عن مقدار ما يعرفه Facebook عنك. اقرأ أكثر

للمعلنين ، تجاوز المراقبة الحكومية تجنب مراقبة الإنترنت: الدليل الكامللا تزال مراقبة الإنترنت موضوعًا ساخنًا ، لذلك أنتجنا هذا المورد الشامل عن سبب كونها صفقة كبيرة ، ومن يقف وراءها ، وما إذا كان يمكنك تجنبها تمامًا ، والمزيد. اقرأ أكثر أو مجرمو الإنترنت يمتلك مجرمو الإنترنت أدوات اختراق وكالة المخابرات المركزية: ماذا يعني ذلك بالنسبة لكإن أكثر البرامج الضارة خطورة لوكالة المخابرات المركزية - القادرة على اختراق جميع الأجهزة الإلكترونية الاستهلاكية اللاسلكية تقريبًا - يمكن أن تجلس الآن في أيدي اللصوص والإرهابيين. فماذا يعني ذلك بالنسبة لك؟ اقرأ أكثر تتطلع إلى كسب بعض المال السريع - هناك الكثير من الأشخاص الذين يريدون بياناتك. للأسف ، هذا الغزو لخصوصيتك لا يفيدك على الإطلاق أنت المنتج ، وليس العميل: شرح اقتصاد البيانات الشخصيةكما قال أندرو لويس ذات مرة "إذا لم تدفع مقابل شيء ما ، فأنت لست الزبون ؛ أنت بيع المنتج ". فكر في آثار هذا الاقتباس للحظة - كم عدد الخدمات المجانية ... اقرأ أكثر . إذا كنت ترغب في بناء دفاعاتك وحماية نفسك عبر الإنترنت ، دعنا نوجهك خلال كيفية تحسين الأمان وحماية خصوصيتك.متصفحات الانترنت

تعمل متصفحات الويب كنافذتنا في العجائب العظيمة للإنترنت. كل ما نقوم به عبر الإنترنت تقريبًا ، بدءًا من بحث Google السريع إلى الخدمات المصرفية عبر الإنترنت ، يحدث من خلال المتصفح. إن سهولة الاستخدام هذه تجعله ملائمًا للغاية بالنسبة لنا ، ولكنه يعني أيضًا أن متصفحنا يعرف الكثير عن ما نصل إليه عبر الإنترنت. في الواقع ، قد يكون سجل متصفحك أحد معظم قواعد البيانات الغازية التي تم إنشاؤها على الإطلاق كيفية مسح محفوظات المستعرض يدويًا وبشكل تلقائيمواقع الويب التي تزورها تترك مسارات على جهاز الكمبيوتر الخاص بك. نوضح لك كيفية حذف محفوظات الاستعراض الخاصة بك في Firefox و Chrome و Edge و Internet Explorer. اقرأ أكثر .

كان هناك وقت لم يكن محفوظاتك متاحة فيه محليًا إلا على جهاز الكمبيوتر الخاص بك. تسمح لك معظم المتصفحات الحديثة الآن بتسجيل الدخول لتمكين الإعدادات للمزامنة مع السحابة وبين الأجهزة. هذا ينطبق بشكل خاص على Chrome ، حيث يتم تخزين جميع المعلومات في حساب Google الخاص بك. يتم تشغيل مزامنة السجل افتراضيًا عند تسجيل الدخول إلى Chrome ، ولكن يمكنك ذلك توجه إلى الإعدادات لإيقاف تشغيله ستشارك Google سجل التصفح في الأول من آذار (مارس) [الأخبار] اقرأ أكثر .

التهديد الدائم للتتبع

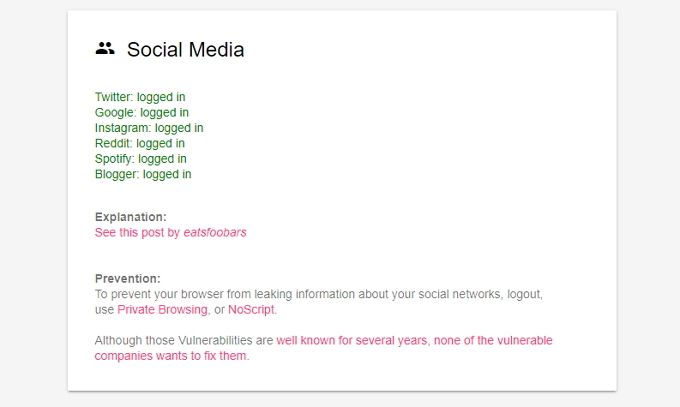

يدرك معظمنا أن المتصفح يقوم بمراقبة أنشطتنا عبر الإنترنت وتخزينها. ما قد لا تعرفه هو مقدار المعلومات التي يتم توفيرها عنك لكل موقع ويب تزوره. نحن مقارنة متصفحك بنقرة مسربة لأنه غالبًا ما يمنح تدفقًا كبيرًا من المعلومات إلى أي موقع ويب يريد ذلك. مواقع مثل ما يعرفه كل متصفح عنك (WEBKAY) يمكن أن يمنحك نافذة على هذا العالم من مشاركة بيانات الخلفية.

موقعك ، وإعداد الأجهزة والبرامج ، واتصال الإنترنت ، وحسابات الوسائط الاجتماعية كلها جاهزة للاستيلاء عليها. تسمح بعض هذه البيانات بالتشغيل السلس للإنترنت ، بينما توجد أجزاء أخرى - مثل حساباتك على وسائل التواصل الاجتماعي خردة البيانات للمعلنين تزويدك بمحتوى مخصص. يمكن لمتصفح هاتفك الذكي حتى الوصول إلى جيروسكوب هاتفك لتحديد ما إذا كان هاتفك في يدك أو على الطاولة.

التركيز على الخصوصية

كانت Microsoft من أوائل من قاموا بتعميم وضع التصفح الخاص بعد إضافة الميزة إلى الإصدار التجريبي من Internet Explorer 8. الميزة الرئيسية لوضع التصفح الخاص هي أن أي شيء تفعله يتم تخزينه فقط لتلك الجلسة. بمجرد إغلاق النافذة ، تتم إزالة جميع آثارها من جهاز الكمبيوتر الخاص بك. يسمح لك بتصفح الويب بسرعة وسهولة دون تخزين كل شيء في السجل وتسجيل الدخول إلى حسابات متعددة في وقت واحد. تعتبر على نطاق واسع واحدة من أسهل الطرق لحماية نفسك عند التصفح على جهاز كمبيوتر مشترك. كما اتضح ، التصفح الخاص ليس دائمًا خاصًا.

يعتمد عمل Google بالكامل على بيع معلوماتك للمعلنين كم تعرف Google عنك حقًا؟إن Google ليست بطلاً لخصوصية المستخدم ، ولكن قد تفاجأ بمدى معرفتها. اقرأ أكثر . لذلك لا ينبغي أن يكون مفاجأة أن متصفح الويب Chrome الشهير لديهم غالبًا ما تتم رؤيته كوسيلة لتحقيق هذه الغاية باستخدام Chrome: هل يمكننا الوثوق حقًا بـ Google؟لماذا لا تثق في Google؟ الشركة تعرف ما يفعلونه ؛ من الواضح أن Google جديرة بالثقة. أو هو؟ اقرأ أكثر . لنفترض أنك تريد التبديل من Chrome ، المصدر المفتوح فايرفوكس خيار ممتاز التبديل من Chrome: كيفية جعل Firefox تشعر وكأنك في المنزللذا ، قررت أن فايرفوكس هو أفضل متصفح لك. هل هناك أي شيء يمكنك القيام به لجعل فايرفوكس أقل من البيئة الأجنبية؟ نعم! اقرأ أكثر . طورت Mozilla أيضًا إصدارًا يركز تمامًا على الخصوصية للجوال يسمى Firefox Focus فايرفوكس التركيز كتل الإعلانات وتتبع بشكل افتراضييحظر Firefox Focus الإعلانات والمتتبعات بشكل افتراضي ، مما يضمن أنه يمكنك تصفح الويب دون خوف من تحليل كل إجراء. وهو أمر مؤسف بالنسبة لنا. اقرأ أكثر . إذا لم يكن ذلك خاصًا بما يكفي بالنسبة لك ، فهناك خيارات تقدم إخفاء أكبر للهوية 4 متصفحات ويب مجهولة الهوية خاصة تمامًايعد التصفح المجهول للويب إحدى الطرق لحماية خصوصيتك عبر الإنترنت. إليك أفضل متصفحات الويب المجهولة للاستخدام. اقرأ أكثر . تذكر أنه على الرغم من أن إخفاء الهوية بالكامل على الإنترنت يكاد يكون مستحيلًا - بغض النظر عما يدعيه المطورون.

التوصيات

- ثعلب النار - ارتفع موزيلا فايرفوكس من رماد متصفح Netscape Navigator الذي كان محبوبًا في السابق ، ويصنف الآن باعتباره ثاني أكثر متصفح الويب شيوعًا. عروض فايرفوكس فرص التخصيص 7 إضافات رائعة للتخصيص لمتصفح فايرفوكسسواء كنت تستخدم Firefox للعمل أو المتعة ، تساعد الإضافات على تخصيص تجربة متصفحك خصيصًا لك. توفر إضافات التخصيص هذه مظهرًا جديدًا بالإضافة إلى طريقة مخصصة لاستخدام Firefox. اقرأ أكثر بينما يقف بجانبه الالتزام بالخصوصية 3 أسباب مقنعة لماذا يستحق موقف Firefox من الخصوصية الانتباه إلىلا أحد يريد أن يعتقد أنهم يراقبون دون موافقة. Firefox هو المتصفح "الثلاثة الكبار" الوحيد الذي لا يهتم مطلقًا بجمع بيانات المستخدم. ماذا يعني هذا حقًا للمستخدمين؟ اقرأ أكثر .

- الأوبرا - يعتمد Opera على متصفح Chromium مفتوح المصدر نفسه مثل Google Chrome ، ولكنه يجعل الخصوصية أولوية. يلزم نقرة واحدة فقط لمحو جميع بيانات التصفح وتفاصيل شارة الأمان لكل بيانات اعتماد المواقع. يقدم الأوبرا حتى خدمة VPN مجانية ومدمجة أوقف مزود خدمة الإنترنت الخاص بك من التطفل على بيانات الويب الخاصة بك مجانًا مع Operaأفضل طريقة للتحايل على التطفل على مزودي خدمات الإنترنت على بيانات الويب الخاصة بك هي استخدام VPN محمي ، ولكن إذا كنت بحاجة إلى بديل بدون متاعب ، يمكنك الحصول عليه من خلال متصفح Opera. اقرأ أكثر .

- متصفح تور - اختصار لـ The Onion Router ، متصفح Tor (بناءً على Firefox) تصلك سلسلة من عقد تور تصفح خاص حقًا: دليل مستخدم غير رسمي لـ Torيوفر Tor تصفحًا ومراسلات مجهولة الهوية وغير قابلة للتعقب حقًا ، بالإضافة إلى الوصول إلى ما يسمى "Deep Web". لا يمكن كسر Tor بشكل معقول من قبل أي منظمة على هذا الكوكب. اقرأ أكثر . يتم تشفير حركة المرور الخاصة بك وإرسالها عبر السلسلة قبل أن تنتهي في وجهتها. يتم ذلك في محاولة لإخفاء مصدرها. تور هو أيضا بوابة إلى Deep Web 10 زوايا غير معروفة للويب العميق قد تعجبك بالفعلالويب المظلم له سمعة سيئة ، ولكن هناك بعض المواقع المظلمة المفيدة حقًا التي قد ترغب في التحقق منها. اقرأ أكثر .

ملحقات المستعرض

أصبح متصفح Chrome وفايرفوكس المستعرضين المهيمنين جزئياً بسبب قدرتهما على تخصيص وتحسين التجربة الافتراضية مع الإضافات. ال متجر كروم الالكتروني و مجموعة إضافات موزيلا السماح للمطورين بإرسال الإضافات التي يمكنك تنزيلها وإضافتها بسهولة إلى متصفحك. يتيح لك Firefox حتى أخذ ملحقاتك أثناء التنقل باستخدام تطبيقات الهواتف الذكية الخاصة بهم.

نظرًا لأن Chrome هو المتصفح الأكثر استخدامًا في العالم ، فإنه يحتوي على مجموعة كبيرة من ملحقات الأمان أفضل 8 ملحقات أمان وخصوصية لمتصفح Chromeيستضيف سوق Chrome الإلكتروني من Google العديد من الإضافات التي يمكن أن تحمي أمانك وخصوصيتك أثناء استخدام Chrome. سواء كنت ترغب في حظر JavaScript والمكونات الإضافية وملفات تعريف الارتباط ونصوص التتبع أو إجبار مواقع الويب على تشفير حركة المرور الخاصة بك ، ... اقرأ أكثر . ثعلب النار لديها أيضا مجموعة صحية آمن تمامًا: 11 ملحقًا ضروريًا لمتصفح فايرفوكس للأمانفكر في المتصفح الذي تستخدمه لعرض هذه المقالة الآن. هل هو آمن؟ هل هي آمنة؟ سوف تفاجأ بهذه الإجابات. اقرأ أكثر ، لأن حركة المصدر المفتوح تميل بشكل طبيعي نحو الخصوصية والأمان. ملحقات مثل قطع الاتصال, HTTPS في كل مكان, شبحو الخصوصية بادجر حتى عبر منصة. تتمثل إحدى الميزات التي تمتلكها الإضافات على التطبيقات الأصلية في أنها لا يتم حظرها عادةً بواسطة أنظمة إدارة مكان العمل. هذا يعني أنك قادر على تثبيت الإضافات التي تركز على الأمن والخصوصية بحرية - مما يتيح لك التصفح بأمان وخصوصية أينما كنت.

التوصيات

- HTTPS في كل مكان (كروم, ثعلب النار, الأوبرا) - إذا كان HTTPS في شريط العنوان ، فإن يتم تشفير البيانات المرسلة بينك وبين الموقع ما هو HTTPS وكيفية تمكين الاتصالات الآمنة لكل افتراضيتنتشر المخاوف الأمنية على نطاق واسع ، وقد وصلت إلى طليعة عقول الجميع. لم تعد مصطلحات مثل مكافحة الفيروسات أو جدار الحماية عبارة عن مفردات غريبة ولم يتم فهمها فحسب ، بل يتم استخدامها أيضًا من قبل ... اقرأ أكثر . يضيف HTTPS Everywhere هذه الحماية إلى جميع مواقع الويب.

- الخصوصية بادجر (كروم, ثعلب النار, الأوبرا) - تم تطويرها بواسطة مدافعي الخصوصية ، مؤسسة Electronic Frontier Foundation (EFF) ، تحظر Privacy Badger إعلانات التجسس والمتعقبات غير المرئية.

- شبكة الثقة - يضيف ملحق Web of Trust رمزًا صغيرًا بجوار أي موقع ويب يصنف مصداقيته. تم العثور عليهم ليكونوا استغلال موقفهم يجب إلغاء تثبيت ويب الثقة الآنيجب أن تفكر في إلغاء تثبيت WOT الآن. لماذا ا؟ لأن Web of Trust تم اكتشافه وهو يجمع ويبيع بيانات المستخدم. والأسوأ من ذلك ، أنه لم يتم دائمًا إخفاء هوية هذه البيانات بنجاح. اقرأ أكثر ، ولكن منذ ذلك الحين اتخذت خطوات لعلاج هذا.

موفرو البريد الإلكتروني

نحن نفكر في البريد الإلكتروني على أنه ابتكار حديث نسبيًا ، ولكن تم زرع البذور لأول مرة قبل أكثر من 50 عامًا القصة الغريبة كيف أصبح البريد الإلكتروني شائعًا جدًايبدو البريد الإلكتروني مثل هذه التقنية البدائية. كيف أصبح من أي وقت مضى شعبية للغاية؟ وكيف لا نزال نستخدمه حتى يومنا هذا؟ إليكم قصة كيف حدث كل ذلك. اقرأ أكثر . نظرًا لأن أجهزة الكمبيوتر أصبحت أكثر شيوعًا طوال الثمانينيات ، تحول البريد الإلكتروني إلى جزء أساسي من عملنا وحياتنا الشخصية. حتى أن بعض التقديرات تقول أننا نرسل مجتمعة 205 مليار رسالة إلكترونية كل يوم. مع إرسال الكثير من المعلومات حول العالم ، فلا عجب أن المجرمين والحكومات حريصون جدًا على النظر داخل صندوق بريدنا العالمي.

في الآونة الأخيرة ، أصبحت المخاوف بشأن المراقبة الحكومية شائعة بشكل متزايد. التشفير الخاص بك أفضل خط دفاع ضد التنصت غير المرغوب فيه كيف يعمل التشفير وهل هو آمن حقًا؟ اقرأ أكثر . من خلال تشفير رسائل البريد الإلكتروني الخاصة بك ، يمكن فقط للأطراف التي لديها مفتاح التشفير فك تشفير رسائلك. يعتبر التشفير من طرف إلى طرف (E2EE) بشكل عام الطريقة الأكثر أمانًا. فقط أنت والمتلقي لديك مفتاح التشفير ، لذلك لا يمكن للخادم أو أي طرف ثالث فك تشفير رسائلك. لسوء الحظ ، فإن مزيجًا من الأسباب الفنية والتجارية يعني أن معظم موفري البريد الإلكتروني الرئيسيين لا يقدمون E2EE.

لحسن الحظ هناك على الأقل عدد قليل يضع خصوصيتك في الاعتبار أفضل 5 مزودي بريد إلكتروني أكثر أمانًا وتشفيرًاهل سئمت من مراقبة الحكومة والجهات الخارجية لرسائل البريد الإلكتروني الخاصة بك؟ حماية رسائلك مع خدمة بريد إلكتروني مشفرة آمنة. اقرأ أكثر ، مثل ProtonMail. الخدمة التي طورها باحثون في CERN ، تستخدم الخدمة E2EE وتعطل تسجيل IP بشكل افتراضي. تقع خوادمهم في سويسرا بموجب قوانين الخصوصية الصارمة ، والبرنامج مفتوح المصدر حتى. في الوقت الحاضر لا يمكن الوصول إلى ProtonMail إلا من خلال موقعة على الإنترنت أو تطبيقات الجوال. على الرغم من مزايا تحسين الخصوصية ، يمنع E2EE إضافة ProtonMail إلى Outlook أو عملاء سطح المكتب الآخرين. إذا كان العثور على مزود بريد إلكتروني آمن يبدو كثيرًا من المتاعب ، فقد يكون من المفيد التفكير فقط التخلص من البريد الإلكتروني تمامًا 4 أشخاص مؤثرين لا يستخدمون البريد الإلكتروني (ولماذا)من الصعب تخيل حياة بدون بريد إلكتروني ، لكن بعض الأشخاص يختارون التوقف عن استخدامها تمامًا. وهذا يشمل أعضاء مجلس الشيوخ الأمريكي وصانعي الأفلام المشهورين. اقرأ أكثر .

التوصيات

- بروتون ميل(ذكري المظهر, iOS، ويب) - مقرها في سويسرا وتم تطويرها من قبل باحثين في CERN ، تضع ProtonMail الخصوصية والأمن في المقدمة والمركز. عززوا هذه السمعة من خلال إطلاق VPN مجاني مؤخرًا.

- TutaNota(ذكري المظهر, iOS، ويب) - تقدم TutaNota خدمة مماثلة لـ ProtonMail ، باستثناء خوادمها الموجودة في ألمانيا. منصتهم مفتوحة المصدر ، وتقدم E2EE.

- MailFence (الويب) - تميز MailFence نفسها عن المنافسة من خلال تقديم مجموعة كاملة من أدوات الإنتاجية إلى جانب خدمة البريد الآمن. إنهم يظهرون التزامهم بالخصوصية من خلال التبرع بـ 15 بالمائة من دخلهم إلى EEF و EDRi.

محركات بحث واعية بالخصوصية

في البداية كان هناك Yahoo و AltaVista و Ask Jeeves. ثم جاءت شركة Google وشرعوا في السيطرة على السوق. أصبح البحث مرادفًا لـ Google - لدرجة أن اسمه أصبح فعلًا. تتعامل Google الآن مع ما يصل إلى 3.5 مليار عملية بحث يوميًا. في مقابل تزويدك بإجابات فورية تقريبًا على أسئلتك أخذ بياناتك وبيعها للمعلنين توقف عن استخدام بحث Google: إليك السببتتمتع Google بإمكانية وصول لا مثيل لها إلى عادات التصفح لديك. إن تقديم كل شيء إلى Google ليس فكرة جيدة. إليك بعض بدائل Google الممتازة التي لا تزال تنجز المهمة. اقرأ أكثر . إذا كنت تفضل عدم بيع Google - أو Yahoo و Bing - في بيانات البحث إلى أعلى مزايد ، فيجب عليك التفكير في الانتقال إلى بديل أكثر أمانًا.

واحد من المشهورين بكثرة البدائل هي DuckDuckGo لماذا تفضل مروحة Google Longtime الآن DuckDuckGoمعظمنا لا يتذكر الحياة قبل بحث Google. حاول DuckDuckGo. تعلم حيلها. قد لا يكون هناك شيء تفوتك بشأن Google. اقرأ أكثر . تأسست في عام 2008 ، وهي تركز بشكل أساسي على تزويدك بنتائج بحث عالية الجودة دون المساومة على خصوصيتك. هم سياسة خاصة يتم تلخيصها على موقع الويب الخاص بهم كـ "نحن لا نجمع أو نشارك المعلومات الشخصية". وهذا يشمل الخطوة غير المعتادة حتى بعدم تسجيل عنوان IP الخاص بك ضد عمليات البحث الخاصة بك. تسرد كل من Apple و Mozilla DuckDuckGo كخيار بحث في متصفحاتهم. إذا لم يكن وضع خصوصيتك أولاً كافياً ، فسوف تسعد بمعرفة أن هناك بعض الأشياء DuckDuckGo يمكن أن تفعل ذلك لا تستطيع Google 8 حيل بحث تعمل على DuckDuckGo ولكن ليس على Googleبحث Google هو الملك. لكن DuckDuckGo حصل على معجب مخلص. لديها بعض الميزات غير العادية التي لا تمتلكها حتى Google. اقرأ أكثر .

التوصيات

- DuckDuckGo - يحقق DuckDuckGo التوازن المثالي بين الخصوصية وجودة البحث. من الواضح أن سهولة الاستخدام مهمة بالنسبة لهم ، ويضم المطورون الكثير من الميزات وأدوات البحث الإضافية.

- أبدأ الصفحة - اهتمت StartPage بخصوصيتك قبل أن تكون باردة - لقد تم تشغيلها منذ عام 1998. إنه محرك بحث ميتا ، يجمع بين الموقع من مصادر متعددة ليقدم لك مجموعة كاملة من النتائج.

- سيركس - إضافة أحدث إلى السوق التي تركز على الخصوصية ، SearX هو محرك بحث ميتا آخر مشابه لـ StartPage. يتوفر رمز المصدر على GitHub إذا كنت ترغب في استضافة مثيلك الخاص.

شبكات خاصة افتراضية

أ شبكة افتراضية خاصة دليل MakeUseOf المختصر لمصطلحات VPNلم تكن الحاجة إلى اتصال آمن بالإنترنت أكثر أهمية من أي وقت مضى. تعد VPN طريقة رائعة لإيقاف التطفل غير المرغوب فيه في حركة المرور على الإنترنت. نحن هنا لاختراق مصطلحات VPN. اقرأ أكثر (VPN) يقوم بإنشاء اتصال بين جهاز الكمبيوتر الخاص بك وخادم بعيد. عند الاتصال ، كلما طلبت معلومات يمكن أن يراها موفر خدمة الإنترنت الخاص بك هو اتصال بخادم VPN. بالإضافة إلى حماية بياناتك من مزودي خدمات الإنترنت ، ستظهر في عنوان IP لخادم VPN. ربما سمعت عن أسطورة ذلك فقط أولئك الذين لديهم شيء للاختباء يحتاجون إلى VPN 5 أساطير VPN الشائعة ولماذا لا تصدقهمهل تخطط لاستخدام VPN؟ لست متأكدا من أين تبدأ ، أو الخلط حول ما يفعلونه؟ دعونا نلقي نظرة على الأساطير الخمس الأولى حول الشبكات الافتراضية الخاصة ولماذا هي غير صحيحة ببساطة. اقرأ أكثر . ومع ذلك ، الشبكات الافتراضية الخاصة لها الكثير من الاستخدامات 11 أسبابًا لماذا تحتاج إلى VPN وما هو عليهيمكن للشبكات الخاصة الافتراضية حماية خصوصيتك. نفسر ما يفعلونه بالضبط ولماذا يجب عليك استخدام VPN. اقرأ أكثر - ليس أقلها السماح لك بذلك إلغاء حظر المحتوى المقيد جغرافيًا ما هي شبكات VPN التي لا تزال تعمل مع Netflix؟تقوم Netflix بقمع الشبكات الافتراضية الخاصة ، ولكن لا يزال هناك القليل منها يعمل. إليك أفضل شبكات VPN للاستخدام مع Netflix. اقرأ أكثر - وهي واحدة من أكثر الطرق فعالية لحماية خصوصيتك وأمانك عبر الإنترنت.

في حين يتم النظر إلى المنتجات المجانية بتشكك مستحق ، هناك عدد قليل من شبكات VPN المجانية والتي لا تعرض خصوصيتك للخطر 8 خدمات VPN مجانية تمامًا لحماية خصوصيتكلا توجد شبكات VPN مجانية غير محدودة للبيانات ما لم تكن عمليات احتيال. إليك أفضل الشبكات الافتراضية الخاصة المجانية التي يمكنك تجربتها بأمان. اقرأ أكثر . قد يبدو تسليم جميع بياناتك إلى جهة خارجية أمرًا محفوفًا بالمخاطر ، لذلك يجب أن تكون متأكدًا من ذلك يمكنك الوثوق بمزود VPN الخاص بك 5 علامات يمكنك الوثوق بها عميل VPN الخاص بكيساعد استخدام VPN على حماية حركة المرور الخاصة بك من التطفل ومعلوماتك من السرقة. ولكن كيف يمكنك التأكد من أن VPN الخاص بك يحميك؟ فيما يلي خمس علامات على أن VPN الخاص بك جدير بالثقة. اقرأ أكثر . على الرغم من كل الفوائد ، من المهم ألا تقع في فخ الاعتقاد بأن VPN الخاص بك خاص تمامًا 5 طرق ليست VPN الخاصة بك كما تعتقدVPN الخاص بك ليس آمنًا أو خاصًا كما تعتقد. نوضح لماذا قد لا تكون أنت وسجل التصفح الخاص بك مجهولين على كل حال. اقرأ أكثر . دليلنا المحدث بانتظام أفضل خدمات VPN أفضل خدمات VPNلقد قمنا بتجميع قائمة بما نعتبره أفضل مزودي خدمة الشبكة الخاصة الافتراضية (VPN) ، مجمعة حسب المتميز والمجاني والسهل للتورنت. اقرأ أكثر يجب أن يمنحك مكانًا لتبدأ فيه.

التوصيات

- ExpressVPN - يمنحك ExpressVPN إمكانية الوصول إلى 1000 خادم فعلي في 136 موقعًا جغرافيًا عبر 87 دولة. لإخفاء الهوية بالكامل استمتع بشبكة VPN آمنة وسهلة الاستخدام مع ExpressVPNلماذا يجب عليك اختيار ExpressVPN؟ حسنًا ، لقد جربناها ، تمامًا كما رأينا حتى الآن. نعتقد انك ستفعل، كذلك. اقرأ أكثر ، لا يحتفظون بأي سجلات ويقبلون الدفع بالبيتكوين.

- الوصول إلى الإنترنت الخاص - يمكن تشغيل VPN الوصول إلى الإنترنت الخاص " إلى حد كبير كل جهاز تأمين نشاط التصفح الخاص بك مع VPN الخاص بالوصول إلى الإنترنت VPN [Giveaway]نحن نقدم 10 حسابات خاصة للوصول إلى الإنترنت صالحة لمدة عام واحد! اقرأ إرشاداتنا ثم انضم إلى الهبة! اقرأ أكثر ، ولديه خوادم في 25 دولة ، ويستخدم تشفير AES لتأمين بياناتك. يسمح لك بتوصيل ما يصل إلى خمسة أجهزة في نفس الوقت ، ولا يخزن أي سجلات لحركة المرور.

- TunnelBear - TunnelBear كندا شبكة VPN مثالية لمستخدمي الإنترنت العاديين TunnelBear: أسهل VPN لحماية خصوصيتكيهدف TunnelBear إلى تبسيط VPN ، مما يجعله مفيدًا للجميع. التزامها بحماية خصوصيتك على الإنترنت يجعلها مزودًا رائعًا. اقرأ أكثر . باستخدام إما تطبيق مستقل أو إضافة Chrome ، يمكنك الاتصال بالخوادم في 20 دولة. إنها خدمة اشتراك ، لكنها تقدم حسابًا مجانيًا بقيمة 500 ميجابايت في الشهر.

مدراء كلمة المرور

هل أنت من بين 17 بالمائة من الناس استخدم "123456" ككلمة المرور الخاصة بهم 7 أخطاء في كلمة المرور ستؤدي إلى اختراقك على الأرجحتم إصدار أسوأ كلمات المرور لعام 2015 ، وهي مقلقة للغاية. لكنهم يظهرون أنه من الضروري للغاية تعزيز كلمات المرور الضعيفة ، مع بعض التعديلات البسيطة. اقرأ أكثر ? كلمات المرور مثل هذه فظيعة - لكنها قصيرة ويسهل تذكرها ومريحة. هناك طريقة شائعة بشكل متزايد لتحسين الأمان ، دون الحاجة إلى تذكر كلمات المرور المعقدة ، هي استخدم مدير كلمات المرور كيف يحافظ مديرو كلمات المرور على كلمات المرور الخاصة بك آمنةمن الصعب أيضًا تذكر كلمات المرور التي يصعب اختراقها. تريد أن تكون بأمان؟ أنت بحاجة إلى مدير كلمات المرور. إليك كيفية عملها وكيف تحافظ على سلامتك. اقرأ أكثر . يعمل مديرو كلمات المرور في أبسط صورهم على إنشاء نسخة أكثر أمانًا من تخزين كلمات المرور في متصفحك. سوف يمتد معظم هذا إلى مجموعة من أدوات الإدارة ، بما في ذلك إنشاء كلمات مرور عشوائية وآمنة. تصبح الفائدة واضحة عند زيارة موقع الويب المفضل لديك ويقوم مدير كلمة المرور بتعبئة تفاصيل تسجيل الدخول الخاصة بك تلقائيًا.

بصرف النظر عن تخزين وإنشاء كلمات المرور ، فإن معظم المديرين لديهم ميزة تسمح لك بذلك تدقيق كلمات المرور الخاصة بك إتقان كلمات المرور الخاصة بك إلى الأبد مع التحدي الأمني Lastpassنقضي الكثير من الوقت على الإنترنت ، مع وجود العديد من الحسابات ، مما يجعل تذكر كلمات المرور أمرًا صعبًا حقًا. تشعر بالقلق إزاء المخاطر؟ تعرف على كيفية استخدام تحدي الأمان من LastPass لتحسين النظافة الأمنية. اقرأ أكثر . يمكنك معرفة المواقع التي تحتوي على كلمات مرور ضعيفة أو مكررة أو قديمة بسرعة ، بل ويمكنك تغييرها بنقرة واحدة. على الرغم من الاسم ، يمكنك استخدام مدير كلمات المرور الخاص بك مثل قبو رقمي آمن 7 مدير كلمة السر الذكية القوى الخارقة عليك أن تبدأ باستخداميتمتع مديرو كلمات المرور بالكثير من الميزات الرائعة ، ولكن هل تعلم عنها؟ فيما يلي سبعة جوانب لمدير كلمات المرور يجب الاستفادة منها. اقرأ أكثر . يمكن أن يكون تخزين المعلومات المهمة بشكل آمن مثل أرقام بطاقات الائتمان وتفاصيل الحساب المصرفي مفيدًا.

يمكنك أيضًا تخزين بيانات اعتماد Wi-Fi لتسجيل الدخول بسهولة إلى شبكات مختلفة. عادة ما تكون مشاركة كلمات المرور الخاصة بك تجربة غير آمنة بشكل لا يصدق. ليس الأمر كذلك مع مدير كلمات المرور. ما عليك سوى إدخال عنوان البريد الإلكتروني للمستلم ويمكنك ذلك مشاركة كلمة المرور الخاصة بك بشكل آمن كيفية مشاركة كلمات المرور بأمان مع الأصدقاء والعائلةيجب عليك عدم مشاركة كلمات المرور الخاصة بك. لكن أنت تفعل ، أليس كذلك؟ لهذا السبب سنوضح لك كيفية مشاركة كلمات المرور الخاصة بك مع الحفاظ على أمان حساباتك قدر الإمكان. اقرأ أكثر دون الحاجة إلى الكشف عنها.

قد تكون كلمات مثل "البيض" و "سلة واحدة" تنجرف إلى مقدمة عقلك. سيكون لدى العديد من مديري كلمات المرور ميزات أمان مثل المصادقة الثنائية ، ومنع تسجيلات الدخول من مواقع غير معروفة - ولكن عليك ذلك تأكد من استخدامها هل تجعل هذه الأخطاء الأمنية مدير كلمة المرور 6؟يمكن لمديري كلمات المرور أن يكونوا آمنين كما تريدهم فقط ، وإذا كنت ترتكب أيًا من هذه الأخطاء الأساسية الستة ، فسوف ينتهي بك الأمر إلى تعريض أمانك عبر الإنترنت للخطر. اقرأ أكثر . هذا صحيح مديرو كلمات المرور ليسوا مثاليين 4 أسباب لم يعد مديرو كلمات المرور كافيين للحفاظ على كلمات المرور الخاصة بك آمنةيعتبر مديرو كلمات المرور قيّمين في المعركة المستمرة ضد المتسللين ، لكنهم لا يقدمون حماية كافية بمفردهم. توضح هذه الأسباب الأربعة سبب عدم كفاية مديري كلمات المرور للحفاظ على كلمات المرور الخاصة بك آمنة. اقرأ أكثر - ومع ذلك ، فإنها توفر حماية إضافية على تخزين كلمة مرور المتصفح ، وتوفر لك ترك ملاحظات لاصقة مع تعليق كلمة المرور على شاشتك.

التوصيات

- لاست باس - LastPass هو مدير كلمات المرور الأكثر شعبية. الدعم عبر الأنظمة الأساسية يعني أنه يمكنك استخدامه بغض النظر عن الجهاز الذي تستخدمه. على الرغم من فوائده العديدة الدليل الكامل لتبسيط وتأمين حياتك مع LastPass و Xmarksعلى الرغم من أن السحابة تعني أنه يمكنك الوصول بسهولة إلى معلوماتك المهمة أينما كنت ، إلا أنها تعني أيضًا أن لديك الكثير من كلمات المرور لتتبعها. لهذا السبب تم إنشاء LastPass. اقرأ أكثر ، بعد أن تم الحصول عليها من قبل دعاة الخصوصية LogMeIn ينظر إليها بريبة.

- كي باس - إذا كنت تفضل استخدام مدير كلمات مرور مفتوح المصدر ، كي باس هو الشخص المناسب لك KeePass Password Safe - نظام كلمات المرور المشفر الأفضل [Windows، Portable]تخزين كلمات المرور الخاصة بك بشكل آمن. مع استكمال التشفير ومولد كلمات المرور اللائق - ناهيك عن المكونات الإضافية لمتصفح Chrome و Firefox - قد يكون KeePass أفضل نظام لإدارة كلمات المرور. اذا أنت... اقرأ أكثر . على الرغم من أنها تفتقر إلى واجهة المستخدم الجذابة للمسابقة ، إلا أنها تشبه وظيفياً LastPass.

- البشري - مختلف قليلا عن الآخرين ، ممر هو أداة سطر الأوامر لإدارة كلمة المرور كيفية استخدام Pass ، في نهاية المطاف مدير كلمة المرور مفتوحة المصدرهل تبحث عن مدير كلمات مرور لنظام التشغيل Linux أو Mac OS X مفتوح المصدر؟ حسنًا ، أنت محظوظ ، لأن Pass مجاني ، استنادًا إلى معايير التشفير القوية ، وسهل الاستخدام للغاية! اقرأ أكثر وتخزين كلمات المرور الخاصة بك داخل ملف مشفر GPG. إنه مفتوح المصدر ويعمل على Linux و Mac و Windows.

أنظمة التشغيل

كان Windows دائمًا شيء من حقل ألغام الخصوصية. جلب إصدار Windows 10 معه بعض ممارسات جمع البيانات الغازية وجعل الوضع أسوأ فقط. بينما ذهبت مايكروسوفت بطريقة ما لتهدئة هذه المخاوف لا تدع Windows 10 يتجسس عليك: إدارة خصوصيتك!يراقبك Windows 10. يعمل أحدث نظام تشغيل من Microsoft دون شك على جمع المزيد من معلوماتك الشخصية أكثر من أي وقت مضى. سنوضح لك كيفية الحصول على قبضة أفضل على خصوصيتك. اقرأ أكثر ، من الواضح أن Windows ليس نظام التشغيل الأكثر مراعاة للخصوصية الخصوصية و Windows 10: دليلك إلى Windows Telemetryمع ظهور تحديث Windows 10 Creator ، يبدو أن Microsoft قررت أن تكون أكثر شفافية حول أنشطة جمع البيانات الخاصة بهم. تعرف على مقدار ما يتم جمعه ، وما يمكنك القيام به. اقرأ أكثر . لحسن الحظ ، لديك خيارات. من بين شركات التكنولوجيا الكبرى ، تعد Apple واحدة من أقوى الشركات في الدفاع عن حقك في الخصوصية. حتى أنهم اشتبكوا مع مكتب التحقيقات الفدرالي في المحكمة عندما طلبوا من Apple كسر تشفير iPhone. هذا الالتزام بالخصوصية يجعل macOS بديلاً سائدًا مقنعًا لنظام Windows. من الجدير بالذكر أنه على الرغم من أن macOS يُنظر إليه عمومًا على أنه آمن للغاية ، ليس مضاد للرصاص ما هي التهديدات الأمنية التي تواجه مستخدمي Mac في 2016؟سواء كان نظام Mac OS X مستحقًا أم لا ، فهو يتمتع بسمعة لكونه أكثر أمانًا من Windows. ولكن هل هذه السمعة لا تزال تستحق؟ ما التهديدات الأمنية الموجودة لمنصة Apple وكيف تؤثر على المستخدمين؟ اقرأ أكثر .

كما رأينا من قبل ، غالبًا ما تكون البرامج مفتوحة المصدر أكثر ملاءمة للخصوصية يمكن لأي شخص عرض الرمز خلفه ما هو برنامج مفتوح المصدر؟ [MakeUseOf يوضح]"المصدر المفتوح" مصطلح يتم طرحه كثيرًا هذه الأيام. قد تعرف أن بعض الأشياء مفتوحة المصدر ، مثل Linux و Android ، ولكن هل تعرف ما ينطوي عليه؟ ما هو مفتوح ... اقرأ أكثر . وينطبق الشيء نفسه على أنظمة التشغيل مفتوحة المصدر ، وأكثرها شيوعًا هو Linux. إذا لم تكن قد سمعت عن لينكس من قبل ، فقد يكون لديك دون علم رأيناه في عروض مثل الممتازة السيد روبوت. وتبلغ حصة لينكس في السوق حاليًا حوالي 2 في المائة ، وهو ما يمثل حوالي 40 مليون جهاز حول العالم. Linux ليس نظام تشغيل واحدًا فحسب ، بل مجموعة من التوزيعات المجانية ("توزيعات") تستخدم رمزًا أساسيًا مشابهًا. إذا قررت أن تنتقل إلى Linux ، فلديك مجموعة واسعة من الاختيار الابتداء مع لينكس وأوبونتوأنت مهتم بالتبديل إلى Linux... ولكن من أين تبدأ؟ هل جهاز الكمبيوتر الخاص بك متوافق؟ هل ستعمل تطبيقاتك المفضلة؟ إليك كل ما تحتاج إلى معرفته لبدء استخدام Linux. اقرأ أكثر . توزيعات مثل Qubes حتى متخصص في الأمن Qubes OS 3.2: نظام التشغيل Linux الأكثر أمانًانظام Qubes OS هو نظام تشغيل Linux عملي وموجه للأمان ، ويستخدمه إدوارد سنودن. هل عبءها على الأمن ، وتقسيم رائع ، والحرية ، وخصوصية الخصوصية المتكاملة يجعلها مناسبة لك؟ اقرأ أكثر . مجتمع نابض بالحياة وملتزم يعني أن لينكس لديه أيضًا بعضًا أدوات رائعة للمساعدة في أمنك 5 أدوات أمان يجب أن تمتلكها على لينكسمنذ البداية ، Linux آمن تمامًا ، خاصة عند مقارنته بأنظمة تشغيل أخرى مثل macOS أو Windows. ومع ذلك ، من الجيد البناء على ذلك ، بدءًا من هذه الأدوات. اقرأ أكثر .

التوصيات

- macOS - نظام التشغيل المملوك لشركة Apple. نظرًا لأن Apple تستخدم نهجًا متكاملًا لتصميم الأجهزة ، فلا يمكن العثور عليه إلا على أجهزتهم هل هناك وقت مناسب لشراء جهاز Mac أو iPhone أو iPad جديد؟هل تتساءل متى يجب عليك شراء iPhone أو Mac أو iPad؟ إليك أفضل الأوقات لشراء أجهزة Apple للحصول على أقصى قيمة. اقرأ أكثر - إلا إذا كنت تريد جرب يدك في Hackintosh كيفية بناء Hackintosh الخاصة بكيوضح هذا الدليل "كيفية Hackintosh" ما تحتاج إلى القيام به لبناء Hackintosh للكمبيوتر الشخصي. يوضح لك هذا الدليل الطريق. اقرأ أكثر .

- نظام التشغيل Qubes - توزيعة لينكس تركز على الأمن. يستخدم نهج يسمى الأمن عن طريق التقسيم. هذا يسمح لك بالحفاظ على أجزاء مختلفة من حياتك الرقمية معزولة عن الأجزاء الأخرى. وافق إدوارد سنودن.

- ذيول - نظام التصفح المتخفي الحي ، المعروف باسم ذيول أنظمة تشغيل Linux للجنون العظمة: ما هي الخيارات الأكثر أمانًا؟يوفر التبديل إلى Linux العديد من الفوائد للمستخدمين. من نظام أكثر استقرارًا إلى مجموعة واسعة من البرامج مفتوحة المصدر ، أنت على الفائز. ولن يكلفك بنس واحد! اقرأ أكثر هو نظام تشغيل مباشر محمول يمكنك تشغيله على أي جهاز كمبيوتر من قرص DVD أو USB أو بطاقة SD. الهدف الرئيسي لـ Tails هو حماية خصوصيتك وإخفاء هويتك ، مع توجيه جميع البيانات عبر Tor.

الذهاب المحمول

مع سهولة الوصول إلى الكثير من المعلومات على أجهزتنا المحمولة ، من الضروري أن نتخذ خطوات لحمايتها أيضًا. يعتبر iOS بشكل عام نظام تشغيل الهاتف المحمول الأكثر أمانًا ما هو نظام التشغيل المحمول الأكثر أمانًا؟تقاتل على لقب نظام التشغيل الأكثر أمانًا للجوال ، لدينا: Android و BlackBerry و Ubuntu و Windows Phone و iOS. ما هو نظام التشغيل الأفضل في الاحتفاظ به ضد الهجمات عبر الإنترنت؟ اقرأ أكثر بفضل نهج حديقة Apple المسورة. على الرغم من طبيعتها أكثر انفتاحا هل Android مفتوح المصدر حقًا؟ وهل هي فعلا مهمة؟نستكشف هنا ما إذا كان Android مفتوح المصدر حقًا أم لا. بعد كل شيء ، فإنه يقوم على لينكس! اقرأ أكثر ، نظام التشغيل Android من Google آمن نسبيًا أيضًا. عليك فقط أن تكون على استعداد لمتابعة عن كثب التطبيقات التي تقوم بتثبيتها لا تقم بتثبيت 10 تطبيقات Android شائعةتحظى تطبيقات Android هذه بشعبية كبيرة ، ولكنها أيضًا تعرض أمنك وخصوصيتك للخطر. إذا قمت بتثبيتها ، فستحتاج إلى إلغاء تثبيتها بعد قراءة هذا. اقرأ أكثر و ماذا الأذونات التي يطلبونها ما هي أذونات Android ولماذا يجب أن تهتم؟هل سبق لك أن قمت بتثبيت تطبيقات Android دون التفكير مرة أخرى؟ إليك كل ما تحتاج إلى معرفته حول أذونات تطبيقات Android ، وكيف تغيرت ، وكيف تؤثر عليك. اقرأ أكثر . يسود جوجل مشكلة التجزئة في Android ، ولكن الحصول على تحديثات الأمان في الوقت المناسب لماذا لم يتم تحديث هاتفي Android حتى الآن؟عملية تحديث Android طويلة ومعقدة ؛ دعنا نفحصه لمعرفة بالضبط لماذا يستغرق تحديث هاتف Android الخاص بك وقتًا طويلاً. اقرأ أكثر يمكن أن تظل مشكلة في بعض الهواتف.

يعد اختيارك لنظام التشغيل جزءًا من أحجية الأمان للجوال - التطبيقات التي تختار استخدامها هي الأخرى. على الرغم من الحماية التي وضعتها Apple و Google ، لا يزال هناك خطر من الفيروسات والبرامج الضارة على أجهزتك المحمولة. إذا كنت قلقًا بشأن خطر الإصابة بالعدوى ، فقد يتم تقديم خدمة جيدة لك باستخدام تطبيق مكافحة الفيروسات على هاتفك الذكي هل تحتاج إلى تطبيقات مكافحة الفيروسات على Android؟ ماذا عن iPhone؟هل يحتاج Android إلى تطبيقات مكافحة الفيروسات؟ ماذا عن iPhone الخاص بك؟ إليك سبب أهمية تطبيقات أمان الهواتف الذكية. اقرأ أكثر .

يحتوي Google Play على مجموعة متنوعة للغاية من التطبيقات التي تناسب كل حاجة واهتمامات. من بين 2.8 مليون تطبيق ، هناك بعض ذلك يسيئون استخدام موقعهم المتميز لا تقم بتثبيت 10 تطبيقات Android شائعةتحظى تطبيقات Android هذه بشعبية كبيرة ، ولكنها أيضًا تعرض أمنك وخصوصيتك للخطر. إذا قمت بتثبيتها ، فستحتاج إلى إلغاء تثبيتها بعد قراءة هذا. اقرأ أكثر على هاتفك. نظرًا لقيام شركة Apple بفحص كل عملية إرسال قبل وصولها إلى App Store ، فإن فرصك في تنزيل التطبيقات المارقة تكون أكثر بعدًا. بدلاً من ذلك ، يجب أن تركز على إدارة أذونات التطبيق وتعطيل التتبع عزز خصوصيتك في iOS باستخدام هذه الإعدادات والتغييراتنعلم جميعًا أن الحكومات والشركات تجمع المعلومات من هاتفك. ولكن هل تطوع بتقديم بيانات أكثر بكثير مما تدرك؟ دعونا نلقي نظرة على كيفية إصلاح ذلك. اقرأ أكثر . أذونات Android ليست بديهية عزز خصوصيتك في iOS باستخدام هذه الإعدادات والتغييراتنعلم جميعًا أن الحكومات والشركات تجمع المعلومات من هاتفك. ولكن هل تطوع بتقديم بيانات أكثر بكثير مما تدرك؟ دعونا نلقي نظرة على كيفية إصلاح ذلك. اقرأ أكثر ، لكن من المحتمل أن يكونوا أكثر توغلاً. يعني انفتاح Android المتأصل أن هناك المزيد من الخيارات حماية خصوصيتك وأمانك 8 تطبيقات Android رائعة تحمي خصوصيتك وأمانكإذا كنت ترغب في الحفاظ على جهاز Android الخاص بك آمنًا ، فنحن نوصي بهذه التطبيقات. اقرأ أكثر .

التوصيات

- جد هاتفي (ذكري المظهر, iOS) - تقدم Apple و Google ميزات تتبع هاتف مدمجة على أنظمة الهواتف المحمولة الخاصة بهما. كلتا الخدمتين مجانيتين وتتيح لك تتبع موقع جهازك ومسح بياناتك عن بُعد.

- DuckDuckGo (ذكري المظهر, iOS) - على الرغم من أن DuckDuckGo لديه موقع ويب للجوال ، إلا أنه يوفر أيضًا تطبيقات للجوال تجمع بين محرك البحث الذي يركز على الخصوصية ومتصفح الويب.

- مضاد الفيروسات والأمان من Avast (ذكري المظهر, iOS) - لطالما كان Avast خيارًا موصى به لبرامج مكافحة الفيروسات المجانية على Windows. تجعل تطبيقات الهواتف الذكية الخاصة بهم الحماية ضد الفيروسات الخاصة بهم ، بالإضافة إلى تقديم مجموعة من الميزات مثل مانع المكالمات و applocker.

المراسلة الآمنة

الهواتف المحمولة غيرت علاقتنا للتواصل مع إدخال الرسائل القصيرة. بدأنا نعتمد على الدردشات النصية لتبادل المعلومات السرية في كثير من الأحيان. أدى إدخال الهواتف الذكية وتطبيقات المراسلة إلى زيادة شعبية الدردشات النصية. ومع ذلك ، تتطلب مشاركة المعلومات الخاصة من خلال تطبيق أن تثق في مطور البرامج وأن تكون واثقًا من عدم استماع أي شخص. نظرًا لأننا نعلم أن الحكومة تتنصت على اتصالاتنا ، فإن E2EE هو أفضل حل لتأمين رسائلك الخاصة. تسريبات Snowden أيضا كشف برنامج PRISM ما هو PRISM؟ كل ما تحتاج إلى معرفتهتتمتع وكالة الأمن القومي في الولايات المتحدة بإمكانية الوصول إلى أي بيانات تخزنها مع مزودي الخدمة الأمريكيين مثل Google Microsoft و Yahoo و Facebook. من المحتمل أيضًا أنهم يراقبون معظم حركة المرور عبر ... اقرأ أكثر الأمر الذي أجبر شركات التكنولوجيا قسراً على تسليم بياناتك إلى الحكومة.

إذا كنت تريد محادثة خاصة حقًا ، فأنت بحاجة إلى اختيار تطبيق مراسلة لا يقدم فقط E2EE ولكن أيضًا يقدر خصوصيتك. في تحول مفاجئ إلى حد ما للأحداث ، أصبح WhatsApp المملوك لـ Facebook أحد الرواد في آمن ، رسائل E2EE كيفية تمكين تشفير أمان WhatsAppيعد ما يسمى ببروتوكول التشفير الشامل أن "أنت فقط والشخص الذي تتواصل معه يمكنهما قراءة ما يتم إرساله". لا أحد ، ولا حتى WhatsApp ، لديه حق الوصول إلى المحتوى الخاص بك. اقرأ أكثر . بدأت تسريبات Snowden حركة للتطبيقات المشفرة ، بما في ذلك أمثال سيغنال وبرغر وويكر 4 Slick WhatsApp البدائل التي تحمي خصوصيتكاشترى Facebook WhatsApp. الآن بعد أن تجاوزنا صدمة تلك الأخبار ، هل أنت قلق بشأن خصوصية بياناتك؟ اقرأ أكثر . توفر جميعها ميزات متشابهة جدًا ، لذا من المحتمل أن يأتي اختيارك للنظام الأساسي الذي يرغب أصدقاؤك في استخدامه.

التوصيات

- ال WhatsApp (ذكري المظهر, iOS, الويب) - WhatsApp هو تطبيق المراسلة عبر الأنظمة الأساسية الأكثر شعبية على مستوى العالم بشكل مريح. ميزة معبأة وخالية تماما أفضل ميزات WhatsApp الجديدة التي ربما فاتتكيضيف WhatsApp باستمرار ميزات جديدة. نحدد ونتتبع أفضل الميزات الجديدة المضافة إلى WhatsApp على مر السنين. اقرأ أكثر ، هي المفضلة لدى المسافرين الدوليين. يجلس بشكل محرج قليلاً في محفظة Facebook بسبب افتقاره إلى الإعلانات و (قابل للنقاش كيفية إيقاف WhatsApp تسليم معلوماتك إلى Facebookالآن بعد أن أصبح WhatsApp مملوكًا لـ Facebook ، قد يتم تسليم بياناتك إلى أيدي Facebook - ما لم تمنعه من الحدوث. اقرأ أكثر ) التركيز على خصوصية المستخدم.

- الإشارة (ذكري المظهر, iOS) - تم تطويره بواسطة Open Whisper Systems التي يتم خبز برامج التشفير الخاصة بها في WhatsApp. إذا كنت تحب أمان E2E الخاص بـ WhatsApp ، ولكنك لا تثق في Facebook ، فإن Signal هو الطريق الصحيح.

- الرسائل (iOS ، macOS) - يُعرف سابقًا باسم iMessage ، يتيح لك تطبيق المراسلة من Apple إمكانية الدردشة مع مستخدمي الرسائل الآخرين مجانًا. الرسائل هي E2EE ويمكن الوصول إليها على نظامي iOS و macOS.

سحابة التخزين

على الرغم من أننا أشادنا بالتخزين السحابي لقدرته على النسخ الاحتياطي لملفاتك بسهولة ، إلا أنه يمكن أن يعرض خصوصيتك وأمانك للخطر. لسوء الحظ ، هناك المخاطر الكامنة عند وضع البيانات على الإنترنت. حتى لو تهربت من الإعتراض ، فإنك تخاطر بأن تكون لديك قد يتم اختراق مزود التخزين السحابي هل أنت واحد من 69 مليون مستخدم لـ Dropbox؟تم تأكيد أنه تم اختراق 68 مليون حساب Dropbox في أغسطس 2012. هل كان أحدكم؟ ماذا عليك أن تفعل بهذا الأمر؟ ولماذا استغرق الاختراق أربع سنوات قادمة ... اقرأ أكثر . نحن نعلم بالفعل أن Google تنقب جميع بياناتك ، ولكن قد يكون الآخرون على استعداد أيضًا لتقويض خصوصيتك. مثل أظهر إيفرنوت حافظ على ملاحظاتك خاصة: 5 بدائل مشفرة لـ Evernoteلا يقوم Evernote بتشفير ملاحظاتك وتأمينها بشكل افتراضي. إذا كنت تبحث عن تطبيق ملاحظات مشفر ، فجرّب هذه البدائل. اقرأ أكثر ، يمكن لمزودي الخدمات السحابية تغيير سياسة الخصوصية الخاصة بهم مع القليل من التحذير وتركك عرضة لممارساتهم الغازية.

كما هو الحال مع البريد الإلكتروني ، لا يقدم أي من مزودي الخدمة الرئيسيين E2EE لجعل خدمتهم أكثر أمانًا. هذا غالبًا لأنه يضيف خطوة أو إزعاجًا إضافيًا قد يحد من جاذبية عرضهم. إذا كنت ترغب في تحصين الدفاعات على التخزين السحابي الخاص بك ، فعليك التفكير في استخدام مزود مثل تريسوريت. جميع البيانات مشفرة E2E ، فهي توفر تطبيقات سطح المكتب والجوال ، وتتكامل مع Windows Explorer. سيأتي تخزين بياناتك عبر الإنترنت دائمًا مع بعض المخاطر. ومع ذلك ، من خلال إسقاط E2EE في المزيج ، فإنك تضيف المزيد من العقبات في طريق أي مهاجم ضار يأمل في الوصول إلى بياناتك.

إذا قررت أن التخزين السحابي ليس مناسبًا لك ، فقد يكون الحل المنزلي مناسبًا أكثر. يمكنك استخدام أجهزة التخزين المتصلة بالشبكة (NAS) في النسخ الاحتياطي المحلي لجميع البيانات الخاصة بك. نظرًا لأن أجهزة NAS تسمح لك عادةً بتوصيل محركات أقراص ثابتة متعددة ، يمكنك نسخ بياناتك احتياطيًا إلى محركات أقراص متعددة من أجل تحسين التكرار. باستخدام برامج مثل Seafile أو Nextcloud من الممكن إنشاء الخاصة بك خادم السحابة ذاتية الاستضافة أفضل 3 بدائل Dropbox ذاتية الاستضافة ، تم اختبارها ومقارنتهاهل تبحث عن بديل Dropbox لا يفرض أي قيود؟ إليك أفضل بدائل Dropbox ذاتية الاستضافة. اقرأ أكثر لراحة البال في نهاية المطاف.

التوصيات

- تريسوريت - Tresorit السويسرية هي خدمة تخزين سحابية تشبه وظيفياً خدمة Dropbox ، ولكن مع E2EE. يعمل الدعم الكامل لسطح المكتب والويب والجوال على تسهيل الوصول. تبدأ الحسابات الفردية من 10.42 دولارًا للتخزين بسعة 1 تيرابايت.

- Nextcloud - منافس Dropbox آخر ولكن مع اختلاف - إنه مجاني تمامًا ومشفّر ومفتوح المصدر. يتيح لك البرنامج إما الإعداد باستخدام خوادم السحابة الخاصة بهم ، أو استضافة خادمك الخاص.

- Seafile - على غرار Nextcloud لأنها تسمح لك استضافة التخزين السحابي الخاص بك إنشاء التخزين السحابي الآمن الخاص بك مع Seafileباستخدام Seafile ، يمكنك تشغيل خادمك الخاص لمشاركة المستندات مع مجموعات من الزملاء أو الأصدقاء. اقرأ أكثر ، أثناء تقديم خدمة على غرار Dropbox.

أدوات التشفير

تقليديا ، عندما تريد إرسال رسالة ولكنك لا تريد قراءة المحتويات ، ستكتب في التعليمات البرمجية. سيستخدم المستلم بعد ذلك مجموعة من القواعد لفك تشفير الرسالة بشكل آمن. كما انخفضت تكلفة الحوسبة عالية الأداء تمشيا مع قانون مورأصبح من السهل إجراء حسابات رياضية معقدة في فترة زمنية قصيرة نسبيًا. وقد أدى ذلك إلى صعود التشفير كطريقة آمنة لتخليط البيانات كيف يعمل التشفير وهل هو آمن حقًا؟ اقرأ أكثر .

يمثل الوصول غير المصرح به إلى بياناتك خطرًا متزايدًا. من خلال تشفير بياناتك قبل أن تصل إلى أيدي شخص آخر ، أنت منعهم من الوصول إلى معلوماتك السرية ليس فقط لجنون العظمة: 4 أسباب لتشفير حياتك الرقميةالتشفير ليس فقط لمنظري المؤامرة بجنون العظمة ، ولا هو فقط لمحترفي التكنولوجيا. التشفير هو شيء يمكن لكل مستخدم كمبيوتر الاستفادة منه. تكتب مواقع التكنولوجيا حول كيفية تشفير حياتك الرقمية ، ولكن ... اقرأ أكثر . اعتمادًا على احتياجاتك ، هناك أدوات سيتم تشفيرها الملفات الفردية ، وصولاً إلى محركات الأقراص الصلبة بأكملها تروكربت ميت: 4 بدائل تشفير القرص لنظام التشغيل Windowsتروكربت لم يعد كذلك ، ولكن لحسن الحظ هناك برامج تشفير أخرى مفيدة. في حين أنها قد لا تكون بدائل دقيقة ، إلا أنها يجب أن تناسب احتياجاتك. اقرأ أكثر . تشفير الملف الواحد ليس مهمة فرض ضرائب ، ولكن تشفير القرص الصلب بأكمله يمكن أن يجعل من الصعب الوصول إلى البيانات الخاصة بك. قبل إجراء تشفير كامل للقرص ، تأكد من أنك قد نظرت في نسبة المخاطر إلى المكافأة بالكامل.

التوصيات

- eraيراكربت - خلف مفتوح المصدر للخارج الآن ، عبر تروكربت دليل مستخدم تروكربت: تأمين ملفاتك الخاصةللحفاظ على بياناتك آمنة حقًا ، تحتاج إلى تشفيرها. لست متأكدا كيف تبدأ؟ تحتاج إلى قراءة دليل مستخدم TrueCrypt الخاص بنا بواسطة Lachlan Roy ، وتعلم كيفية استخدام برنامج تشفير TrueCrypt. اقرأ أكثر . ينفذ التشفير في الوقت الحقيقي مع اختيار خمسة خوارزميات.

- PGP - الخصوصية الجيدة جدًا (PGP) هي واحدة من أكثر برامج التشفير شيوعًا وطويلة الأمد. تستخدم عادة ل تشفير الاتصالات شرح PGP Me: خصوصية جيدة جدًاالخصوصية الجيدة هي إحدى الطرق لتشفير الرسائل بين شخصين. وإليك كيف يعمل وما إذا كان يقاوم التدقيق. اقرأ أكثر ورسائل البريد الإلكتروني ، يمكنها أيضًا إجراء تشفير كامل للقرص باتباع معيار OpenPGP.

- AESCrypt - AESCrypt هو برنامج مجاني مفتوح المصدر ، أداة عبر النظام الأساسي لتشفير ملفاتك 5 أدوات فعالة لتشفير الملفات السرية الخاصة بكنحن بحاجة إلى الاهتمام أكثر من أي وقت مضى تجاه أدوات التشفير وأي شيء مصمم لحماية خصوصيتنا. باستخدام الأدوات الصحيحة ، أصبح الحفاظ على أمان بياناتنا أمرًا سهلاً. اقرأ أكثر . اختر ملفًا ، وأدخل كلمة مرور ، وسيتم تأمين ملفك باستخدام تشفير 256-bit AES.

المدافعون عن البيانات

قد تبدو حماية بياناتك من الهجوم المستمر للهجمات وكأنها معركة شاقة. ومع ذلك ، هناك شركات وبرامج موجودة تهتم بصدق بخصوصيتك وأمانك. إذا كنت تقدر خصوصيتك ، فربما يكون الذهاب إلى المصدر المفتوح حيثما أمكن هو أفضل قرار يمكنك اتخاذه. الهروب من براثن Microsoft و Apple يجعل الانتقال إلى Linux أمرًا يستحق العناء أيضًا.

يمكن أن يكون تحقيق التوازن بين الراحة والأمن أمرًا صعبًا. بالنسبة لمعظم الناس ، فإن الراحة تفوق مخاوف الأمان ، ولذلك يختارون الخيارات الرئيسية من Google وما شابه. ومع ذلك ، فإن الجهد يستحق ذلك لحماية نفسك من الاختراقات والتسريبات والمراقبة الشائعة بشكل متزايد.

هل أنت قلق بشأن خصوصيتك؟ ما هي الأدوات التي ستجربها أولاً؟ هل تعتقد أننا فاتنا أي شيء؟ أخبرنا في التعليقات أدناه!

جيمس هو محرر شراء أخبار وأخبار أجهزة MakeUseOf وكاتب مستقل شغوف بجعل التكنولوجيا متاحة وآمنة للجميع. إلى جانب التكنولوجيا ، تهتم أيضًا بالصحة والسفر والموسيقى والصحة العقلية. بكالوريوس في الهندسة الميكانيكية من جامعة ساري. يمكن العثور أيضًا على كتابة حول المرض المزمن في PoTS Jots.