الإعلانات

يعد تصفح الإنترنت الحديث تمرينًا على تجنب عمليات الاحتيال والفيروسات والبرامج الضارة الموجودة في كل زاوية. للأسف لم يعد الأمر هو أن زيارة مواقع الويب المحترمة فقط هي التي يمكن أن تحافظ على سلامتك أيضًا. هذا لا يعني أن لديك موقع تدفق الموسيقى المفضل هل تريد استخدام Spotify؟ قد تكون مصابًا ببرامج ضارةSpotify هي واحدة من أفضل خدمات الموسيقى المتدفقة المتاحة الآن. لسوء الحظ ، إنها تقدم أيضًا برامج ضارة لبعض مستخدميها. اقرأ أكثر هو بالضرورة ضار بالرغم من ذلك. بدلاً من ذلك ، هناك العديد من المواقع والتنزيلات ورسائل البريد الإلكتروني اختراق ومحملة بقصد خبيث ما المواقع التي من المحتمل أن تصيبك بالبرامج الضارة؟قد تعتقد أن المواقع الإباحية أو الويب المظلم أو غيرها من مواقع الويب البغيضة هي الأماكن الأكثر احتمالًا لإصابة جهاز الكمبيوتر الخاص بك بالبرامج الضارة. لكن ستكون مخطئا. اقرأ أكثر .

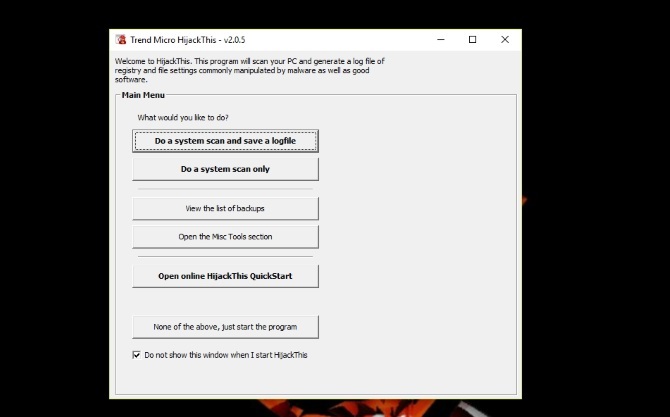

بينما تترك البرامج الضارة في بعض الأحيان تلميحات أقل من الدقة عن وجودها ، إلا أن هذا ليس هو الحال دائمًا. غالبًا ما يكون لديك شعور بأن شيئًا ما ليس على ما يرام. ربما يكون ملفًا مفقودًا أو نشاط شبكة غير مفسر. ومع ذلك ، لقد راجعت جميع أماكن الاختباء الواضحة ، لذا إلى أين تتجه بعد ذلك؟ لحسن الحظ ، قد تأتي أداة مسح البرامج الضارة المعروفة باسم HijackThis لإنقاذها.

اختطاف ماذا؟

HijackThis كانت موجودة منذ مطلع الألفية ، التي أنشأتها Merijn Bellekom في الأصل كبرمجيات احتكارية. HijackThis (HJT) هي أداة مسح يتم استخدامها غالبًا لتحديد موقع البرامج الضارة والبرامج الإعلانية المثبتة على جهاز الكمبيوتر الخاص بك. الغرض منه ليس لإزالة البرامج الضارة ، ولكن لمساعدتك في تشخيص أي عدوى. في عام 2007 ، تم بيعه إلى شركة برمجيات الأمان Trend Micro بعد تجميع أكثر من 10 ملايين عملية تنزيل. عندما تشتري شركة كبيرة تطبيقًا صغيرًا تم تطويره بشكل مستقل ، فهذا غالبا ما يشير إلى زواله Microsoft To-Do vs. Wunderlist: كل ما تحتاج إلى معرفتهستحل Microsoft To-Do محل Wunderlist في الأشهر القادمة. تعرف على أفضل ميزات المهام الواجبة ، وما الذي لا يزال مفقودًا ، وكيف يمكنك الترحيل من Wunderlist إلى المهام الواجبة. اقرأ أكثر .

ومع ذلك ، خالف Trend Micro هذا الاتجاه بإطلاقه HijackThis على SourceForge كمشروع مفتوح المصدر. قالت Trend Micro في ذلك الوقت أنها ملتزمة بتطوير HJT. ومع ذلك ، لم يمض وقت طويل على اتخاذ القرار بفتح مصدر HTJ ، وتعطل التطوير في الإصدار 2.0.5. واحد من فوائد البرمجيات مفتوحة المصدر المصدر المفتوح مقابل البرمجيات الحرة: ما الفرق ولماذا يهم؟يفترض الكثير أن "المصدر المفتوح" و "البرمجيات الحرة" تعني نفس الشيء ولكن هذا ليس صحيحًا. من مصلحتك معرفة الاختلافات. اقرأ أكثر هو أن أي شخص قادر على عرض أو تحرير التعليمات البرمجية المصدر. لحسن الحظ ، في حالة HJT اختار مطور آخر عباءة تركها Trend Micro وكان مشغولاً الحفاظ على شوكة البرمجيات مفتوحة المصدر والتشويق: الجيد والعظيم والقبيحفي بعض الأحيان ، يستفيد المستخدم النهائي بشكل كبير من الشوك. في بعض الأحيان ، تتم الشوكة تحت كفن من الغضب والكراهية والعداء. دعونا نلقي نظرة على بعض الأمثلة. اقرأ أكثر من المشروع الأصلي - هيجكثيس شوكة V3.

هيجكثيس!

على الرغم من وجود نسختين من HJT الآن - إصدار Trend Micro في الإصدار 2.0.5 والشوكة حاليًا عند 2.6.4 - كلاهما أبقت ميزة المسح الأصلي دون تغيير إلى حد كبير منذ ذروة منتصف العقد الأول من القرن الحالي.

المسح

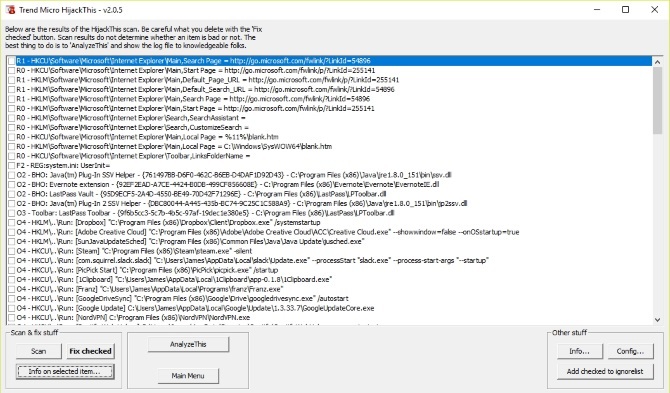

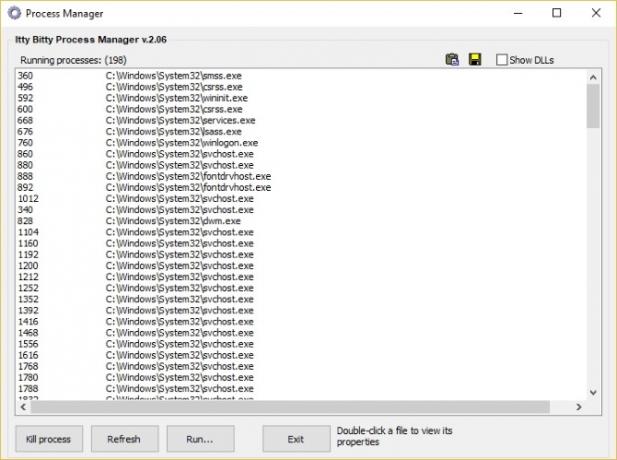

تُجري معظم البرامج الضارة تغييرات على نظام التشغيل لديك ، سواء من خلال تعديل السجل أو تثبيت برامج إضافية أو تغيير الإعدادات في متصفحك. قد لا تكون هذه الأعراض واضحة دائمًا ، وقد يكون ذلك مقصودًا بحيث لا يتم اكتشاف البرامج الضارة بسهولة. يقوم HJT بمسح جهاز الكمبيوتر والسجل وإعدادات البرامج الشائعة الأخرى ويسرد ما يعثر عليه. يحتوي Windows على أدوات مساعدة مدمجة ، ولكن HJT تجمع كل أماكن إخفاء البرامج الضارة الشائعة معًا في قائمة واحدة.

ومع ذلك ، لا تصدر الأداة أي حكم على ما تجده ، على عكس غيرها برامج مكافحة الفيروسات السائدة أفضل 10 برامج مجانية لمكافحة الفيروساتبغض النظر عن جهاز الكمبيوتر الذي تستخدمه ، فأنت بحاجة إلى الحماية من الفيروسات. إليك أفضل أدوات مكافحة الفيروسات المجانية التي يمكنك استخدامها. اقرأ أكثر . وهذا يعني أنها لا تخضع لتحديثات تعريف الأمان المنتظمة ، ولكنها تعني أيضًا أنها قد تكون خطيرة. تعتبر العديد من مناطق HJT ذات أهمية بالغة للوظيفة الصحيحة لجهاز الكمبيوتر الخاص بك ، وقد تكون إزالتها كارثية. ولهذا السبب ، فإن التوجيه الشائع عند استخدام HJT هو تشغيل الفحص وإنشاء ملف تسجيل ونشره عبر الإنترنت ليطلع عليه الآخرون ويساعدك على فهم النتائج.

التصنيفات

تفحص HJT عبر عدد من المناطق التي تهاجمها البرامج الضارة عادة. بحيث يمكنك بسهولة تحديد النتائج حسب منطقة المسح ، يتم تجميع النتائج في عدة فئات. هناك أربع فئات على نطاق واسع ؛ R ، F ، N ، O.

- R - البحث في Internet Explorer وصفحات البدء

- و - برامج التحميل التلقائي

- N - Netscape Navigator & Mozilla Firefox بحث وصفحات البدء

- O - مكونات نظام تشغيل Windows

يتعلق F بالتحميل التلقائي للبرامج الضارة التي قد يصعب تشخيصها لأن هذه البرامج غالبًا ما تحاول تعطيل وصولك إلى أدوات Windows مثل Task Manager. تميل البرامج الضارة ، وخاصة برامج الإعلانات المتداولة ، إلى إخفاء داخل المتصفح كيفية إزالة متصفح إعادة توجيه الفيروسات بسهولةلقد أجريت بحثًا في Google ، ولكن لسبب ما ، لم تحصل على النتيجة التي تريدها بعد النقر على الرابط. لديك فيروس إعادة توجيه ؛ إليك كيفية التخلص منه. اقرأ أكثر في شكل عمليات إعادة توجيه محرك البحث أو تغييرات الصفحة الرئيسية. يمكن أن تساعدك نتائج HJT في تحديد ما إذا كان أي شيء ضار مخفيًا داخل متصفحك. لا يوجد Chrome بشكل خاص في القائمة ، مما قد يحد من فائدته لأي مستخدم لمتصفح Google الشائع للغاية. تشير فئة N إلى العناصر المتعلقة بـ Netscape Navigator ، متصفح التسعينيات الشهير الذي توقف في عام 2008. على الرغم من أنه يحتوي على عناصر ذات صلة بـ Firefox ، إلا أنه مؤشر على قلة التطوير الذي تم الالتزام به في HijackThis في السنوات الأخيرة.

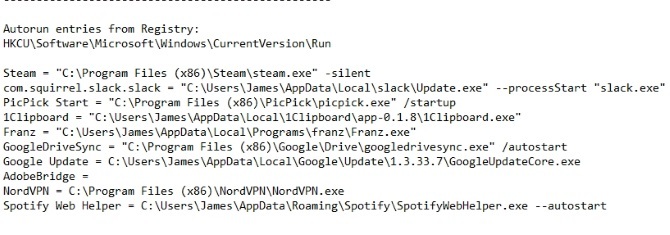

ملف السجل

يعد ملف السجل من أهم نتائج المسح. يتضمن هذا قائمة بكل ما وجده HJT. يمكنك بعد ذلك نشر محتويات ملف السجل إلى منتدى أمان للآخرين للمساعدة في تشخيص مشكلتك. يستخدم المطور الأصلي للحفاظ على موقع ويب مخصص لتحليل ملفات السجل هذه. ومع ذلك ، عندما قام Trend Micro بالتبديل إلى المصدر المفتوح ، تم إغلاق موقع الويب.

لكن هذا لا يعني أنك خارج الخيارات. المنتديات الأمنية لا تزال خلية من النشاط استمع إلى الخبراء: أفضل 7 منتديات أمان عبر الإنترنتإذا كنت بحاجة إلى مشورة أمنية ، ولا يمكنك العثور على الإجابات التي تحتاجها هنا في MakeUseOf ، فإننا نوصي بالتحقق من هذه المنتديات الرائدة عبر الإنترنت. اقرأ أكثر مع استعداد العديد من الأعضاء لتقديم خبرتهم إلى المحتاجين. كن حذرًا على هذه المواقع - على الرغم من أن غالبية المستخدمين سيكونون جديرين بالثقة تمامًا ، فهناك دائمًا أقلية قد تتصرف بنية خبيثة. إذا كان لديك أي شك ، فانتظر توافق آراء الأعضاء الآخرين. تذكر أيضا لا تكشف أبدًا عن أي معلومات شخصية أو حساسة، بما في ذلك كلمات المرور أو بيانات اعتماد تسجيل الدخول الأخرى.

التحليل اليدوي وإصلاح الأداء

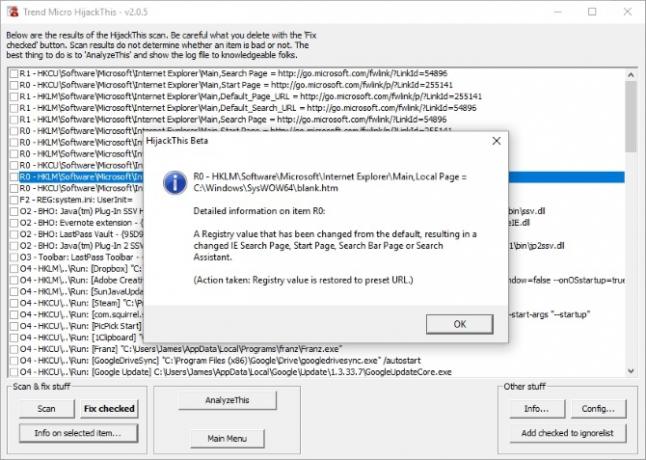

إذا كنت تشعر بالثقة في حياتك معرفة التسجيل كيف لا تعبث عن طريق الخطأ في سجل ويندوزهل تعمل مع تسجيل Windows؟ ضع في اعتبارك هذه النصائح ، وستكون أقل عرضة للتلف الدائم لجهاز الكمبيوتر الخاص بك. اقرأ أكثر ومكونات Windows الأخرى ، قد ترغب في تخطي تحليل المجموعة ومحاولة الإصلاح بنفسك. على الرغم من محدودية ، HJT يمنحك بعض التوجيه عند إجراء التحليل الخاص بك. تحديد إدخال في قائمة النتائج والنقر معلومات عن العنصر المحدد من قائمة مسح وإصلاح الأشياء يفتح حوار بمعلومات خلفية عن النتيجة.

من المهم أن تتذكر أن هذا التوجيه مخصص فقط لفئة النتائج وليس العنصر نفسه. على سبيل المثال ، توجيه نتيجة للفئة R0 هو "قيمة التسجيل التي تم تغييرها من القيمة الافتراضية ، مما أدى إلى تغيير IE Search الصفحة أو الصفحة الرئيسية أو صفحة شريط البحث أو مساعد البحث ". بمجرد تحديد أي إدخالات مشبوهة ترغب في تغييرها ، حدد خانات الاختيار و انقر إختيار الأصلاح لإزالة جميع الإدخالات المحددة.

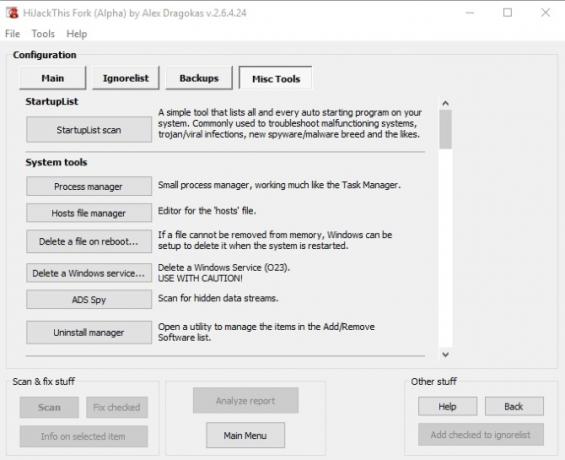

هيجكثيس - الشوكة

تتمتع البرمجيات مفتوحة المصدر بالكثير من الفوائد ، ليس أقلها القدرة على التطوير حتى بعد فترة طويلة من تفكك المشروع الأصلي. بفضل قرار Trend Micro بفتح مصدر HijackThis ، استمر المطور Stanislav Polshyn من حيث توقف Trend Micro. ينتقل هذا الإصدار المتشعب من HJT من إصدار Trend Micro 2.0.5 إلى 2.6.4. إلى حد ما يشير المطور إلى الإصدار الأخير على أنه الإصدار 3.

يضيف الإصدار 3 الدعم لأنظمة التشغيل الحديثة مثل Windows 8 و 10 ، وواجهة محسنة. تم تحسين الفحص أيضًا مع الكشف المحدث عن الاختراق. على الرغم من أن الوظيفة الأساسية لـ HJT هي المسح وملف السجل الناتج ، إلا أنها تتضمن أيضًا مدير العمليات و Uninstaller ومدير الملفات Hosts. يتوسع الإصدار المتشعب على هذه الميزات مع إضافة StartupList ومدقق التوقيع الرقمي و Unlocker مفتاح التسجيل.

نظرًا لطبيعة البرنامج ، من الأفضل دائمًا توخي الحذر عند التنزيل من جهة خارجية. لم تحصل شوكة HJT على تغطية كبيرة مما قد يجعلك تشكك في إعادة إصدارها. ومع ذلك ، قد يكون هذا انعكاسًا لكيفية تغير سوق الأدوات التبسيطية الوظيفية ولكن المتقدمة مثل هذه. من الجدير بالذكر أنه في معظم الأحيان ، تقدم الشوكة تحسينات إضافية فقط على مسح Trend Micro. إذا كنت تفضل التمسك بالإصدار السائد الأقدم ، فيجب أن يكون الإصدار 2.0.5 أكثر من كافٍ.

نهج بحذر

ما لم تكن واثقًا في إدارة التسجيل ، فلا يجب عليك تطبيق أي إصلاحات قبل أخذ النصيحة. لا تصدر HJT أي حكم على سلامة أي دخول - إنها تفحص فقط لمعرفة ما هو موجود ، شرعي أو غير ذلك. يحتوي التسجيل على جميع العناصر المهمة لنظام التشغيل الخاص بك ، وبدونها قد يرفض جهاز الكمبيوتر الخاص بك العمل بشكل صحيح.

حتى إذا شعرت أنه يمكنك التنقل بثقة في طريقك حول السجل ، يجب عليك التعامل مع أي إصلاحات بحذر. قبل تطبيق الإصلاحات ، تأكد من عمل نسخة احتياطية من التسجيل داخل HJT. والخطوة التالية هي أيضا إكمال نسخة احتياطية كاملة للكمبيوتر دليل النسخ الاحتياطي والاستعادة لـ Windowsتحدث الكوارث. ما لم تكن على استعداد لفقد بياناتك ، فأنت بحاجة إلى روتين نسخ احتياطي جيد لـ Windows. سنوضح لك كيفية إعداد النسخ الاحتياطية واستعادتها. اقرأ أكثر لاستعادة ما إذا كان هناك شيء يميل.

هل أنت جاهز لاستعادة جهاز الكمبيوتر الخاص بك؟

HijackThis ارتفعت شهرتها في السنوات الأولى من الإنترنت ، حتى قبل ولادة Google. تعني البساطة أنها أصبحت الأداة المفضلة لأي شخص يهدف إلى تشخيص إصابات البرامج الضارة. ومع ذلك ، أدى استحواذها على Trend Micro ، والتحول إلى المصدر المفتوح ، والشوكة التي تمت صيانتها حديثًا إلى إبطاء التطوير إلى الزحف. قد تتساءل عن سبب استخدام HJT أسماء بارزة أخرى بسهولة إزالة البرامج الضارة العدوانية مع هذه الأدوات 7لن تتمكن أجنحة مكافحة الفيروسات المجانية النموذجية من الوصول إليك حتى الآن إلا عندما يتعلق الأمر بكشف البرامج الضارة وحذفها. ستعمل هذه الأدوات المساعدة السبعة على التخلص من البرامج الضارة وإزالتها. اقرأ أكثر .

قد لا يكون HJT نوعًا من التطبيق العصري الأنيق الذي نستخدمه في عصر الهاتف الذكي. ومع ذلك ، فإن طول العمر هو دليل على فائدته. مع اختيار Trend Micro لجعل HJT مفتوح المصدر ، لديك دائمًا أداة متاحة مجانًا في المواقف التي لن يفعل فيها أي شيء آخر.

ما رأيك في HijackThis؟ ما أسوأ قصة رعب لبرامج ضارة؟ كيف تخلصت منه؟ اسمحوا لنا أن نعرف في التعليقات!

حقوق الصورة: 6okean.gmail.com/صور الإيداع

جيمس هو محرر شراء أخبار وأخبار أجهزة MakeUseOf وكاتب مستقل شغوف بجعل التكنولوجيا متاحة وآمنة للجميع. إلى جانب التكنولوجيا ، تهتم أيضًا بالصحة والسفر والموسيقى والصحة العقلية. بكالوريوس في الهندسة الميكانيكية من جامعة ساري. يمكن العثور أيضًا على كتابة حول المرض المزمن في PoTS Jots.