الإعلانات

قوائم المراجعة هي طريقة سهلة للحفاظ على المهام المتكررة خالية من الضجة. هم:

- مساعدتك على تجاوز عملية صنع القرار المملة

- تذكيرك بالخطوات التي من المحتمل أن تفوتك

- وفر الوقت عن طريق وضع سير عملك على الطيار الآلي

تحتوي حياتك الرقمية على العديد من المهام التي تجعل من الصعب استخدام قوائم المراجعة. هنا قوائم المراجعة الستة أنشأنا لمساعدتك في تتبع نشاطك الرقمي. لا تتردد في تعديلها كما تراه مناسبًا.

1. قائمة التحقق لأمان البيانات والجهاز

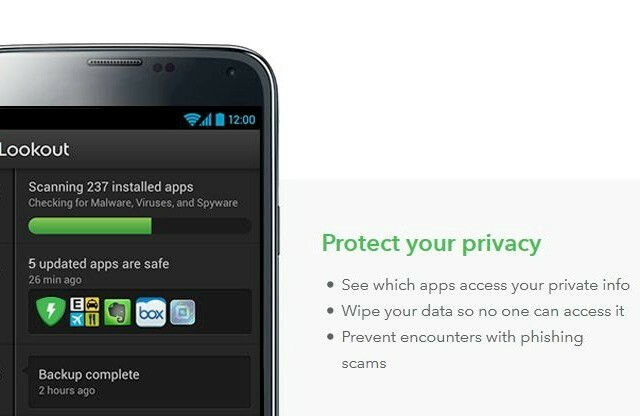

تحتوي الهواتف وأجهزة الكمبيوتر على الكثير من بياناتك الشخصية ، بما في ذلك جهات الاتصال والصور والملفات وكلمات المرور. يعد فقدان أي من هذه الأجهزة للسرقة أو التلف أو البرامج الضارة أو حتى الغياب أمرًا نهائيًا يجب أن تظل مستعدًا له. يجب عليك أيضًا الحماية من هجمات الخصوصية التي تسهلها "برنامج التجسس" كيف تحمي نفسك من التجسس غير الأخلاقي أو غير القانونيهل تعتقد أن أحدهم يتجسس عليك؟ إليك كيفية معرفة ما إذا كانت برامج التجسس موجودة على جهاز الكمبيوتر أو الجهاز المحمول الخاص بك ، وكيفية إزالتها. قراءة المزيد والتطبيقات غير الآمنة و المراقبة الحكومية ما هو PRISM؟ كل ما تحتاج إلى معرفته تتمتع وكالة الأمن القومي في الولايات المتحدة بإمكانية الوصول إلى أي بيانات تخزنها مع مزودي الخدمة الأمريكيين مثل Google Microsoft و Yahoo و Facebook. من المحتمل أيضًا أنهم يراقبون معظم حركة المرور عبر ... قراءة المزيد . من خلال حماية أجهزتك وبياناتك ، يمكنك التنفس بسهولة.

استخدم قائمة التحقق التالية لتعزيز أمان كل من أجهزتك. تذكر القيام بذلك لكل هاتف ذكي أو كمبيوتر تحصل عليه.

- قم بتثبيت مجموعة الحماية والأمان ضد البرامج الضارة

- قم بإعداد شاشة قفل آمنة

- حماية كاميرا الويب الخاصة بك

- إلغاء الاشتراك في الإعلانات المستهدفة

- تشفير البيانات الخاصة بك وعمل نسخة احتياطية منها

- تمكين الحماية من السرقة

أيضا ، اقرأ دليلنا حول التبسيط و تأمين حياتك على الإنترنت الدليل الكامل لتبسيط وتأمين حياتك مع LastPass و Xmarksعلى الرغم من أن السحابة تعني أنه يمكنك الوصول بسهولة إلى معلوماتك المهمة أينما كنت ، إلا أنها تعني أيضًا أن لديك الكثير من كلمات المرور لتتبعها. لهذا السبب تم إنشاء LastPass. قراءة المزيد مع لاست باس و Xmarks.

2. قائمة التحقق من الأمان والخصوصية عبر الإنترنت

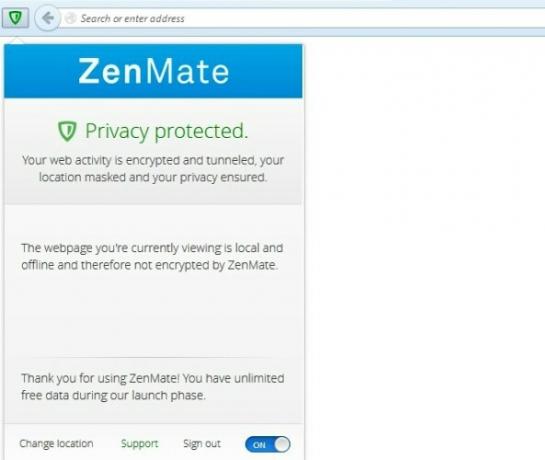

تتتبع العديد من الكيانات كل خطوة تقوم بها على الويب. يستخدمون هذه المسارات الرقمية لأسباب مثل عرض الإعلانات ، ودراسة عادات التصفح الخاصة بك ، وسرقة بياناتك الشخصية. هذا هو السبب في أنك يجب أن تهدف إلى جعل متصفحك آمن قدر الإمكان كل ما تحتاجه لجعل Firefox خاصًا وآمنًاعند استخدام Firefox - أو أي متصفح ويب في هذا الشأن - فإن إحدى أفضل الممارسات التي يمكنك تطويرها هي الانتباه دائمًا لخصوصيتك وأمانك. أنت لا تعرف أبدًا متى ... قراءة المزيد . أول، تعديل هذه الإعدادات إعدادات المتصفح النهائية: يجب تغيير العناصر في Chrome و Firefox و Internet Explorerدعونا نلقي نظرة على عناصر المتصفح التي يجب تغييرها. ربما تفعل الشيء نفسه ، أو ربما تعتقد أن الإعدادات يجب أن تكون مختلفة؟ قراءة المزيد على متصفحك. بعد ذلك ، أكمل المهام في قائمة التحقق أدناه.

- قم بتحديث متصفحك إلى أحدث إصدار متاح

- تمكين الاتصالات الآمنة بشكل افتراضي

- قم بتمرير حركة التصفح الخاصة بك من خلال شبكة افتراضية خاصة (VPN)

- منع البرامج النصية للتتبع

- قم بالتسجيل للحصول على تنبيهات الوصول والمعاملات لحساباتك عبر الإنترنت

- إبطال الأذونات من التطبيقات غير المستخدمة / غير المعروفة

يغش و أصبحت هجمات التصيد الاحتيالي يستخدم خداع التصيد الجديد صفحة تسجيل دخول Google دقيقة بشكل مخيفتحصل على رابط مستند Google. تقوم بالنقر فوقه ثم تسجيل الدخول إلى حساب Google الخاص بك. تبدو آمنة بما يكفي ، أليس كذلك؟ خطأ ، على ما يبدو. يُعد إعداد التصيد الاحتيالي المتطور درسًا آخر حول الأمان عبر الإنترنت للعالم. قراءة المزيد . هذا هو السبب في أن الأمن الرقمي يتطلب أكثر من نهج ضبطه ونسيانه هذه الأيام. انظر كيف يمكن أن تكون استخدام الويب بشكل خاطئ 5 طرق تستخدم فيها الويب بشكل خاطئ: تجنب الإحباط والإحراج قراءة المزيد . من وقت لآخر ، اتخذ تدابير لجعل نفسك أقل عرضة للإصابة عبر الإنترنت.

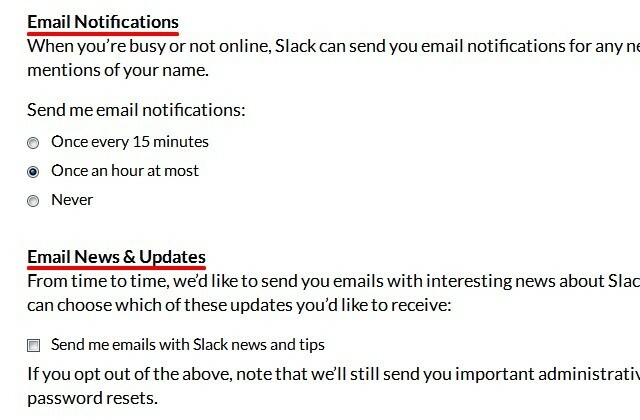

3. قائمة مراجعة حساب جديدة

قم بتبسيط سير العمل الخاص بك لتسجيلات الحساب عبر الإنترنت باستخدام قائمة التحقق التالية. وبهذه الطريقة لن تنسى الخطوات الحاسمة مثل تحديد من يمكنه عرض ملفك الشخصي بالكامل أو قراءة تحديثاتك.

- أنشئ كلمة مرور قوية

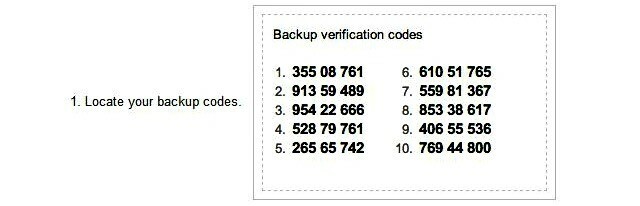

- تمكين المصادقة الثنائية (2FA)

- قرص الإعلام وإعدادات الخصوصية

- تحديث بيانات الملف الشخصي

- قم بإعداد تذكير لتجديد أو إلغاء الخطة / الاشتراك

- خلق IFTTT وصفات للاستفادة القصوى من الخدمة

ماذا لو فقدت هاتفك المحمول ولم تتمكن من تلقي رموز التحقق لتجاوز 2FA؟ للتعامل مع مثل هذا السيناريو ، غالبًا ما توفر خدمات الويب مجموعة من الرموز الاحتياطية عند تمكين 2FA. قم بتخزينها في ملف نصي مشفر لضمان عدم قفل حسابك في حالة فقد هاتفك الخلوي.

في ملاحظة جانبية ، لدينا أيضًا قائمة تحقق يمكنك الرجوع إليها عندما تقوم بحذف الحسابات قم بإجراء هذه التغييرات الأربعة قبل حذف أي حساب عبر الإنترنتإغلاق حساب عبر الإنترنت؟ انتظر! هناك شيء يجب عليك فعله أولاً. اتبع الخطوات الموضحة أدناه. سيساعدونك في التأكد من أنك لن تحضر "Uh-oh" إذا مسحت قبل الأوان. قراءة المزيد لم تعد تستخدمه.

4. قائمة مراجعة المعاملات المالية عبر الإنترنت

التسوق والخدمات المصرفية عبر الإنترنت هي خيارات مريحة للغاية وتوفر الوقت. لكنها تنطوي على قدر كبير من المخاطر. أعتقد أن عمليات الاحتيال على بطاقات الائتمان وسرقة الهوية. اجعل معاملاتك المالية عبر الإنترنت أكثر أمانًا من خلال قائمة التحقق الواردة أدناه. ولا تتجاهل التحذيرات المتعلقة بذلك شهادات أمن الموقع ما هي شهادة أمان الموقع ولماذا يجب أن تهتم؟ قراءة المزيد إما.

- تحقق من عنوان URL للتأكد من أنك في الصفحة الصحيحة

- تحقق من وجود قفل في شريط العنوان / شريط الحالة

- استخدم لوحة مفاتيح افتراضية

- تحقق من تفاصيل معاملتك

- استخدام كلمة مرور لمرة واحدة (OTP)

- قم بتسجيل الخروج بعد الانتهاء من المعاملة

5. قائمة التحقق من إزالة البرامج الضارة

على الرغم من اتخاذ جميع الاحتياطات اللازمة ، حدث الأسوأ. تم إصابة هاتفك الذكي أو جهاز الكمبيوتر الخاص بك ببرامج ضارة. من المحتمل أن تحتاج خاص بنظام التشغيل تدابير لإزالة البرامج الضارة. ولكن هذا أقل ما يجب عليك فعله:

- قطع الاتصال بالإنترنت

- قم بإجراء فحص كامل للنظام لعزل نوع البرامج الضارة

- ابحث عن البرامج الضارة الموجودة

- ابحث عن إصلاح له عبر الإنترنت (باستخدام جهاز مختلف مع إمكانية الوصول إلى الإنترنت) وقم بتنفيذه

- تنظيف الملفات المؤقتة وإلغاء تثبيت البرامج المشبوهة

- قم بتغيير كلمات المرور الخاصة بك

من الأفضل اتخاذ تدابير وقائية لتجنب التجربة المجهدة لعدوى البرامج الضارة. ابق على اطلاع حول الموضوعات المتعلقة بالبرامج الضارة مثل أمن الهاتف الذكي ما تحتاج حقًا إلى معرفته حول أمان الهواتف الذكية قراءة المزيد , تهديدات الفيسبوك خمسة تهديدات على الفيسبوك يمكن أن تصيب جهاز الكمبيوتر الخاص بك ، وكيف تعمل قراءة المزيد و الإعلانات المارقة تعرف على كايل وستان ، كابوس مالفيرتيس جديد قراءة المزيد .

6. قائمة التحقق من العمل أثناء التنقل

احتفظ بقائمة التحقق التالية في متناول اليد للتأكد من أن لديك كل ما تحتاجه للعمل أثناء التنقل. لن يوفر لك الوقت فحسب ، بل يساعدك أيضًا على تجنب الذعر عندما تخوض المواعيد النهائية القصيرة. بالطبع ، هناك المزيد الذي يمكنك فعله تعظيم إنتاجيتك في أي مكان كيفية تعظيم إنتاجيتك في أي مكانمع إقلاع أنماط الحياة عن بعد ، لا يقتصر العمل على ساعات أو مواقع. فيما يلي بعض المؤشرات لمساعدتك على تحقيق أقصى استفادة من العمل على جهاز كمبيوتر محمول أثناء التنقل. قراءة المزيد .

- قم بتثبيت التطبيقات غير المتصلة بالإنترنت حيثما أمكن

- حزم تلك الشواحن وبنوك البطاريات

- اكتشف نقاط الوصول إلى الإنترنت مسبقًا

- قم بتنزيل الملفات المهمة على التخزين المحلي

- حمل نظام تشغيل محمول على محرك أقراص

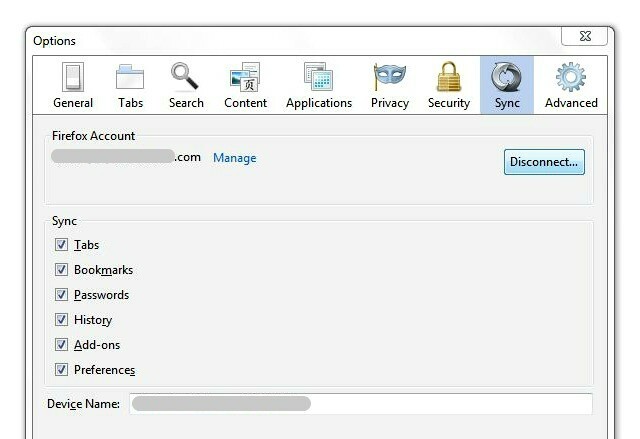

- مزامنة بياناتك (لالتقاط المكان الذي تركته)

قوائم المراجعة مدى الحياة

هناك العديد من المجالات التي يمكنك تغطيتها بقوائم مرجعية بسيطة. من السهل إنشاء واحدة بنفسك ، ولكن لماذا لا تلهم نفسك بهذه الأفكار والأدوات؟

- Checklist.com

- Checklists.com

- Checkli.com

- سير العمل

كتاب الدكتور أتول جاواندي بيان قائمة المراجعة يوصى به لجميع مستخدمي قائمة المراجعة. ولكن إذا كنت تفضل الوصول إلى المهمة ، فاستمر فحص المشروع - قائمة مرجعية لقوائم المراجعة.

هل أنت مستخدم لقائمة المراجعة؟

جرب هذه القوائم المرجعية ومعرفة ما إذا كانت تساعدك على إنجاز المهام الروتينية بسرعة. يمكنك بعد ذلك توسيع مفهوم القائمة المرجعية ليشمل مجالات مثل تخطيط المشروع والسفر والبحث عن عمل.

فعل أنت هل لديك فكرة قائمة مفيدة مفيدة للغاية ترغب في مشاركتها معنا وقرائنا؟ اذكرها في التعليقات.

ائتمانات الصورة: خانة الاختيار عبر Shutterstock

تدرب أكشاتا على الاختبار اليدوي والرسوم المتحركة وتصميم تجربة المستخدم قبل التركيز على التكنولوجيا والكتابة. جمع هذا بين اثنين من أنشطتها المفضلة - فهم الأنظمة وتبسيط المصطلحات. في MakeUseOf ، يكتب Akshata حول تحقيق أفضل أداء من أجهزة Apple الخاصة بك.