الإعلانات

هل Raspberry Pi آمن؟ بالطبع هو كذلك. ولكن هل هو حقا آمن? هل البيانات الموجودة عليها آمنة؟ هل يمكن تخريب المشروع ضدك؟

الآن أنت تفكر.

لقد نظرنا سابقًا في الخطوات التي يجب عليك اتخاذها حافظ على حماية Raspberry Pi الخاص بك تأمين التوت الخاص بك: من كلمات المرور إلى جدران الحمايةيمكن لأي شخص استخدام Google للعثور على اسم المستخدم وكلمة المرور الافتراضية لجهاز Raspberry Pi. لا تعطي الدخلاء تلك الفرصة! قراءة المزيد لكن هل تفهم لماذا؟ هل أنت متأكد من أنك على دراية بما هو معرض للخطر؟

إذا كان Raspberry Pi الخاص بك متصلًا بالإنترنت في أي وقت أثناء تطوير أو استخدام مشروعك الأخير ، فأنت بحاجة إلى أن تكون على دراية بهذه الاحتمالات.

1. جهازك هو الهدف

قد يكون لديك العديد من الأغراض في الاعتبار لـ Raspberry Pi. لا يهم. في هذه المرحلة ، افهم شيئًا واحدًا فقط: إنه هدف ، تمامًا مثل أي جهاز متصل.

انظروا ، هذا لا ينبغي أن يكون مفاجأة. في حين أن فرص أي ديدان سائدة أو برامج فدية تصيب جهاز Pi الخاص بك غير مرجحة (Linux مشهور ضد البرمجيات الخبيثة) ، هناك اعتبارات أخرى هنا. في الواقع ، نحن لا نتحدث حقًا عن فيروس أو دودة أو أي نوع آخر من البرامج الضارة المحبطة. وبدلاً من ذلك ، تأتي المخاطر من الهجمات المستهدفة من الجهات الفاعلة في مجال التهديد بهدف محدد.

عادة ، ينطوي هذا الهدف على الربح الشخصي ، على الرغم من أنه يمكن أن يكون أكثر تدميراً. هذا لا يعني أنه لن يتم استخدام البرامج الضارة التقليدية أبدًا - قد تكون البرامج التي يتم تشغيلها على Pi ضعيفة ، ويمكن استخدام الجهاز كجزء من الروبوتات.

لذا ، قد يكون شيئًا يؤثر على مشروع مركز إعلامي أو مشروع ألعاب. والأكثر إثارة للقلق أنه قد يكون هجومًا يهدد مشروع المنزل الذكي Raspberry Pi. أي شيء تفعله مع Raspberry Pi هو هدف حقًا.

في الواقع ، حتى إذا كان مشروع Raspberry Pi الخاص بك غير متصل بالإنترنت ، فيمكن استهدافه. سنصل إلى ذلك في لحظة ، ولكن أولاً ...

2. هل تحتاج Pi إلى أن تكون على الشبكة؟

يكاد يكون إجراءً منعكسًا: عندما يتم تثبيت نظام تشغيل Pi الخاص بك ، تقوم بتوصيله بشبكتك المحلية. في الواقع ، إذا قمت بتثبيت نظام التشغيل باستخدام أداة NOOBS كيف يمكن لـ NOOBS لـ Raspberry Pi مساعدة المستخدمين لأول مرةهناك شيء ما في Raspberry Pi قد يؤدي فقط إلى إبعاد الناس: حتى الآن ، لم يكن إعداده سهل الاستخدام بشكل خاص. تهدف NOOBS إلى تغيير ذلك! قراءة المزيد ، قد يكون متصلاً بالفعل.

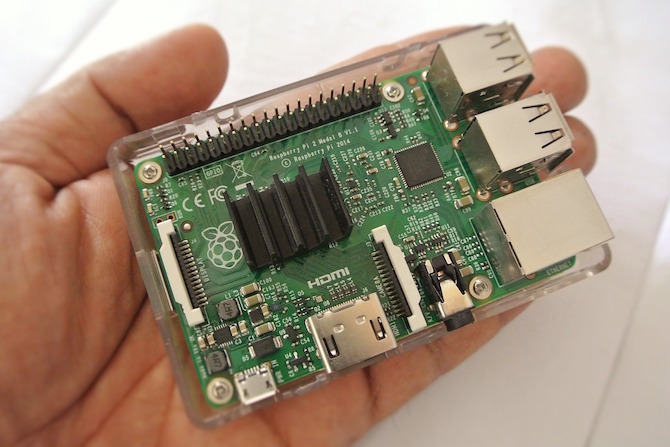

ثم هناك Raspberry Pi 3 و Pi Zero W ، مع شبكاتهم اللاسلكية المدمجة. على الرغم من أن هذه الأجهزة لا تتصل بشبكتك تلقائيًا ، إلا أن المرفق موجود وجاهز وانتظار. ولكن هل يحتاج Raspberry Pi حقًا إلى الاتصال بشبكة؟

بالتأكيد ، إذا كنت تستخدمه كـ المركز الاعلامي الأجهزة التي ستحتاج إليها لبناء مركز إعلام Raspberry Piمع العديد من الطرق لاستخدامه ، لا ينبغي أن تفاجأ عندما تجد أن Raspberry Pi باع أكثر من مليون وحدة. على الرغم من تصميمه لغرض رئيسي واحد (البرمجة) ، هذا الكمبيوتر الصغير بحجم بطاقة الائتمان ... قراءة المزيد أو ك جهاز الألعاب الرجعية قم بتثبيت RecalBox على Raspberry Pi الخاص بك للألعاب الرجعية بأسلوب أنيقسنوضح لك كيفية إعداد RecalBox على Raspberry Pi 3 ولماذا يجب أن تزعج نفسك ، حتى إذا كان لديك بالفعل إعداد RetroPie. قراءة المزيد ، ثم ربما بعض الوصول إلى الشبكة ضروري. وقد ترغب في إنشاء اتصال SSH لإرسال التعليمات ، أو تثبيت برنامج على Pi للعملية الحالية.

ولكن إذا لم تكن هناك حاجة إلى اتصال بالشبكة ، فيمكنك الاحتفاظ بـ Pi في وضع عدم الاتصال.

3. هل SSH آمن تمامًا؟

في هذه الأيام ، يأتي نظام التشغيل الرئيسي Raspberry Pi ، Raspbian Stretch ، مع تعطيل SSH. (تمكينها بسيط: ما عليك سوى إنشاء ملف نصي ، بدون امتداد ملف ، يسمى "SSH" في دليل التمهيد لبطاقة SD.)

من المحتمل أنك قمت بذلك تمكين SSH إعداد Raspberry Pi للاستخدام بدون رأس مع SSHيمكن لـ Raspberry Pi قبول أوامر SSH عند الاتصال بشبكة محلية (إما عن طريق Ethernet أو Wi-Fi) ، مما يتيح لك إعدادها بسهولة. فوائد SSH تتجاوز إزعاج الفحص اليومي ... قراءة المزيد في مرحلة ما. ولكن هل هي آمنة؟

بالنسبة للمبتدئين ، كان عليك تغيير اسم المستخدم وكلمة المرور الافتراضيين لـ Pi. دون القيام بذلك ، يمكن لأي شخص الاتصال بك عن بعد Pi عبر SSH. لن يستغرق تسجيل الدخول باستخدام بيانات الاعتماد الافتراضية وقتًا طويلاً. قد يغيرون حتى اسم المستخدم وكلمة المرور لمنعك من الاتصال بـ Pi مرة أخرى!

يمكنك أيضًا تشديد SSH عن طريق تقييد المستخدمين باسم المستخدم. يمكن القيام بذلك في SSHD ملف الضبط. افتح هذا بنانو باستخدام:

sudo nano / etc / ssh / sshd_configفي نهاية الملف ، أضف هذا السطر:

AllowUsers [your_username] [another_username]صحافة Ctrl > X للخروج ، الحفظ أثناء قيامك بذلك. بمجرد القيام بذلك ، أعد تشغيل خدمة sshd:

sudo systemctl إعادة تشغيل sshلاحظ أنه يمكنك استخدام DenyUsers الأمر بنفس الطريقة لحظر محاولات الاتصال عبر SSH بشكل صريح. للحصول على أفضل النتائج ، قم بتعطيل SSH في أداة Raspberry Pi Configuration عند عدم الحاجة إليها.

4. يمكن الوصول التوت الخاص بك جسديا؟

خطر آخر يجب أخذه بعين الاعتبار هو الموقع الفعلي لبي. بعد كل شيء ، لا يتعلق الأمر بالوصول عن بُعد - فقد يثبت شخص يتناول Raspberry Pi خطورة محتملة ، خاصة إذا كان الجهاز متصلاً بالفعل بشبكتك اللاسلكية.

مع تعيين بيانات الاعتماد الافتراضية ، سيكون من السهل على المهاجم استخدام Pi للوصول إلى شبكتك المنزلية. يمكن أن تحدث الفوضى.

يمكن لكيفية استخدام Pi أن تخون موقعه في منزلك. على سبيل المثال ، مركز وسائط Kodi (باستخدام OSMC أو LibreELEC أو بعض البرامج الأخرى قم بتثبيت Kodi لتحويل Raspberry Pi إلى مركز وسائط منزليةإذا كان لديك Raspberry Pi ، يمكنك تحويله إلى مركز وسائط منزلية رخيصة ولكنه فعال فقط عن طريق تثبيت Kodi. قراءة المزيد ) على الأرجح بالقرب من جهاز التلفزيون. وينطبق الشيء نفسه على مركز الألعاب. أنت تعرف ذلك ، وكذلك اللص المحتمل.

هذا دون حتى النظر في استخدام Pi الخاص بك. أ يتم استخدام Raspberry Pi ك NAS حول التوت الخاص بك إلى صندوق ناسهل لديك زوج من محركات الأقراص الصلبة الخارجية مستلقية و Raspberry Pi؟ اصنع جهاز تخزين مرفقًا منخفض التكلفة متصل بالشبكة. في حين أن النتيجة النهائية لن تكون بالتأكيد ... قراءة المزيد يمكن بالفعل إرفاقها ببعض البيانات القيمة. ما لم يتم إبعاد هذا الأمر تمامًا عن الموقع ، فقد تجد أن البيانات تفقد فجأة تمامًا. وينطبق الشيء نفسه على استخدام Pi كجهاز توجيه أو جدار حماية للأجهزة. من المحتمل أن يؤدي السماح بالوصول الفعلي إلى جهاز مستخدم بهذه الطريقة إلى فتح العديد من الهجمات. كل ما يتطلبه الأمر هو استبدال بطاقة SD بأخرى تشغل مشروعًا مشابهًا ، ولكن تمت تهيئتها وفقًا لمواصفات القراصنة.

5. ما هي المشاريع التي تعمل على التوت الخاص بك؟

تتحد المخاطر المادية والرقمية مع احتمال خلع أمانك عندما يتعلق الأمر بإنترنت الأشياء. يمكن أن تتلف مشاريع المنزل الذكي التي تستخدم Raspberry Pi أو تتلف أو تقوض ببساطة دون الموقف الصحيح للأمن.

ربما لا يوجد موقف تريد أن يتحكم فيه شخص غريب بجهازك. يمكن اختراق المشاريع التي تستخدم NFC لفتح الأدراج أو الأبواب ، على سبيل المثال ، باستخدام نقاط الضعف المعروفة في NFC.

وفي الوقت نفسه ، إذا كان الجهاز يتم استخدامه لعرض المعلومات (نوع من تطبيق الكشك) أو الإعلانات المستهدفة باستخدام تقنية iBeacon قم ببناء iBeacon DIY مع راسبيري بايالإعلانات الموجهة إلى مستخدم معين يتجول في مركز حضري هي الأشياء المستقبلية البائسة. لكن هذا ليس مستقبلًا بائسًا على الإطلاق: التكنولوجيا موجودة بالفعل هنا. قراءة المزيد ، يمكن اختراق هذا لترحيل المواد التي يرعاها المخترق.

حافظ على Raspberry Pi الخاص بك آمن ومأمول لك!

ليس من الصعب الحفاظ على جهاز Raspberry Pi آمنًا. فقط ضع النقاط أعلاه في الاعتبار. إليك خلاصة:

- هل راسبيري باي هدف؟

- هل يمكن تشغيل Pi في وضع عدم الاتصال؟

- هل SSH الخاص بك آمن؟

- يمكن لأي شخص أن يصل إلى Pi؟

- النظر في أمن المشروع.

بمجرد أن تتعامل مع هذه المفاهيم والإمكانيات التي تقدمها ، فقد حان الوقت للعمل. قم بتغيير كلمة المرور واسم المستخدم ، وقم بتهيئة SSH ، واحتفظ بـ Pi تحت القفل والمفتاح!

هل واجهت مشكلات أمنية مع Raspberry Pi؟ ما الخطوات التي اتخذتها؟ اخبرنا في التعليقات أدناه!

حقوق الصورة: BrianAJackson /صور الإيداع

كريستيان كاولي هو نائب رئيس التحرير للأمن ، Linux ، DIY ، البرمجة ، وشرح التكنولوجيا. كما ينتج بودكاست مفيد حقًا ولديه خبرة واسعة في دعم سطح المكتب والبرامج. مساهم في مجلة Linux Format ، Christian هو Raspberry Pi tinkerer ، Lego lover ومروحة ألعاب ريترو.