الإعلانات

يمكن أن تكون الشبكة المظلمة مورداً رائعًا ، حيث توفر الوصول إلى المعلومات التي لن تجدها على الإنترنت العادي.

لكن يمكن أن يكون أيضًا مكانًا معتمًا. هناك الكثير من المحتوى غير المرغوب فيه الذي تحتاج إلى تجنبه. في أحسن الأحوال ، يمكن أن تكون مسيئة ؛ في أسوأ الأحوال ، قد يكون غير قانوني للغاية.

دعنا نلقي نظرة فاحصة على بعض من أسوأ الأشياء التي قد تجدها على شبكة الظلام.

1. يغش التشفير

إذا كنت تتابع الأخبار ، فستعرف أن عمليات تشفير التشفير هي أمر شائع بالفعل عبر الويب العادي. حتى أن المشكلة أجبرت Facebook على إصدار حظر شامل على إعلانات التشفير في منتصف عام 2018 (على الرغم من أن الحظر قد تم رفعه جزئيًا الآن).

ربما لا ينبغي أن يكون مفاجئًا ، لذلك ، معرفة أن حيل التشفير هي أكثر شيوعًا على الويب المظلم.

يستخدم المحتالون نفس الأساليب المتبعة على شبكة الإنترنت العادية ، لكن عدم وجود تنظيم يعني أنهم أقل عرضة للإغلاق من قبل شبكات الإعلانات والمنتديات وأماكن أخرى تظهر فيها عمليات الاحتيال.

ملحوظة: إذا كنت ترغب في معرفة المزيد ، ناقشنا بعض من الحيل الأكثر شيوعا التشفير على موقع أختنا ، كتل فك الشفرة.

2. خروج يغش

سوق الواحة المظلم على شبكة الإنترنت يذهب دون اتصال. يقول البعض أنه قد يكون عملية احتيال خروج. علينا فقط أن ننتظر ونرى pic.twitter.com/aKgLTpzQiC

- كاتالين سيمبانو (@ كامبوسكودي) 14 أكتوبر 2016

تحدث عمليات الاحتيال عند توقف البائع عن شحن المنتجات ولكنه يواصل تلقي الطلبات والمال.

نظرًا لأن العناصر التي يتم بيعها على الويب المظلمة غالبًا ما تكون غير قانونية (البنادق والمخدرات وما إلى ذلك) ويتم الدفع في عملة البيتكوين أو العملات المشفرة الأخرى ، فإن المشتري ليس لديه سبل للتعويض أو التعويض.

بعض أشهر عمليات الاحتيال على شبكة الإنترنت المظلمة تشمل سوق Olympus و Empire في سبتمبر 2018 ، وسوق Evolution darknet في عام 2015.

يقال إن مالكي سوق إيفوليوشن ابتعدوا بأكثر من 12 مليون دولار في عملات البيتكوين التي كانت تحت الضمان.

3. الخدع على شبكة الظلام

إن الشبكة المظلمة مليئة بالخداع - وكلها تقريبًا تريد منك أن تتخلى عن أموالك مقابل لا شيء في المقابل.

من المفهوم أن الخدوش تأتي بأشكال عديدة. الناس مبدعون.

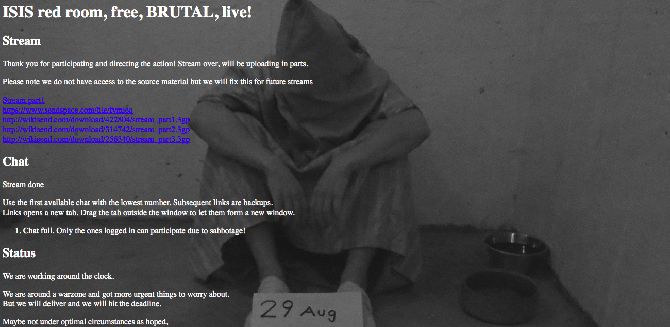

بعض من الخدع هي في نهاية مرض الطيف. ربما يكون أكثر الأمثلة المعروفة هو "الغرف الحمراء". تدعي الغرف أنها تعرض تعذيبًا حيًا للحيوانات والبشر ، فضلاً عن الاغتصاب المباشر وحتى القتل.

نحن لا نقول إنهم جميعًا مزيفون - ليس لدينا رغبة في إجراء البحوث المطلوبة ، لكننا تلقيناها الحكمة بين مستخدمي الويب الداكنين العاديين هي أنهم في أحسن الأحوال نظموا وأسرعهم في حصد الأموال احتيال.

حادثة واحدة في أغسطس 2015 وعدت بتعذيب سبعة سجناء من داعش ، حتى زعمت أن المشاهدين يمكنهم توجيه العمل عبر محادثة تفاعلية. كان هناك الكثير من الطنانة حول الحدث على رديت و 4 chan.

ثم ، قبل ثلاث دقائق من بدء الإجراء ، سقط الموقع. بعد نصف ساعة عاد ، وشكر الناس على المشاركة. عندما تم تحميل "مصدر اللقطات" في النهاية ، تجمدت الكاميرا في كل مرة كان فيها التعذيب على وشك البدء.

ظهرت مذكرة نوبة صادرة عن مكتب التحقيقات الفدرالي بشكل مثير للريبة بعد بضعة أيام.

الخدع الأخرى تستفيد من الأشخاص الذين يرغبون في استخدام خدمات غير قانونية (مثل قتلة ، وغالبا ما يشار إليها باسم الأمراء النيجيريين على الشبكة المظلمة) وشراء المنتجات غير القانونية. إذا حاولت شراء هذه الخدمات والمنتجات من أي وقت مضى ، فسينتهي بك الحال في الغالب.

4. إرهاب

كشفت سلطات مكافحة الإرهاب عن حالات متعددة للجماعات الإرهابية التي تستخدم شبكة الإنترنت المظلمة لتنسيق أعمالها.

في أوائل عام 2015 ، تم اكتشاف أن مركز الحياة الإعلامي ، المرتبط بـ ISIS ، أطلق موقعًا مظلمًا جديدًا على الويب لنشر المعلومات. يحتوي موقع الويب المعتاد الخاص به على إرشادات واضحة حول كيفية الوصول إلى محتوى الويب المظلم.

تم العثور على Rawti Shax (فرع لجماعة أنصار الإسلام الجهادية الكردية) أيضًا على شبكة الإنترنت في أكتوبر 2015.

بعد هجمات باريس عام 2015 ، تمكنت مجموعة Anonymous hacktivist من السيطرة على أحد هذه المواقع المتعاطفة مع ISIS واستبدالها بإعلان Prozac.

5. المواد الإباحية غير القانونية

تنتشر المواد الإباحية غير القانونية على شبكة الإنترنت المظلمة. إن أكبر مشكلة هي قضية استغلال الأطفال في المواد الإباحية وحلقات الاعتداء الجنسي على الأطفال المرتبطة بها.

في عام 2015 ، قام مكتب التحقيقات الفيدرالي (FBI) بخرق موقع إباحي ضخم للأطفال على شبكة الإنترنت الداكنة باستخدام البرامج الضارة ، ويستغل في Adobe Flash ، وغيرها من الحيل والقرصنة. سيطرت السلطات على خادم نورث كارولينا وسمحت له بالعمل لمدة أسبوعين قبل إغلاقه.

إليك كيف أوضح ملف المحكمة طريقة مكتب التحقيقات الفيدرالي:

وفقًا لهذا الترخيص ، في أو حوالي 20 فبراير (شباط) 2015 وما بين 4 مارس (آذار) 2015 و 4 مارس (آذار) 2015 ، في كل مرة يسجل فيها أي مستخدم أو مسؤول الدخول إلى الموقع "أ" بواسطة إدخال اسم مستخدم وكلمة مرور ، تم تفويض مكتب التحقيقات الفيدرالي لنشر أداة التحقيق في الشبكة (NIT) والتي من شأنها أن ترسل رسالة واحدة أو أكثر إلى المستخدم الحاسوب. تم تصميم هذه الاتصالات لتسبب تسليم جهاز الكمبيوتر المتلقي إلى جهاز كمبيوتر معروف أو تتحكم فيه البيانات الحكومية من شأنه أن يساعد في تحديد الكمبيوتر وموقعه والمعلومات الأخرى حول الكمبيوتر ومستخدم الكمبيوتر الذي يصل إلى موقع الويب أ. تضمنت تلك البيانات: عنوان IP الفعلي للكمبيوتر ، وتاريخ ووقت تحديد NIT لمكان عنوان IP هذا ؛ معرف فريد تم إنشاؤه بواسطة NIT سلسلة من الأرقام والحروف و / أو الأحرف الخاصة) لتمييز البيانات عن تلك الخاصة بأجهزة الكمبيوتر الأخرى ؛ نوع نظام التشغيل الذي يعمل على الكمبيوتر ، بما في ذلك النوع (على سبيل المثال ، Windows) والإصدار (على سبيل المثال ، Windows 7) ، والهندسة المعمارية (على سبيل المثال ، x86) ؛ معلومات حول ما إذا كان قد تم بالفعل تسليم NIT إلى الكمبيوتر ؛ اسم المضيف للكمبيوتر ؛ اسم مستخدم نظام التشغيل النشط للكمبيوتر ؛ وعنوان MAC الخاص بالكمبيوتر.

في النهاية ، قام مكتب التحقيقات الفيدرالي بخرق أكثر من 1000 جهاز كمبيوتر ، واعتقل ثلاثة رجال.

والمواد الإباحية عن الأطفال ليست هي المشكلة الوحيدة. المحتوى الموجود في منطقة رمادية قانونية - مثل الثأر الاباحية - هو أيضًا مشكلة كبيرة تكافح السلطات من أجل معالجتها.

6. حيل الخداع

نحن جميعًا على دراية بكيفية عمل حيل الخداع على الويب العادي. وإذا كنت متعلماً شبه الكمبيوتر ، فربما تعيد نفسك إلى عدم الانهيار.

على شبكة الإنترنت المظلمة ، من السهل جدًا الوقوع ضحية بسبب طريقة عرض عناوين الويب. على سبيل المثال ، خذ مثال 2016 لمحاولة التصيد DuckDuckGo.

إليك كيفية ظهور نطاق .onion الخاص بالموقع:

- http://3g2upl4pq6kufc4m.onion/

وإليك كيف بدا مجال التصيد:

- http://3g2up5afx6n5miu4.onion/

هل أنت واثق من أنك حددت الاختلافات أثناء التصفح بسرعة؟

والأسوأ من ذلك ، في بعض الحالات ، أن المواقع المزيفة ليست مجرد تكرار لأهدافها المقصودة - فقد ثبت أنها وكلاء للمواقع الحقيقية. في الممارسة العملية ، هذا يعني أنه يمكنهم القيام بهجمات بشرية في الوسط وإما أن يسرقوا أو يعدلوا البيانات أثناء مرورها عبر الموقع المزيف.

الشبكة المظلمة ليست كلها سيئة

انظروا ، تتمتع الشبكة المظلمة بسمعة مروعة ، سواء بالنسبة للأشياء التي ناقشناها في هذه المقالة أو غيرها الكثير ، بما في ذلك سلامة حساباتك على الإنترنت.

ولكن هناك بعض الأشياء الجيدة إذا كنت تعرف أن ننظر فيها. للعثور على أماكن ممتعة على الويب المظلمة ، لماذا لا تقرأ مقالاتنا أفضل مواقع الويب المظلمة التي لن تجدها على Google أفضل مواقع الويب المظلمة التي لن تجدها على Googleالشبكة المظلمة ليست للجميع ، لكنها تستحق استكشاف بعض أجزاء منها. إليك أفضل مواقع الويب المظلمة. اقرأ أكثر أو مواقع الويب المظلمة غير المعروفة التي قد تستمتع بها. لقد غطينا أيضا أفضل متصفحات الويب الداكنة للأجهزة الخاصة بك أفضل متصفح ويب الظلام لجهازكهل تريد الوصول إلى شبكة الإنترنت المظلمة؟ تحتاج إلى استخدام مستعرض ويب مظلم يمكنه أن يأخذك إلى هناك ويحمي خصوصيتك أيضًا. اقرأ أكثر .

دان مغترب بريطاني يعيش في المكسيك. وهو محرر الإدارة لموقع شقيقة MUO ، Block Decoded. في أوقات مختلفة ، عمل كمحرر اجتماعي ومحرر إبداعي ومحرر مالي في MUO. يمكنك العثور عليه أثناء تجواله في قاعة العرض في معرض CES في لاس فيغاس كل عام (أشخاص من PR ، تواصل!) ، وهو يقوم بالكثير من المواقع التي تعمل خلف الكواليس...