الإعلانات

في أعقاب تسريبات إدوارد سنودن ، تتحول وكالة الأمن القومي (NSA) إلى التخزين السحابي لبياناتها. لماذا ا؟ أليست نتائج عكسية؟ وما مدى أمان السحب التي تستخدمها؟

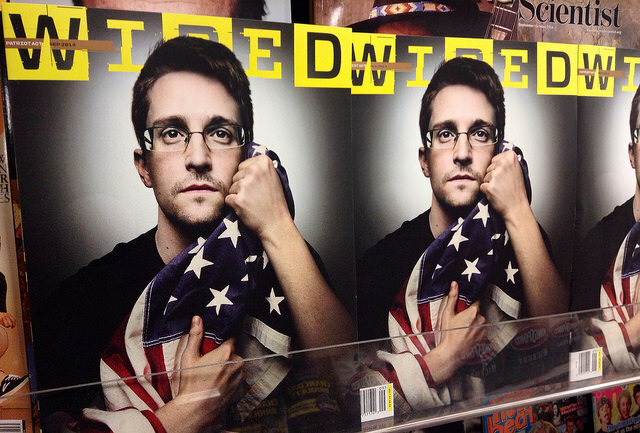

قام إدوارد سنودن ، وهو مقاول سابق في وكالة الأمن القومي ، بتسريب ملفات تكشف المدى الكامل لعمليات المراقبة في جميع أنحاء العالم ، مما أجبر العديد من المناقشات الجادة حول خصوصيتنا وأمننا تجنب مراقبة الإنترنت: الدليل الكامللا تزال مراقبة الإنترنت موضوعًا ساخنًا ، لذلك أنتجنا هذا المورد الشامل عن سبب كونها صفقة كبيرة ، ومن يقف وراءها ، وما إذا كان يمكنك تجنبها تمامًا ، والمزيد. اقرأ أكثر .

بالنسبة لوكالة الأمن القومي ، كان لها تأثيرات كبيرة: ليس فقط يتساءل الناس كيف ولماذا يتم التجسس عليهم من يقاتل نيابة عنك ضد وكالة الأمن القومي ومن أجل الخصوصية؟هناك العديد من مجموعات نشاط الإنترنت التي تقاتل نيابة عنك من أجل الخصوصية. إنهم يبذلون قصارى جهدهم لتعليم مستخدمي الإنترنت أيضًا. في ما يلي عدد قليل منها نشط بشكل لا يصدق. اقرأ أكثر ، لكن مدير وكالة الأمن القومي ، يعترف مايكل روجرز أعاقت التسريبات بشكل كبير جمع المعلومات الاستخبارية.

تتخذ الوكالة خطوات غير متوقعة لوقف تسرب آخر: إنهم يضعون جميع بياناتهم في مكان واحد.

ماذا يفعلون في الواقع؟

بعد التوسعات في سلطاتها ، توسعت كمية البيانات التي جمعتها أجهزة المخابرات ، أي التغطية البيانات الوصفية للهواتف الذكية تجنب مراقبة الإنترنت: الدليل الكامللا تزال مراقبة الإنترنت موضوعًا ساخنًا ، لذلك أنتجنا هذا المورد الشامل عن سبب كونها صفقة كبيرة ، ومن يقف وراءها ، وما إذا كان يمكنك تجنبها تمامًا ، والمزيد. اقرأ أكثر . يتم تخزينها بشكل كبير على الخوادم ، الكثير من هذا تم الكشف عن البيانات من قبل سنودن بطل أم شرير؟ وكالة الأمن القومي تشرف على موقفها من سنودنظهر المبلغين إدوارد سنودن وجون ديلونج من وكالة الأمن القومي على جدول الندوة. بينما لم يكن هناك نقاش ، يبدو أن وكالة الأمن القومي لم تعد ترسم سنودن كخائن. ما الذي تغير؟ اقرأ أكثر عبر 2013 و 2014 ، معظمهم ولا سيما PRISM ما هو PRISM؟ كل ما تحتاج إلى معرفتهتتمتع وكالة الأمن القومي في الولايات المتحدة بإمكانية الوصول إلى أي بيانات تخزنها مع مزودي الخدمة الأمريكيين مثل Google Microsoft و Yahoo و Facebook. من المحتمل أيضًا أنهم يراقبون معظم حركة المرور عبر ... اقرأ أكثر .

لكن المبلغين عن المخالفات ليسوا السبب الوحيد وراء تحول وكالة الأمن القومي إلى السحابة.

بدأت الوكالة في تبني التخزين المركزي في عام 2010 في محاولة لتبادل المعلومات عبر مجتمع الاستخبارات الأمريكي (IC). نظامهم الضبابي المفضل؟ Amazon Web Services ، التي تربط بين 17 عنصرًا من IC ، بما في ذلك وكالة المخابرات المركزية (CIA) ، ومكتب التحقيقات الفيدرالي (FBI) ، ومكتب المخابرات البحرية (ONI). بالإضافة إلى السعة المتزايدة ، تفتخر الخدمة بالسرعة وفعالية التكلفة. قال جون كومي ، مستقبلي الطاقة ، ناشيونال جيوغرافيك:

"عند دخولك إلى السحابة واستبدال الذرات بالبايت ، لن تضطر إلى تصنيع رقائق بعد الآن - وهذا يعني توفيرات كبيرة."

تم وضع علامة على البيانات من أجل الوصول والمساءلة: هؤلاء الموظفين التفصيليين الذين لديهم إمكانية الوصول إلى المعلومات المذكورة ، لذلك يتم تسجيل جميع إجراءاتهم. يتم إقران ذلك بلوائح الامتثال ، لذلك فقط الأشخاص المصرح لهم قانونًا برؤية المواد يمكنهم القيام بذلك.

تتكون السحابة الحالية لوكالة الأمن القومي من نظامين: نظام داخلي يستخدمه موظفو الوكالة ؛ و GovCloud ، المتوفر عبر IC عبر نظام الاتصالات الاستخباراتية العالمية المشتركة. بشكل أساسي ، في الأخير ، تعمل وكالة الأمن القومي كمقدم خدمة لقطاعات IC الأخرى.

من المقرر أن يتم دمج كلا الغيوم بحلول نهاية هذا العام ، لكن الانتقال الكامل سيستغرق سنوات حتى يكتمل.

ما مدى أمانها؟

يتم الآن تخزين الكثير من ثروة البيانات في ، ويمكن الوصول إليها من خلال مركز بيانات يوتا، 1.5 مليار دولار محور بين بحيرة سولت ليك وبحيرة يوتا. تم الانتهاء من المنشأة في الشهر الماضي بعد أن عطلت الطاقة المعدات التالفة مما تسبب في تأخير لمدة عام ، وتضم خوادم عبر أربع قاعات مساحتها 25000 قدم مربع.

تعترف وكالة الأمن القومي بجمع عمليات البحث على الإنترنت ، والمكالمات الهاتفية ، والبيانات المالية ، والسجلات الصحية ، ويحلل المحللون هذه التطبيقات التشغيلية.

المبنى نفسه محصن بشكل كبير: من الواضح أن الأفراد المصرح لهم فقط يمكنهم الدخول من خلال مركز التحكم ، ويقوم حراس الأمن بدوريات المركز. وتساعدهم الدوائر التلفزيونية المغلقة وكاشفات الدخيل والمزيد من الحماية التي تتكلف أكثر من 10 ملايين دولار. يكتب روري كارول:

"مخرج صغير - لم يتم وضع علامة عليه على الخرائط العادية - يأخذك في طريق منحني. تقول لافتة صفراء أن هذه ملكية عسكرية مغلقة لأفراد غير مصرح لهم.

في أعلى التل ، غير المرئي من الطريق السريع ، ستواجه جدرانًا خرسانية وازدهارًا أمنيًا ونقطة تفتيش مع حراس وكلاب بوليسية وكاميرات. تعلن لوحتان بأختام رسمية عن وجود مكتب مدير المخابرات الوطنية ووكالة الأمن القومي.

قد يكون المجمع سليمًا ، ولكن ما مدى أمان السحابة الفعلية؟

يقول المدير السابق لوكالة الأمن القومي ، الجنرال كيث ألكسندر ، إن الهياكل القانونية الصارمة لضمان الامتثال تحمي أيضًا الحريات المدنية ، لذا فإن البيانات التي يجب حذفها في فترة زمنية محددة تُبلغ الموظفين تلقائيًا عندما تكون هذه الفترة فوق.

هذه المساءلة كاملة. يتم وضع علامة على المحتوى والموظفين على المستوى الخلوي ، مما يعني سجلات كاملة لكل شخص قام بالوصول إلى الملفات أو نسخها أو طباعتها أو تغييرها - أو حتى كلمات وأسماء فردية. يتم تمكين هذا جزئيا باستخدام البنية التحتية للمفتاح العام (PKI)، حيث يتم تشفير البيانات وفك تشفيرها باستخدام أزواج المفاتيح العامة والخاصة كيفية عمل التشفير وفك التشفير والتوقيع بسهولة باستخدام Seahorse [Linux]تعرف على المزيد حول الأمان والتشفير باستخدام Seahorse في Linux. اقرأ أكثر ، ويتم التحقق من الهويات بواسطة المرجع المصدق (CA). يتم الاحتفاظ بهذه السجلات في قاعدة بيانات الشهادات ، ومتجر ، وخادم الأرشفة الرئيسية ، وإجراءات حماية إضافية ضد الفساد أثناء النقل.

من المفهوم أن أساليب الأمان الإضافية يجب أن تبقى سرية ، ولكن يوضح ألكسندر:

"[W] تستخدم مجموعة متنوعة من بروتوكولات الأمان في كل طبقة من الهندسة المعمارية ، بالإضافة إلى استراتيجية تشفير قوية. تجمع سحابة وكالة الأمن القومي مجموعات بيانات متعددة وتحمي كل قطعة من البيانات من خلال الأمن وإنفاذ السلطات التي تحديد استخدامه... بالإضافة إلى علامات البيانات ، يتم تطبيق الأمان في جميع أنحاء الهندسة المعمارية في طبقات متعددة لحماية البيانات والأنظمة و الاستخدام ".

ما مدى أمان الغيوم التي تستخدمها؟

شكرا لك iCloud ؟؟

- كيرستن دونست (kirstendunst) 1 سبتمبر 2014

نستخدم أنظمة الحوسبة السحابية للتخزين والمشاركة (فكر في DropBox ، Apple iCloud ما هو محرك iCloud وكيف يعمل؟هل تشعر بالارتباك بشأن ما يجعل iCloud Drive مختلفًا عن الخدمات السحابية الأخرى من Apple؟ دعنا نوضح لك ما يمكنها فعله وكيف يمكنك تحقيق أقصى استفادة منه. اقرأ أكثر أو جوجل درايف ما مدى أمان مستنداتك في Google Drive؟ اقرأ أكثر ) والبريد الإلكتروني وللتجارة الإلكترونية. ولكن من المهم أن نتذكر: هذه الغيوم مختلفة عن تلك التي تستخدمها وكالة الأمن القومي. يجب أن يكونوا. تعتبر أسرار الأمن القومي بشكل عام أكثر أهمية للحفاظ على الصمت من مجموعة واسعة من صور السيلفي 5 أشياء يجب تجنبها عند التقاط صور السيلفيلا يجب الاستخفاف بالسيلفي ، وهناك العديد من الأشياء التي يجب تجنبها. اقرأ أكثر تم تحميله على iCloud.

ومع ذلك ، لا يتم عرض معلوماتك ليراها الجميع. الإجراءات الأمنية الأساسية هي: وقائي (خط الدفاع الأول - التحقق من معرف بخطوتين ما هي المصادقة ذات العاملين ، ولماذا يجب عليك استخدامهاالمصادقة الثنائية (2FA) هي طريقة أمان تتطلب طريقتين مختلفتين لإثبات هويتك. يستخدم عادة في الحياة اليومية. على سبيل المثال ، الدفع ببطاقة ائتمان لا يتطلب فقط البطاقة ، ... اقرأ أكثر ، فمثلا)؛ والردع (التركيز على العواقب بالنسبة للقراصنة المحتملين) ؛ بينما يعمل المحقق (المراقبة المعمارية) جنبًا إلى جنب مع الضوابط التصحيحية (أو الحد من الضرر).

قد يتم تخزين بياناتك على خادم شركة مختلفة ، ولكن ليس كل شيء يتعلق بالموقع ؛ بدلاً من ذلك ، كيف يتم الوصول إليه. يعد تشفير البيانات القوي أمرًا ضروريًا ، ولكنه بعيد عن الطريقة الوحيدة التي تحتاج إليها الشركات لتأمين معلوماتك. يمكن أيضًا استخدام بيانات الامتثال ، المشابهة لبيانات وكالة الأمن القومي ولكن بالتأكيد ليست شاملة ، لذا لا يمكن الوصول إلى التفاصيل إلا تحت سياقات معينةأو تحديد خرق عن طريق تدقيق التطبيقات لنشاط غير عادي.

بالطبع ، هذا ليس مطلقًا. واجهت شركة أبل مشكلة ضخمة في العام الماضي عندما تم اختراق حسابات العديد من المشاهير تتحرّى Apple عن العراة المشهورين ، ويطرح YouTube نصيحة حول المرطبان والمزيد... [أخبار التكنولوجيا الملخص]أيضًا ، وبالنظر إلى تباطؤ الإنترنت ، فإن Windows XP يقترب بنسبة 1٪ من الموت ، ويلعب Star Citizen مجانًا ، ومتصفح ويب Raspberry Pi الجديد ، والأجهزة القابلة للارتداء التي تجنبناها بصعوبة. اقرأ أكثر و تسريب الصور المساومة كيف تصدرت خرقة البيانات "الصغرى" عناوين الأخبار والسمعة المدمرة اقرأ أكثر . أبل ، مع ذلك ، لا يعتبر هذا خطأهم Apple تحوّل اللوم في iCloud Hack و Yelp Cleared of Extort والمزيد... [أخبار التكنولوجيا الملخص]أيضًا ، توسيع Xbox One واردة ، Netflix يحب Facebook ، BlackBerry يثير شيء أو آخر ، Destiny Planet View ، والكبش الذي يكره الطائرات بدون طيار. اقرأ أكثر ، ولكن بغض النظر زيادة أمنهم تعمل Apple على تحسين أمان iCloud وتويتر يقتل Twitpic بسبب العلامات التجارية والمزيد... [أخبار التكنولوجيا الملخص]أيضًا ، يذهب Rdio إلى freemium ، وفحوصات خصوصية Facebook ، وعرض ألعاب Xbox One المجاني ، وقائمة انتظار iDiots لجهاز iPhone 6 ، ولماذا تمتص Google Glass. اقرأ أكثر .

ومن المثير للاهتمام، يجادل لوكاس ميريان أن الغيوم ليست آمنة - على الأقل ليس من مقدمي الخدمات ، والإدارات الحكومية مثل وكالة الأمن القومي. اجمع هذا مع ادعاء وكالة الأمن القومي يريدون "الباب الأمامي" لبياناتك مراقبة الغد: أربع تقنيات ستستخدمها وكالة الأمن القومي للتجسس عليك - قريبًاالمراقبة دائمًا في طليعة التكنولوجيا. فيما يلي أربع تقنيات سيتم استخدامها لانتهاك خصوصيتك على مدى السنوات القليلة القادمة. اقرأ أكثر عبر تشفير المفتاح المنفصل وقد تكون بياناتك آمنة من المتسللين ، ولكن ليس من وكالات الاستخبارات.

هل تثق في السحابة؟

الحوسبة السحابية ليست مثالية ، لكنها بالتأكيد لها مزاياها.

لقد تبنته وكالة الأمن القومي كإجراء لخفض التكاليف ، بالتأكيد ، ولكن المساءلة على نطاق واسع هي مسؤوليتها جهد لمكافحة تسرب آخر من Snowden-esque ، بمثابة وقائي ، رادع ، وكشف ضوابط.

وإذا كنت لا تزال قلقًا بشأن أمان السحاب الذي تستخدمه ، فأنت لست عاجزًا. تستطيع تأمين حساب DropBox الخاص بك تأمين Dropbox: 6 خطوات يجب اتخاذها لتخزين سحابي أكثر أمانًاDropbox ليست خدمة التخزين السحابي الأكثر أمانًا. ولكن لأولئك منكم الذين يرغبون في البقاء مع Dropbox ، ستساعدك النصائح هنا على زيادة أمان حسابك. اقرأ أكثر ، قم بإنشاء السحابة الخاصة بك باستخدام Seafile مفتوح المصدر إنشاء التخزين السحابي الآمن الخاص بك مع Seafileباستخدام Seafile ، يمكنك تشغيل خادمك الخاص لمشاركة المستندات مع مجموعات من الزملاء أو الأصدقاء. اقرأ أكثر - او حتى استكشاف المزيد من طرق التشفير 5 طرق لتشفير ملفاتك بأمان في السحابةقد يتم تشفير ملفاتك أثناء النقل وعلى خوادم مزود الخدمة السحابية ، ولكن يمكن لشركة التخزين السحابي فك تشفيرها - ويمكن لأي شخص يمكنه الوصول إلى حسابك عرض الملفات. جانب العميل ... اقرأ أكثر .

تعتقد وكالة الأمن القومي أن السحابة هي المستقبل. هل؟

ائتمانات الصورة: الحوسبة السحابية الآمنة بواسطة FutUndBeidl; سنودن على غطاء سلكي من قبل مايك موزارت; و قفل النظام بواسطة يوري سامويلوف.

عندما لا يشاهد التلفاز ، ويقرأ الكتب "n" Marvel comics ، ويستمع إلى The Killers ، ويستحوذ على أفكار السيناريو ، يتظاهر فيليب بيتس بأنه كاتب مستقل. يستمتع بجمع كل شيء.