الإعلانات

كان عام 2017 عام برامج الفدية. 2018 كان كل شيء عن التشفير. 2019 يتم تشكيله باعتباره عامًا للتخلص من السرقة.

الانخفاضات الكبيرة في قيمة العملات المشفرة مثل Bitcoin و Monero يعني أن المجرمين الإلكترونيين يبحثون في مكان آخر عن أرباح احتيالية. أي مكان أفضل من سرقة معلوماتك المصرفية مباشرة من نموذج طلب المنتج ، حتى قبل أن تضغط على إرسال. هذا صحيح؛ لا يقتحمون البنك الذي تتعامل معه. يقوم المهاجمون برفع بياناتك قبل أن تصل إلى هذا الحد.

إليك ما تحتاج إلى معرفته عن التخلص من Formjacking.

ما هو Formjacking؟

يعد الهجوم على الاختطاف وسيلة لمجرم الإنترنت لاعتراض معلوماتك المصرفية مباشرة من موقع للتجارة الإلكترونية.

وفقا ل تقرير سيمانتك عن تهديدات أمن الإنترنت لعام 2019، خرق Formjackers 4،818 موقعًا فريدًا كل شهر في عام 2018. على مدار العام ، منعت سيمانتيك أكثر من 3.7 مليون محاولة سرقة.

علاوة على ذلك ، جاءت أكثر من مليون من محاولات الاختطاف هذه خلال الشهرين الأخيرين من عام 2018 - وهو التزايد صعودًا نحو عطلة نهاية أسبوع الجمعة السوداء لشهر نوفمبر ، وما بعد ذلك طوال فترة التسوق في عيد الميلاد في ديسمبر.

رؤية زيادة في الإصابات على غرار MageCart والعيوب لا يملك المحتالين عطلة.

- ناتمشوغ (natmchugh) 21 ديسمبر 2018

لذا ، كيف يعمل هجوم الاختطاف؟

تنطوي Formjacking على إدراج تعليمات برمجية ضارة في موقع ويب موفر التجارة الإلكترونية. يسرق الرمز الضار معلومات الدفع مثل تفاصيل البطاقة والأسماء والمعلومات الشخصية الأخرى الشائعة الاستخدام أثناء التسوق عبر الإنترنت. يتم إرسال البيانات المسروقة إلى خادم لإعادة استخدامها أو بيعها ، ولا تدرك الضحية أن معلومات الدفع الخاصة بهم قد تعرضت للخطر.

بشكل عام ، يبدو أساسيًا. إنه بعيد عنه. استخدم أحد المتسللين 22 سطرًا من التعليمات البرمجية لتعديل البرامج النصية التي تعمل على موقع الخطوط الجوية البريطانية. سرق المهاجم 380،000 تفاصيل بطاقة ائتمان ، في مقابل أكثر من 13 مليون جنيه إسترليني في هذه العملية.

هنا تكمن الجاذبية. تشترك الهجمات الأخيرة البارزة على الخطوط الجوية البريطانية و TicketMaster UK و Newegg و Home Depot و Target في القاسم المشترك: formjacking.

من يقف وراء هجمات الاختطاف؟

إن تحديد مهاجم واحد عندما تقع العديد من مواقع الويب الفريدة ضحية لهجوم واحد (أو على الأقل ، أسلوب الهجوم) يكون صعبًا دائمًا على الباحثين الأمنيين. كما هو الحال مع موجات الجرائم الإلكترونية الأخيرة ، لا يوجد مرتكب واحد. بدلاً من ذلك ، تنبع غالبية أشكال Formjacking من مجموعات Magecart.

قررت الذهاب عن طريق أكشاك RSA اليوم أن تسأل كل بائع يستخدم Magecart في تسويقه. الإجابات حتى الآن على ما يبدو هي:

- هجوم كبير على منظمتي

- مؤسسة كبيرة من المجرمين من روسيا

- هجوم متطور للغاية أحتاج إليه المنتج X1 / ن

- ص ؟؟؟ ك؟؟؟ س؟؟ (ydklijnsma) 6 مارس 2019

ينبع الاسم من البرنامج الذي تستخدمه مجموعات القرصنة لحقن كود ضار في مواقع التجارة الإلكترونية الضعيفة. إنه يسبب بعض الارتباك ، وغالبًا ما ترى Magecart تستخدم ككيان واحد لوصف مجموعة القرصنة. في الواقع ، تهاجم العديد من مجموعات اختراق Magecart أهدافًا مختلفة ، باستخدام تقنيات مختلفة.

يوناتان كليجنسما ، باحث تهديد في RiskIQ ، يتتبع مجموعات Magecart المختلفة. في تقرير حديث نشر مع شركة معلومات المخاطر ، Flashpoint ، تفصل Klijnsma ست مجموعات مميزة باستخدام Magecart ، تعمل تحت نفس الاسم لتجنب الكشف.

ال داخل تقرير Magecart [PDF] يستكشف ما يجعل كل مجموعة من مجموعات Magecart الرائدة فريدة:

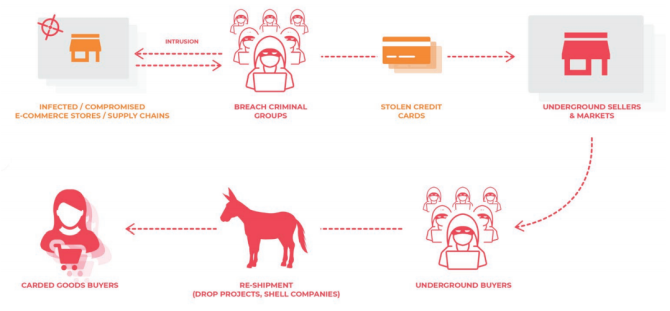

- المجموعة 1 و 2: مهاجمة مجموعة واسعة من الأهداف ، واستخدام الأدوات الآلية لاختراق المواقع وتخطيها ؛ استثمار البيانات المسروقة باستخدام مخطط إعادة شحن معقد.

- المجموعة 3: يعمل عدد كبير جدًا من الأهداف على تشغيل حاقن وكاشطة فريدة.

- المجموعة 4: واحدة من أكثر المجموعات تقدمًا ، تمتزج مع مواقع الضحايا باستخدام مجموعة من أدوات التعتيم.

- المجموعة 5: يستهدف موردي الطرف الثالث لخرق أهداف متعددة ، وصلات إلى هجوم Ticketmaster.

- المجموعة 6: الاستهداف الانتقائي لمواقع الويب والخدمات عالية القيمة ، بما في ذلك هجمات الخطوط الجوية البريطانية ونيوج.

كما ترى ، المجموعات غامضة وتستخدم تقنيات مختلفة. علاوة على ذلك ، تتنافس مجموعات Magecart لإنشاء منتج سرقة فعال. تختلف الأهداف ، حيث تهدف بعض المجموعات على وجه التحديد إلى عوائد عالية القيمة. لكن بالنسبة للجزء الأكبر ، فإنهم يسبحون في نفس المسبح. (هذه الست ليست مجموعات Magecart الوحيدة هناك.)

المجموعة المتقدمة 4

تحدد الورقة البحثية RiskIQ المجموعة 4 بأنها "متقدمة". ماذا يعني ذلك في سياق الاختطاف؟

تحاول المجموعة 4 الاندماج مع موقع الويب الذي تتسلل إليه. بدلاً من إنشاء حركة مرور ويب غير متوقعة إضافية قد يكتشفها مسؤول الشبكة أو باحث الأمان ، تحاول المجموعة 4 إنشاء حركة مرور "طبيعية". ويتم ذلك عن طريق تسجيل المجالات "محاكاة موفري الإعلانات ومقدمي التحليلات ونطاقات الضحية وأي شيء آخر" الذي يساعدهم على الاختباء في مرمى البصر.

بالإضافة إلى ذلك ، تقوم المجموعة 4 بتغيير مظهر الكاشفة بانتظام ، وكيف تظهر عناوين URL الخاصة بها ، وخوادم استخراج البيانات ، والمزيد. هناك المزيد.

تتحقق مقشدة اختراق النموذج من المجموعة 4 أولاً من عنوان URL للدفع الذي تعمل عليه. بعد ذلك ، على عكس جميع المجموعات الأخرى ، تستبدل الكاشطة من المجموعة 4 نموذج الدفع بأخرى خاصة بها ، وتقدم نموذج القشط مباشرة إلى العميل (اقرأ: الضحية). يؤدي استبدال النموذج "إلى توحيد البيانات لسحبها" ، مما يسهل إعادة استخدامها أو البيع عليها.

وتخلص ريسك آي كيو إلى أن "هذه الأساليب المتقدمة جنبًا إلى جنب مع البنية التحتية المعقدة تشير إلى تاريخ محتمل في النظام البيئي للبرامج المصرفية المصرفية... لكنهم قاموا بتحويل MO [Modus Operandi] نحو قشط البطاقات لأنها أسهل بكثير من الاحتيال المصرفي ".

كيف تجعل مجموعات Formjacking المال؟

معظم الوقت تباع أوراق الاعتماد المسروقة على الإنترنت إليك مقدار ما يمكن أن تكون هويتك له قيمة على الويب المظلممن غير المريح أن تفكر في نفسك كسلعة ، ولكن كل تفاصيلك الشخصية ، من الاسم والعنوان إلى تفاصيل الحساب المصرفي ، تستحق شيئًا للمجرمين عبر الإنترنت. كم أنت يستحق؟ اقرأ أكثر . هناك العديد من منتديات البطاقات الدولية والروسية مع قوائم طويلة من بطاقات الائتمان المسروقة والمعلومات المصرفية الأخرى. إنها ليست نوع الموقع غير المشروع والبذيء الذي قد تتخيله.

تقدم بعض مواقع التمشيط الأكثر شهرة نفسها كزي احترافي - اللغة الإنجليزية المثالية والنحو المثالي وخدمات العملاء ؛ كل ما تتوقعه من موقع تجارة إلكترونية شرعي.

كما تقوم مجموعات Magecart بإعادة بيع حزم Formjack إلى المجرمين الإلكترونيين الآخرين. عثر المحللون لـ Flashpoint على إعلانات لمجموعات أدوات مقشدة مخصصة للتشكيل على منتدى القرصنة الروسي. تتراوح أطقم الأدوات من حوالي 250 دولارًا إلى 5000 دولار اعتمادًا على التعقيد ، مع عرض البائعين نماذج تسعير فريدة.

على سبيل المثال ، كان أحد البائعين يعرض إصدارات الميزانية من الأدوات الاحترافية التي شهدت هجمات الاختراق البارزة.

توفر مجموعات Formjacking أيضًا الوصول إلى مواقع الويب المخترقة ، حيث تبدأ الأسعار من 0.50 دولارًا ، اعتمادًا على تصنيف موقع الويب والاستضافة وعوامل أخرى. اكتشف نفس محللي Flashpoint حوالي 3000 موقع خرق للبيع في نفس منتدى القرصنة.

علاوة على ذلك ، كان هناك "أكثر من اثني عشر بائعًا ومئات المشترين" يعملون في نفس المنتدى.

كيف يمكنك إيقاف هجوم Formjacking؟

تستخدم كاشطات Magecart Formjacking JavaScript لاستغلال نماذج الدفع للعملاء. عادةً ما يكون استخدام أداة حظر البرامج النصية المستندة إلى المستعرض كافية لإيقاف هجوم سرقة النماذج التي تسرق بياناتك.

- يجب على مستخدمي Chrome الخروج ScriptSafe

- يمكن لمستخدمي Firefox استخدامها نوسكريبت

- يمكن لمستخدمي Opera استخدام ScriptSafe

- يجب على مستخدمي Safari تسجيل المغادرة JSBlocker

بمجرد إضافة أحد ملحقات حظر النص البرمجي إلى متصفحك ، ستحصل على حماية أكبر بكثير من هجمات الاختراق. على الرغم من أنها ليست مثالية.

يقترح تقرير RiskIQ تجنب المواقع الصغيرة التي لا تتمتع بنفس مستوى الحماية مثل المواقع الرئيسية. تشير الهجمات على الخطوط الجوية البريطانية ، ونيويج ، وتكرت ماستر إلى أن النصيحة ليست سليمة تمامًا. لا تخفضه بالرغم من ذلك. من المرجح أن يستضيف موقع التجارة الإلكترونية الخاص بالأمي والبوب برنامج Magecart Formjacking.

التخفيف الآخر هو Malwarebytes Premium. يقدم Malwarebytes Premium فحصًا للنظام في الوقت الفعلي وحماية داخل المتصفح. الإصدار المميز يحمي ضد هذا النوع من الهجمات بدقة. هل أنت غير متأكد من الترقية؟ هنا خمسة أسباب ممتازة للترقية إلى Malwarebytes Premium 5 أسباب للترقية إلى Malwarebytes Premium: نعم ، إنه يستحق ذلكفي حين أن الإصدار المجاني من Malwarebytes رائع ، فإن الإصدار المتميز يحتوي على مجموعة من الميزات المفيدة والجديرة بالاهتمام. اقرأ أكثر !

جافين هو كاتب أول في MUO. وهو أيضًا محرر ومدير تحسين محركات البحث لموقع شقيق MakeUseOf الذي يركز على التشفير ، Blocks Decoded. حصل على درجة البكالوريوس (مع مرتبة الشرف) في الكتابة المعاصرة مع ممارسات الفن الرقمي المنهوبة من تلال ديفون ، بالإضافة إلى أكثر من عقد من الخبرة في الكتابة المهنية. يتمتع بكميات وفيرة من الشاي.