الإعلانات

أخبار وهمية. هذا المصطلح المحملة يشكل الشهور الأولى من عام 2017. ستكون سمة بارزة في السنوات الأربع المقبلة. وعلى الرغم من الخطر في الترويج لمثل هذا الخط ، إلا أنه أصبح ميزة شائعة جدًا في تناولنا للأخبار اليومية.

الأخبار المزيفة ليست مجرد نشر حقيقة بديلة. تخدم المواقع التي تقدم أخبارًا مزيفة أمرًا أكثر خطورة على الفور (اعتمادًا على من تسأل): البرامج الضارة.

هل المخاطرة التي تطرحها بائعي الأخبار المزيفة حقيقية؟ أم أن الخطر حقيقي فقط مثل الأخبار المزيفة؟

لماذا هناك مشكلة؟

البرامج الضارة موجودة دائمًا في الأخبار. على وجه التحديد، أصبح رانسومواري الطاعون عليها كل واحد: المستخدمين المنزليين ، والأعمال التجارية ، والجمعيات الخيرية ، والمؤسسات الحكومية ، والمستشفيات ، سمها ما شئت و من المحتمل أنهم دفعوا فدية لا تدفع - كيفية التغلب على الفدية!فقط تخيل لو ظهر أحدهم على عتبة بابك وقال: "مهلا ، هناك فئران في منزلك لم تكن تعرفها. أعطنا 100 دولار وسنتخلص منها. "هذا هو Ransomware ... اقرأ أكثر .

في الوقت نفسه ، أصبحت الوسائط الرئيسية (MSM) نقطة محورية لخيبة الأمل. عادة ما يرتبط إدراك الرجال الذين يمارسون الجنس مع الرجال بوجهة نظر سياسية ، ويمكن للأفراد ذوي الثقة تحمل نفقات منشورات محددة. تُستخدم علامة "الأخبار المزيفة" لفك شطب الكتابة التي لا تتوافق مع رؤية معينة للعالم. تضخمت بسنوات من عدم الثقة والاعتقاد بأن منافذ MSM هي مجرد أدوات دعائية ، يلجأ الناس إلى مصادر بديلة للجرعة اليومية من الأخبار. يجب أن أضيف أن هذا لا يقتصر على دولة واحدة أو الجنس أو العمر أو حتى بلد واحد.

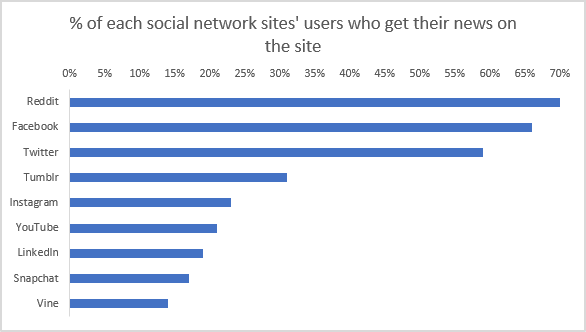

يناير 2016 دراسة من قبل مركز بيو للأبحاث وجد أن 62 بالمائة من البالغين في الولايات المتحدة يحصلون على أخبارهم عبر وسائل التواصل الاجتماعي ، مع 18 بالمائة يفعلون ذلك كثيرًا. موقع التواصل الاجتماعي يحدث فرقًا أيضًا.

شهدت ردود الفعل ضد المصادر الإخبارية التقليدية تحولا زلزاليا في المكان الذي نتلقى فيه أخبارنا بالضبط. كان التحول فرصة رائعة لمزودي البرمجيات الخبيثة.

الأخبار معدية

لقد رأينا زيادة في البرامج الضارة موزعة عبر شبكات التواصل الاجتماعي تحت ستار مقال إخباري. تأتي العدوى من مجموعة من المصادر أيضًا.

إن محاربة الأخبار المزيفة يشبه مكافحة البرامج الضارة. تحديد ومنع / إزالة وزيادة الوعي #FakeNews

- زهير إسماعيل (@ ZaheerIsmail) 7 فبراير 2017

على سبيل المثال ، في نوفمبر 2016 ، ارتفعت معدلات الإصابات ل Ransomware Locky سيئة السمعة تهديد الأمان الجديد لعام 2016: JavaScript RansomwareLocky ransomware تثير قلق الباحثين في مجال الأمن ، ولكن منذ اختفائه القصير والعودة كتهديد جافا سكريبت ransomware عبر النظام الأساسي ، تغيرت الأمور. ولكن ماذا يمكنك أن تفعل لهزيمة Locky Ransomware؟ اقرأ أكثر أثناء حملة تركز على Facebook باستخدام تقنية جديدة لتضمين الأكواد الخبيثة. عثر المهاجمون على طريقة لتضمين تعليمة برمجية ضارة في ملف صورة. بمجرد تحميل ملف الصورة على Facebook ، تتم مشاركته بين الآلاف من المستخدمين. يفرض الرمز المدمج على جهاز الكمبيوتر الخاص بالمستخدم النهائي تنزيل الملف ، ويصيب تلقائيًا بمجرد النقر فوقه نقرًا مزدوجًا. خبراء البحوث الأمنية نقطة تفتيش اكتشف متجه الهجوم جعل الشبكات الاجتماعية الكبرى مثل Facebook و LinkedIn عرضة للخطر - ومع ذلك ، فقد تم إصلاح المتجه منذ ذلك الحين.

مثال آخر ينطوي على اختفاء رحلات الخطوط الجوية الماليزية MH370 ، و MH17. هذه الأحداث المروعة استفادت منها Naikon ، مجموعة القرصنة الآسيوية سيئة السمعة. ال مجموعة تستخدم الرمح المستهدفة التصيد تقنيات الخداع الجديدة التي يجب أن تكون على دراية بها:يعد التصيد والتلطيخ متغيرات تصيد جديدة خطيرة. ما الذي يجب أن تبحث عنه؟ كيف ستعرف محاولة تصيد أو تلطيخ عند وصولها؟ وهل من المحتمل أن تكون هدفًا؟ اقرأ أكثر رسائل البريد الإلكتروني بعنوان الأخبار العاجلة أو المعلومات الجديدة المتعلقة بكلتا الحالتين. تحتوي رسائل البريد الإلكتروني على مرفقات محملة بحمولات ضارة ، أو موجهة إلى مرفق فيديو يقوم بتثبيت الوصول عن بعد Trojan (RAT).

[Facebook malware] الماليزية # MH17 تحطمت الخطوط الجوية مع 289 راكبًا [فيديو]! http://t.co/lS8KA1tCp8#anonymouspic.twitter.com/4zQpuFB1bg

- أخبار CYBERWARFARE (Cyberwarzonecom) 4 أغسطس 2014

اللعب على مخاوفنا

عادة ما تلعب المقالات الإخبارية المزيفة المصابة على مخاوف المواطنين ، مثلك وأنا. لكن هذا ليس هو الحال دائمًا. فكر في تسرب يحتوي على صور جديدة تمامًا لهاتف ذكي قادم ، أو ثرثرة رائعة تتعلق بشخصية شهيرة أخرى. يمكن لكل منهما إرسال عشرات المستخدمين الذين يبحثون عن أحدث التفاصيل حول القصة العاجلة. يمثل هذا فرصة ممتازة لمشغلي البرامج الضارة الذين يمكنهم التحرك بسرعة. تحرك بسرعة ، ويمكن التقاط حركة مرور كافية قبل رنين أجراس الإنذار.

يمكن التقاط حركة المرور باستخدام نسخة دقيقة من الأخبار الأكثر شعبية. عرض معلومات دقيقة يضفي مصداقية على الموقع ، حتى لو كان عنوان URL supertopkekbanternewzlels.kp. سيتم استهلاك الأخبار التي تتميز بآراء الاستقطاب أو التنديد بسهولة كما سيتم مشاركتها على نطاق واسع. وبالتالي ، يمكن لمقال إخباري مزيف أن ينتشر في جميع أنحاء العالم قبل أن تبدأ الحقيقة في سروالها. أو في هذه الحالة ، يمكن للعدوى أن تدعي الآلاف من الضحايا قبل إغلاق الموقع ، أو حتى إصدار تحذير.

يشرح جيمس سكوت ، زميل أقدم في معهد تكنولوجيا البنية التحتية الحرجة:

خصوم Cyber يُصممون تصيّد الرمح وسوء التصرف من أجل تحفيز الإنترنت غير الكفء يحتاج المستخدمون إلى إشباع "النقر" على كل شيء وأي شيء يستعجل لحظاتهم انتباه. تتراوح السحر في التعقيد ، من رسائل البريد الإلكتروني المخصصة للتصيد الرمح والدقيقة والتي لا تحتاج إلى أخطاء والتي تعزز ملف تعريف LinkedIn على الهدف ، إلى البريد العشوائي المليء بالخطأ ؛ ومع ذلك ، فإن التركيز في كل حملة للهندسة الاجتماعية هو إغراء السكان الديموغرافية المستهدفة للمستخدمين لمشاركة المعلومات ، وفتح رسالة بريد إلكتروني ، لتنزيل مرفق ، وزيارة موقع لري المياه ، إلخ

كل ما يتطلبه الأمر هو مستخدم واحد غير مدرك ، والنقر الأعمى ، للتسبب في ضرر كبير.

أخبار وهمية في الواقع وهمية في بعض الأحيان

على نحو مسلية (أو لا أعتقد ،) قصة إخبارية مزيفة تبدو حقيقية للغاية ، وقائعية للغاية ، بحيث تقوم وسائل الإعلام الرئيسية باستلامها والإبلاغ عنها.

FakeNews ليست في الواقع كلمة واحدة ، بل هي مزيج من الكلمتين "وهمية" و "الأخبار" ، لأن شيئًا ما مؤهلاً يجب أن يكون مزيفًا وأخبارًا. pic.twitter.com/3k5IITkkHj

- MalwareTech (MalwareTechBlog) 6 فبراير 2017

واشنطن بوست ركض في البداية قصة إعلان أنه تم العثور على رمز ضار يرتبط ارتباطًا وثيقًا بعملية القرصنة الروسية سيئة السمعة Grizzly Steppe "داخل نظام الأداة المساعدة فيرمونت تم اختراق شبكة الطاقة في أوكرانيا: هل يمكن أن يحدث هنا؟أظهر هجوم إلكتروني تم إجراؤه مؤخرًا على شبكة كهرباء أوكرانية أن مخاوفنا كانت قائمة على أسس جيدة - يمكن للمتسللين استهداف البنية التحتية الحيوية ، مثل شبكات الطاقة. وهناك القليل الذي يمكننا القيام به حيال ذلك. اقرأ أكثر ". من المفهوم أن هذا الأمر أثار مخاوف أمنية هائلة في وقت حساس بالنسبة لشئون الأمن الداخلي.

كان هذا بسرعة تليها القصة الثانية المشي مرة أخرى على مزاعم التدخل الروسي. بحلول الوقت الذي كان يتم فيه نشر إصدار ثالث من القصة: ربما تكون حركة الإنترنت التي رفعت العلم الأحمر المفترض غير ضارة. وقال مايك كاناريك مدير الاتصالات في شركة بيرلينجتون إليكتريك:

من المؤسف أن يقوم مسؤول أو مسؤول بمشاركة معلومات غير دقيقة بشكل غير صحيح مع منفذ إعلامي واحد ، مما يؤدي إلى تقارير غير دقيقة متعددة في جميع أنحاء البلاد.

لكن ذلك لم يكن قبل أن يذكي حاكم فيرمونت بيتر شوملين نيران الغضب من خلال التعليق على أنه "يجب أن يكون كل من فيرمونت وكل الأمريكيين على حد سواء منزعج وغاضب من أن أحد زعماء البلطجية في العالم ، فلاديمير بوتين ، يحاول اختراق شبكتنا الكهربائية ، التي نعتمد عليها دعم جودة حياتنا واقتصادنا وسلامتنا ". لم يكن هذا خطأ فحسب ، بل أظهر المشكلة الصارخة بمعلومات مضللة ، حتى بين القمة مسئولي الولاية.

تجنب الالتهابات أخبار وهمية

عندما نتلقى أخبارنا عبر وسائل التواصل الاجتماعي ، يكون من الأسهل بكثير على المهاجمين دمج مواقعهم الإلكترونية وروابطهم في شيء سننقر عليه بسعادة. يستغل موفرو البرمجيات الخبيثة حاجتنا إلى أن نكون محدّثين بالأخبار العاجلة ، ولعبنا على شعور زائف بالحاجة الملحة الناجمة عن الغمر التكنولوجي.

ليس عليك أن تصبح إحصائية. فيما يلي بعض الطرق لتجنب الأخبار المزيفة كيف تتجنب بسرعة الأخبار المزيفة خلال الأزمة الجاريةفي المرة القادمة هناك أزمة ، لا تسقط لأي ضجيج. قطع طريق الحيل الاجتماعية والأكاذيب للعثور على الحقيقة مع هذه النصائح. اقرأ أكثر وعدوى محتملة:

- اختر مصادرك - لا تنقر فوق كل شيء ينشره أصدقاؤك على وسائل التواصل الاجتماعي. تحقق من سمعة المواقع التي يقومون بنشرها.

- انتظر قليلا - ستظل الأخبار هي الأخبار في غضون عشر دقائق ، ولكن سيكون لدى أحد المتاجر الكبرى تغطية أكثر تفصيلاً.

- الاعتبار - كيف يمكن لمدونة ثرثرة لشخص واحد تضم 15 متابعًا أن تتصدر عناوين الأخبار الرئيسية؟ الإجابة: لا يمكنهم ذلك.

- النظر في بعض أكثر - العمل بالخارج من مصدر أخبار موثوق به رئيسي. ابدأ بـ New York Times أو WSJ ، ثم ابحث عن مصادر أخرى. نقطة انطلاق جيدة هي AllSides.com.

هناك أيضًا ثلاث امتدادات من Chrome محاولة لخفض الأخبار المزيفة من حياتك تجنب الأخبار المزيفة والتحقق من الحقيقة باستخدام هذه المواقع والتطبيقات الخمسةهناك الكثير من الأكاذيب التي تطفو على شبكة الإنترنت. من الإضافات التي تشير إلى منافذ الأخبار المزيفة الشهيرة والمواقع الإلكترونية التي تخدع الخدع والأساطير ، إليك الموارد الخمسة التي تحتاجها. اقرأ أكثر :

- FiB: توقف عن العيش كذبة - تم إنشاؤه خلال hackathon لمدة 36 ساعة ، هذا التمديد يحرث من خلال تغذية الفيسبوك الخاص بك في الوقت الحقيقي فيسبوك يبدأ في تصفية الأخبار المزيفة في ألمانيايوسع Facebook جهوده لتصفية الأخبار المزيفة. بعد إطلاق أدوات تم تصميمها مسبقًا لمواجهة الروايات المزيفة في الولايات المتحدة ، بدأت الشبكة الاجتماعية تطلق الآن مجموعة مماثلة من الأدوات في ألمانيا. اقرأ أكثر ، التحقق من الروابط والمشاركات. يتحقق أيضا من الصور.

- س. الكاشف - يعمل بشكل مشابه لـ FiB ولكنه يغطي Facebook و Twitter ومواقع الأخبار الأخرى. أسرع قليلاً من FiB ، ولكن لا يوجد التحقق من الصورة.

- التحقق من تحيز وسائل الإعلام الرسمية - لا يقوم تحيز الوسائط بمسح ضوئي عبر تدفقات الوسائط الاجتماعية الخاصة بك ، ولكنه يساعد عندما تهبط على مصدر للأخبار عن سوء السمعة.

الضحايا مستعدون للتفاعل مع الكل الأخبار ، وليس مجرد وهمية. في هذا ، نحن جميعًا ضحية محتملة ، كما تصبح الأخبار الحقيقية أداة تسليح لتوزيع البرامج الضارة 7 أنواع من فيروسات الكمبيوتر التي يجب الانتباه إليها وماذا يفعلونيمكن لأنواع كثيرة من فيروسات الكمبيوتر سرقة بياناتك أو إتلافها. فيما يلي بعض الفيروسات الأكثر شيوعًا وما تقوم به. اقرأ أكثر .

هل تثق في وسائل الإعلام الرئيسية؟ أم أن وسائل التواصل الاجتماعي هي الأخبار المناسبة لك؟ اسمحوا لنا أن نعرف أفكارك على الأخبار المزيفة والبرامج الضارة أدناه!

صورة الائتمان: panuwat phimpha عبر Shutterstock.com

غافن هو كاتب أول في MUO. وهو أيضًا رئيس التحرير ومدير SEO لموقع أخته التي تعمل على تشفير ميزة MakeUseOf ، Block Decoded. لديه كتاب معاصر على درجة البكالوريوس (مع مرتبة الشرف) مع ممارسات الفن الرقمي التي نهبتها من تلال ديفون ، بالإضافة إلى أكثر من عقد من الخبرة المهنية في الكتابة. انه يستمتع كميات وفيرة من الشاي.