الإعلانات

إذا كنت من مستخدمي Mac وتنظر باحتقار لمستخدمي Windows "المعرضين للفيروسات" ، فقد يكون الوقت قد حان للتحقق من نفسك. أحد أسوأ المفاهيم الخاطئة اليوم هو ذلك مستخدمو Mac ليسوا عرضة للبرامج الضارة 4 مفاهيم أمنية خاطئة يجب أن تدركها اليومهناك الكثير من المعلومات المضللة المتعلقة بالبرامج الضارة والأمان عبر الإنترنت ، وقد يكون اتباع هذه الخرافات أمرًا خطيرًا. إذا كنت قد أخذت أي شيء على أنه حقيقة ، فقد حان الوقت لتوضيح الحقائق! اقرأ أكثر ، وإذا تركت حذرك ، فقد تصاب بشيء خطير حقًا.

تذكر عندما أصابت برامج الفدية مستخدمي Mac مستخدم Mac لديه برامج الفدية؟ كيفية إزالة تهديد "البرامج الضارة" بسهولةلم تؤثر FBI Ransomware على مستخدمي Windows فقط ؛ تم خداع مالكي أجهزة Mac لدفع الثمن. ومع ذلك ، من المفارقات أن إصدار OSX لم يكن برنامجًا ضارًا حقًا ، ولكنه مجرد نافذة منبثقة للمتصفح يمكن إزالتها بسهولة. اقرأ أكثر في عام 2015؟ حسنًا ، الأمور أسوأ الآن مع المدبلج حديثًا OSX / Dok البرامج الضارة. هذا الشيء قوي للغاية بحيث يمكنه السيطرة الكاملة على جهازك دون أن تدرك ذلك. إليك كل ما تحتاج لمعرفته حول ماهيته وكيفية إزالته وخطوات منعه.

كيف تعمل البرامج الضارة OSX / Dok

يصل OSX / Dok كمرفق بريد إلكتروني في شكل ملف ZIP (يسمى Dokument.zip). إذا قمت بتنزيل الملف المذكور وحاولت فتحه ، فسيقوم البرنامج الضار بإلقاء رسالة خطأ مزيفة مفادها أن "الحزمة تالفة" أثناء نسخ نفسه في نفس الوقت إلى المجلد / Users / Shared مع مطالبة إذن التثبيت من ملف مطور.

سيستمر في استبدال عنصر تسجيل الدخول "AppStore" الخاص بنظامك بنفسه ، مما يجعله يعمل على تشغيل البرامج الضارة في كل مرة يتم فيها إعادة تشغيل نظامك. بعد ذلك ، سيُعلمك أنه تم العثور على مشكلة أمنية وأن التحديث مطلوب ، ولكن قبل أن تتمكن من التحديث ، يجب عليك إدخال كلمة مرور المسؤول الخاصة بك.

تحديث: المتغيرات الجديدة من #ماك# سوسدوك# البرامج الضارة تم العثور. احصل على مزيد من المعلومات: https://t.co/ZKZ4xPyote#CyberCrimeTuesdaypic.twitter.com/AwwV1mYU4S

- برنامج Check Point (CheckPointSW) 9 مايو 2017

بعد إدخال كلمة المرور الخاصة بك ، تكتسب البرامج الضارة حقوقًا إدارية في نظامك (أي التحكم الكامل). باستخدام هذه القوة المكتشفة حديثًا ، فإنه يغير إعدادات الشبكة بطريقتين: يتم توجيه كل حركة المرور من خلال خادم وكيل ويمكن اعتراض كل حركة المرور. يسمح هذا للبرامج الضارة بانتحال صفة أي موقع ويب باستخدام شهادات أمان مزيفة.

لمزيد من التفاصيل ، انظر تحقيق Check Point في OSX / Dok. تستخدم البرامج الضارة أساليب التعتيم لتجنب الكشف عن طريق برامج مكافحة الفيروسات ، بحيث يمكن أن تصاب بالعدوى دون أن تدرك ذلك.

OSX / Dok مهم لسببين. أولاً ، يعد احتمال حدوث ضرر به من أكثر الأمور رعباً التي رأيناها على أجهزة Mac على الإطلاق. ثانيًا ، كشف النقاب عن ضعف في نظام Apple لشهادات المطورين الموقعة ، مما جعلها أقل جدارة بالثقة. وثالثًا ، إنه أول هجوم ببرامج ضارة واسعة النطاق لأجهزة Mac فقط.

حتى كتابة هذه السطور ، كانت شركة آبل قد ألغت شهادة المطور المزيفة في الأول من مايو ، ولكن البرمجيات الخبيثة ماكرة استأنف منشئو المحتوى العمل على الفور تقريبًا بموجب معرف مطور جديد ، والذي تم إبطاله أيضًا بعد بضعة أيام. ومع ذلك ، لا يزال بإمكانك تثبيت البرامج من مطورين مجهولين كيفية فتح تطبيقات Mac من مطورين مجهولينإذا كنت جديدًا في بيئة Mac وقمت بتنزيل تطبيق تابع لجهة خارجية لا يبدو أنه يمكنك تشغيله ، فإليك الحل السريع الذي تبحث عنه. اقرأ أكثر ، لذلك لا تزال هذه البرامج الضارة تمثل مشكلة.

3 خطوات لإزالة البرامج الضارة OSX / Dok

إذا كان كل ما سبق مألوفًا وكنت تدرك الآن أن نظامك قد أصيب بفيروس OSX / Dok ، فالخبر السار هو أنه يمكنك إزالته الآن. قبل المضي قدمًا في الخطوات التالية ، تأكد من إنهاء (أو فرض إنهاء) جميع التطبيقات المفتوحة ، وخاصة Safari.

1. قم بإزالة الخادم الوكيل

- افتح تفضيلات النظام (أسهل طريقة هي استخدام Spotlight ابحث بشكل أكثر كفاءة في نظام التشغيل Mac OS X من خلال أفضل نصائح Spotlight الخاصة بنالطالما كانت Spotlight ميزة قاتلة لنظام التشغيل Mac لسنوات ، حيث كان كوبرتينو يدرس ريدموند بانتظام في فن البحث على سطح المكتب. فيما يلي بعض النصائح لمساعدتك في العثور على المزيد على جهاز Mac الخاص بك. اقرأ أكثر ).

- انقر شبكة الاتصال.

- على اليسار ، حدد اتصال الإنترنت الحالي الخاص بك ، ثم انقر فوق متقدم… زر في أسفل اليمين.

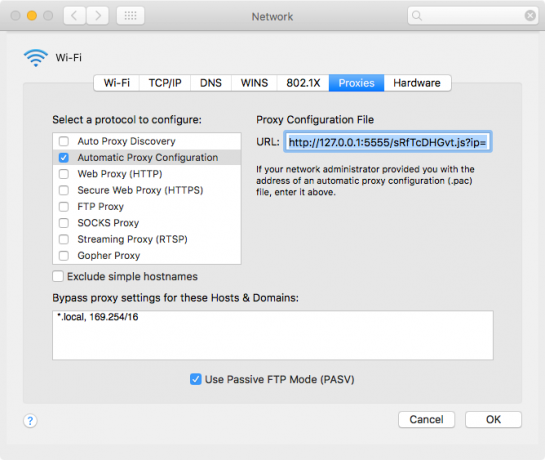

- انقر على الوكلاء التبويب.

- على اليسار ، حدد ملف التكوين التلقائي للوكيل بروتوكول. على اليمين ، ضمن ملف تكوين الوكيل ، احذف عنوان URL (الذي يجب أن يبدأ بـ http://127.0.0.1:5555… إذا كنت مصابًا.)

2. قم بإزالة LaunchAgents

- أولا ، تأكد من أنك تمكين الملفات والمجلدات المخفية إخفاء والعثور على أي ملف على نظام التشغيل Mac OS Xلا توجد طريقة مباشرة لإخفاء الملفات المخفية أو الكشف عنها بسرعة على نظام التشغيل Mac OS X كما هو الحال في Windows - ولكن هذا ممكن. اقرأ أكثر .

- افتح مكتشف.

- انتقل إلى ماكنتوش HD.

- تجد المستخدمون.

- انتقل إلى اسم المستخدم الخاص بك.

- اذهب إلى مكتبة (هذا مجلد مخفي).

- انتقل إلى LaunchAgents.

- احذف الملف المسمى com.apple. Safari.proxy.plist.

- احذف الملف المسمى com.apple. Safari.pac.plist.

3. قم بإزالة شهادة المطور المزيفة

- افتح ال الوصول إلى سلسلة المفاتيح تطبيق المرافق (أسهل طريقة هي استخدام Spotlight ابحث بشكل أكثر كفاءة في نظام التشغيل Mac OS X من خلال أفضل نصائح Spotlight الخاصة بنالطالما كانت Spotlight ميزة قاتلة لنظام التشغيل Mac لسنوات ، حيث كان كوبرتينو يدرس ريدموند بانتظام في فن البحث على سطح المكتب. فيما يلي بعض النصائح لمساعدتك في العثور على المزيد على جهاز Mac الخاص بك. اقرأ أكثر ).

- على اليسار ، ضمن الفئة ، حدد الشهادات.

- على اليمين ، ابحث عن خادم COMODO RSA الآمن CA 2. انقر بزر الماوس الأيمن فوقه واختر حذف.

- قم بالتأكيد عن طريق النقر فوق حذف.

نصائح لمنع البرامج الضارة على جهاز Mac

الشيء الجيد في OSX / Dok (والبرامج الضارة الأخرى مثلها) هو أنك علبة احمِ نفسك منه بفاعلية 100٪. نظرًا لأنه يصل عبر بريد إلكتروني للتصيد الاحتيالي ، كل ما عليك فعله هو تعلم كيفية اكتشاف رسائل البريد الإلكتروني المخادعة كيف تكتشف رسالة بريد إلكتروني مخادعةاصطياد رسائل البريد الإلكتروني المخادعة أمر صعب! يتظاهر المحتالون على أنهم PayPal أو Amazon ، في محاولة لسرقة كلمة المرور ومعلومات بطاقة الائتمان الخاصة بك ، فإن خداعهم يكاد يكون مثاليًا. نوضح لك كيفية اكتشاف الاحتيال. اقرأ أكثر حتى لا تقع في حبهم مرة أخرى أبدًا.

من شأنه أيضا أن يساعد تعلم كيفية اكتشاف مرفقات البريد الإلكتروني الخطيرة كيفية اكتشاف مرفقات البريد الإلكتروني غير الآمنة: 6 علامات حمراءيجب أن تكون قراءة البريد الإلكتروني آمنة ، لكن المرفقات يمكن أن تكون ضارة. ابحث عن هذه العلامات الحمراء لاكتشاف مرفقات البريد الإلكتروني غير الآمنة. اقرأ أكثر . القاعدة العامة هي أنه يجب عليك ذلك أبدا قم بتنزيل مرفقات البريد الإلكتروني إلا إذا كنت تتوقع إحداها قبل يصل البريد الإلكتروني. لا يعني مجرد ورود رسالة بريد إلكتروني من جهة اتصال معروفة أنها آمنة - ربما تم اختراق حساب بريدهم الإلكتروني 7 نصائح مهمة لأمان البريد الإلكتروني يجب أن تعرفهاأمن الإنترنت موضوع نعلم جميعًا أنه مهم ، لكنه غالبًا ما يكون في أعماق عقولنا ، نخدع أنفسنا بالاعتقاد بأنه "لن يحدث لي". سواء... اقرأ أكثر !

تتضمن نصائح الأمان المهمة الأخرى لمستخدمي Mac ما يلي:

- معرفة الطرق المختلفة التي يمكن أن تصيب بها البرامج الضارة نظامك 5 طرق سهلة لإصابة جهاز Mac بالبرامج الضارةيمكن أن تؤثر البرامج الضارة بالتأكيد على أجهزة Mac! تجنب ارتكاب هذه الأخطاء وإلا فسوف ينتهي بك الأمر بإصابة جهاز Mac الخاص بك. اقرأ أكثر .

- تثبيت تطبيق مجاني ولكن فعال لمكافحة الفيروسات 9 خيارات لمكافحة الفيروسات من Apple Mac يجب أن تفكر فيها اليومالآن ، يجب أن تعلم أن أجهزة Mac تحتاج إلى برنامج مكافحة فيروسات ، ولكن أي واحد يجب أن تختار؟ ستساعدك مجموعات الأمان التسعة هذه على البقاء خاليًا من الفيروسات وأحصنة طروادة وجميع أنواع البرامج الضارة الأخرى. اقرأ أكثر .

- التأكد من تحديث نظامك وتطبيقاتك دليل كامل لتحديث برامج جهاز Mac الخاص بكلا يوجد حجم واحد يناسب جميع حلول الصيانة ، لذلك من المفيد فهم كيفية عمل تحديثات جهاز Mac الخاص بك وبرامجه. اقرأ أكثر .

- الالتزام بمبادئ الفطرة السليمة لتجنب البرامج الضارة غيّر عاداتك السيئة وستصبح بياناتك أكثر أمانًا اقرأ أكثر .

هل كانت هذه دعوة للاستيقاظ بالنسبة لك؟ ما الخطوات التي تتخذها للتأكد من أنك لا تلتقط برامج ضارة على Mac؟ اسمحوا لنا أن نعرف في التعليقات أدناه!

رصيد الصورة: guteksk7 عبر Shutterstock.com

جويل لي حاصل على بكالوريوس العلوم. في علوم الكمبيوتر وأكثر من ست سنوات من الخبرة المهنية في الكتابة. وهو رئيس تحرير MakeUseOf.