الإعلانات

يعد SSH طريقة رائعة للوصول عن بُعد إلى جهاز الكمبيوتر الخاص بك. على غرار FTP ، يمكنك الاتصال عبر SSH FTP ما هو SSH وكيف يختلف عن FTP [شرح التكنولوجيا] اقرأ أكثر للحصول على وصول آمن إلى خادم الملفات المفضل لديك عميل FTP نقل ملفات FTP الرئيسية على جميع مواقعك باستخدام FileZillaكان عدد كبير من عملاء FTP القدامى يعانون من مشاكل عندما يتعلق الأمر بعمليات نقل الملفات الكبيرة. واجهت التطبيقات المهلات المعتادة التي تتوقعها عندما يجلس الكمبيوتر هناك لمدة 15 إلى ... اقرأ أكثر أو الوصول بسرعة إلى الملفات البعيدة أو حتى تركيب قرص الشبكة على جهاز الكمبيوتر الخاص بك. ولكن هناك ما هو أكثر من SSH من الوصول إلى الملفات عن بُعد. تسجيل الدخول عبر SSH في Terminal (أو باستخدام PuTTY على Windows) يتيح لك الوصول عن بُعد إلى shell (بعد كل شيء ، SSH اختصار لـ Secure SHell). إنها الطريقة التي أدير بها خادم الوسائط الخاص بي من مسافة بعيدة.

يعد SSH طريقة رائعة للوصول عن بُعد إلى جهاز الكمبيوتر الخاص بك. على غرار FTP ، يمكنك الاتصال عبر SSH FTP ما هو SSH وكيف يختلف عن FTP [شرح التكنولوجيا] اقرأ أكثر للحصول على وصول آمن إلى خادم الملفات المفضل لديك عميل FTP نقل ملفات FTP الرئيسية على جميع مواقعك باستخدام FileZillaكان عدد كبير من عملاء FTP القدامى يعانون من مشاكل عندما يتعلق الأمر بعمليات نقل الملفات الكبيرة. واجهت التطبيقات المهلات المعتادة التي تتوقعها عندما يجلس الكمبيوتر هناك لمدة 15 إلى ... اقرأ أكثر أو الوصول بسرعة إلى الملفات البعيدة أو حتى تركيب قرص الشبكة على جهاز الكمبيوتر الخاص بك. ولكن هناك ما هو أكثر من SSH من الوصول إلى الملفات عن بُعد. تسجيل الدخول عبر SSH في Terminal (أو باستخدام PuTTY على Windows) يتيح لك الوصول عن بُعد إلى shell (بعد كل شيء ، SSH اختصار لـ Secure SHell). إنها الطريقة التي أدير بها خادم الوسائط الخاص بي من مسافة بعيدة.

عندما انت افتح المنافذ ما هو ميناء الشحن وكيف يمكن أن يساعدني؟ [MakeUseOf يوضح]هل تبكي قليلاً في الداخل عندما يخبرك أحدهم بوجود مشكلة في إعادة توجيه المنفذ ولهذا السبب لن يعمل تطبيقك الجديد اللامع؟ لن يسمح لك Xbox بلعب الألعاب ، وتنزيلات التورنت الخاصة بك ترفض ... اقرأ أكثر على جهاز التوجيه الخاص بك (المنفذ 22 على وجه الدقة) لا يمكنك فقط الوصول إلى خادم SSH الخاص بك من داخل شبكتك المحلية ، ولكن من أي مكان في العالم.

ومع ذلك ، لا تريد المخاطرة باستخدام كلمة مرور ضعيفة للمصادقة. إذا تمكن أي شخص من الوصول إلى جهاز الكمبيوتر الخاص بك عبر SSH ، فسيحصل على وصول كامل إلى shell. فقط لأكون واضحًا ، هذا ليس شيئًا نريده. لحسن الحظ ، من السهل جدًا إعداد خادم SSH العالمي بطريقة آمنة جدًا باستخدام المصادقة القائمة على المفتاح وتعطيل مصادقة كلمة المرور على الخادم تمامًا.

هل هذا لي؟

من المغري أن تتراخى مع الأمان الشخصي. إذا كنت تستخدم الخادم للوسائل الخاصة ، فقد تعتقد أن الأشخاص ببساطة لا يعرفون شيئًا عن خادمك وبالتالي لن يحاولوا اختراقه - الأمن من خلال الغموض. سيكون ذلك جدا افتراض خاطئ. نظرًا لأن (معظم) حركة مرور SSH تنتقل على المنفذ 22 ، يتحقق المهاجمون بشكل روتيني من رؤية المنفذ 22 على عناوين IP العشوائية ، متبوعًا بهجوم القوة الغاشمة. هذه إحدى الطرق التي يتم بها استخدام شبكات البوت نت في هجمات DDOS ما هو هجوم DDoS؟ [MakeUseOf يوضح]يُطلق مصطلح DDoS صافرات عندما يرفع النشاط الإلكتروني رأسه بشكل جماعي. يتصدر هذا النوع من الهجمات عناوين الصحف الدولية لأسباب متعددة. غالبًا ما تكون المشكلات التي تحفز هجمات DDoS مثيرة للجدل أو بدرجة عالية ... اقرأ أكثر .

لجعل قصة طويلة قصيرة: إذا قمت ببث خادم SSH الخاص بك عبر الإنترنت (أي منفذ إعادة التوجيه 22) ، فعندئذ نعم ، هذا مناسب لك.

فكرة عمليات تسجيل الدخول عبر SSH القائمة على المفتاح

تعتمد عمليات تسجيل الدخول عبر SSH القائمة على المفتاح على فكرة تشفير المفتاح العام. قد يستغرق الأمر وقتًا طويلاً لشرح التعقيدات ، لكننا سنحاول رسم صورة بسيطة لما يجري وراء الكواليس.

في العملية أدناه ، يقوم جهاز الكمبيوتر العميل الخاص بك بإنشاء مفتاحين: مفتاح عام ومفتاح خاص. الفكرة العامة هي أنه يمكنك تشفير البيانات باستخدام المفتاح العام ، ولكن فقط فك تشفيرها باستخدام المفتاح الخاص. سنضع المفتاح العام على الخادم ونطلب منه تشفير جميع الاتصالات الصادرة معه. يعمل هذا على التأكد من أن العملاء الذين لديهم المفتاح الخاص هم فقط من يمكنهم فك تشفير البيانات وقراءتها.

1. قم بتثبيت OpenSSH

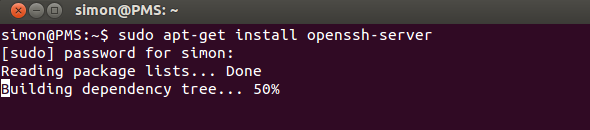

أولاً ، سنقوم بإعداد خادم SSH باستخدام OpenSSH. إذا كان لديك بالفعل خادم SSH قيد التشغيل وتريد فقط معرفة كيفية إعداد المصادقة القائمة على المفتاح ، فيمكنك تخطي هذه الخطوة. استخدم مدير الحزم المفضل لديك لتثبيت تطبيق خادم OpenSSH. قد تظل أبسط طريقة هي تشغيل ملف apt-get أمر من المحطة.

sudo apt-get install openssh-server

أدخل كلمة المرور الخاصة بك ، وأكدها وانتظر دقيقة حتى ينتهي التثبيت. تهانينا ، لديك الآن خادم SSH. (كان ذلك سهلا!)

يمكنك إما استخدام التطبيق كما هو ، أو تحريره /etc/ssh/sshd_config لتكوينه. قم بتشغيل رجل sshd_config الأمر في Terminal للحصول على مزيد من المعلومات. مورد آخر رائع لمعرفة المزيد حول OpenSSH هو صفحة المساعدة ذات الصلة لـ Ubuntu.

2. توليد المفاتيح

سننشئ مجموعة من المفاتيح. قم بتشغيل الأوامر التالية (مقتبس من ملف OpenSSH / المفاتيح صفحة تعليمات Ubuntu).

mkdir ~ / .sshchmod 700 ~ / .sshssh-keygen -t rsa

يقوم الأمر الأول بإنشاء دليل مخفي ".ssh" في المجلد الرئيسي الخاص بك ، ويغير الأمر الثاني أذونات الوصول للمجلد بينما ينشئ الأمر الثالث مجموعة من RSA مفاتيح. سيُطلب منك أولاً تحديد موقع لحفظ المفاتيح (اتركه فارغًا واضغط على Enter للحفظ في الموقع الافتراضي) وثانيًا للحصول على عبارة مرور.

تعمل عبارة المرور هذه على تشفير المفتاح الخاص المخزن على جهاز الكمبيوتر الخاص بك ، مما يمنحك بشكل أساسي مزيدًا من الوقت لتأمين خادم SSH في حالة سرقة مفتاحك الخاص. تأكد من اختيار عبارة مرور يمكنك تذكرها ، حيث سيتعين عليك إدخالها عند محاولة استخدام مفتاحك.

3. نقل المفتاح العام

بعد ذلك ، ستحتاج إلى نقل المفتاح العام الذي أنشأته في الخطوة السابقة إلى كمبيوتر خادم SSH. إذا كان جهاز العميل الخاص بك يعمل أيضًا بنظام Linux ، فيمكن تحقيق ذلك بسهولة شديدة عن طريق تشغيل الأمر أدناه (استبدال

ssh- نسخة- معرف @

إذا كان عميلك لا يدعم الأمر ssh-copy-id ، فيمكنك استخدام الأمر أدناه بدلاً من ذلك. إنها معقدة بعض الشيء ، لكنها تحقق نفس النتائج بشكل أساسي.

القط ~ / .ssh / id_rsa.pub | ssh @ "mkdir ~ / .ssh ؛ القط >> ~ / .ssh / author_keys "

سيُطلب منك إدخال كلمة مرور المستخدم لخادم SSH. إذا تم تنفيذ الأوامر بدون أخطاء ، فسيتم نسخ مفتاحك العام إلى الخادم.

4. تعطيل مصادقة كلمة المرور

لاحظ أن نظامك لا يزال غير أكثر أمانًا من بعد الخطوة الأولى. على الرغم من تكوين عميل واحد على الأقل لاستخدام المصادقة المستندة إلى المفتاح ، إلا أن هذا لا يزال يترك مجالًا للعملاء الآخرين للاتصال بكلمة مرور. للإنهاء ، سنعطل مصادقة كلمة المرور تمامًا. بعد هذه الخطوة ، فقط يمكن لأجهزة الكمبيوتر التي مرت بالعملية المذكورة أعلاه الاتصال بخادم SSH الخاص بك.

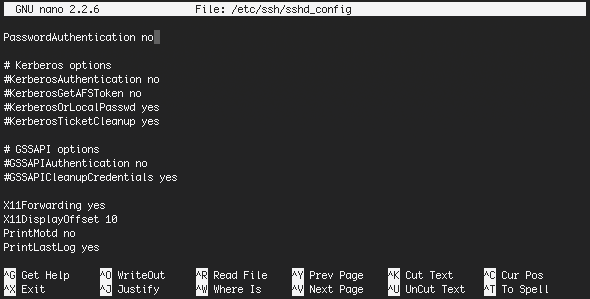

لتعطيل مصادقة كلمة المرور ، قم بتحرير ملف /etc/ssh/sshd_config ملف في المحرر المفضل لديك. واحدة من أسهل الطرق لتحرير ملف مقيد هي ، مرة أخرى ، استخدام Terminal. (أنا متحيز للنانو ، لكن يمكنك استخدام كل ما يناسبك.)

sudo nano / etc / ssh / sshd_config

ستجد حوالي 40 سطرًا من أسفل الملف

#PasswordAuthentication نعم

أزل علامة الرقم (#) وقم بتغيير الإعداد إلى "لا" ، على النحو التالي.

كلمة المرور

يجب أن يبدو الملف النهائي كما يلي:

احفظ الملف بالضغط على CTRL + X. قم بتأكيد التعديل واسم الملف ، وأنت على وشك الانتهاء. ما عليك سوى إعادة تشغيل خادم SSH لتشغيله بهذه الإعدادات الجديدة.

sudo إعادة تشغيل ssh

ستلاحظ أيضًا أن عميلك سيتوقف عن طلب عبارة المرور لفك تشفير مفتاحك إذا تم تعطيل مصادقة كلمة المرور على الخادم. الآن بعد أن أصبح لديك خادم SSH آمن ، كيف تنوي استخدامه؟ كخادم ملفات آمن ، أو غلاف بعيد ، أو لإعادة توجيه خدمات أخرى عبر SSH؟ واسمحوا لنا أن نعرف في قسم التعليقات أدناه!

رصيد الصورة: صراع الأسهم

أنا كاتب وطالب في علوم الكمبيوتر من بلجيكا. يمكنك دائمًا أن تقدم لي معروفًا بفكرة مقالة جيدة أو توصية كتاب أو فكرة وصفة.