الإعلانات

يجب أن يعرف كل شخص لديه جهاز Android أن معلوماتك الخاصة لا يتم التعامل معها على أنها خاصة. على سبيل المثال ، قد يكون إجراء شراء التطبيق فضح معلومات الاتصال الشخصيةبما في ذلك الاسم والعنوان الفعلي وعنوان البريد الإلكتروني للمطورين. حدثت كارثة رئيسية أخرى عندما Path Path بدأ رفع معلومات الاتصال من هواتف مستخدميها. ردا على خروقات الخصوصية هذه ، أعلن بعض المشرعين عن خطط لاتخاذ إجراءات قانونية: المدعي العام في كاليفورنيا ، كامالا هاريس ، أعلن مؤخرا اتفاقية مع شركات التكنولوجيا الرئيسية لتحسين معايير خصوصية المستخدم ، وخاصة على الهواتف المحمولة.

يجب أن يعرف كل شخص لديه جهاز Android أن معلوماتك الخاصة لا يتم التعامل معها على أنها خاصة. على سبيل المثال ، قد يكون إجراء شراء التطبيق فضح معلومات الاتصال الشخصيةبما في ذلك الاسم والعنوان الفعلي وعنوان البريد الإلكتروني للمطورين. حدثت كارثة رئيسية أخرى عندما Path Path بدأ رفع معلومات الاتصال من هواتف مستخدميها. ردا على خروقات الخصوصية هذه ، أعلن بعض المشرعين عن خطط لاتخاذ إجراءات قانونية: المدعي العام في كاليفورنيا ، كامالا هاريس ، أعلن مؤخرا اتفاقية مع شركات التكنولوجيا الرئيسية لتحسين معايير خصوصية المستخدم ، وخاصة على الهواتف المحمولة.

ومع ذلك ، في الوقت الحاضر ، قليل من المستخدمين يعرفون مخاوف الأمان والخصوصية المحتملة. قليلون يعرفون الفرق بين الإجراءات الأمنية لنظامي Android و iOS. على سبيل المثال ، يختلف أمان نظام التشغيل Android عن نظام تشغيل iPhone في نظام واحد رائد الصدد: تمارس Apple إرشادات صارمة للغاية لمراقبة الجودة للتطبيقات ، بينما يسمح Android بمجموعة أوسع من البرامج. طلب تطبيقات Android "الإذن"من المستخدمين للوصول إلى بياناتك الحساسة. للأسف ، لا تشرح Google بشكل كامل مخاطر الأمان المحتملة التي تقدمها بعض الأذونات للمستخدمين. ما لا نعرفه

يستطيع يؤذينا ، خاصة عندما نثبّت تطبيقات من المناطق المظلمة من الإنترنت.تشرح هذه المقالة كيف السبعة المحتملة مميت أذونات التطبيق قد تضر بك وأفضل السبل لتجنب مثل هذه التركيبات الكارثية.

ما هو الإذن؟

كريس هوفمان وأوضح بالتفصيل ما أذونات التطبيق كيف تعمل أذونات تطبيقات Android ولماذا يجب أن تهتميجبر Android التطبيقات على التصريح بالأذونات التي تطلبها عند تثبيتها. يمكنك حماية خصوصيتك وأمانك وفاتورة هاتفك الخلوي من خلال الانتباه إلى الأذونات عند تثبيت التطبيقات - على الرغم من أن العديد من المستخدمين ... اقرأ أكثر هي - تسمح الأذونات للتطبيقات بالوصول إلى ميزات الأجهزة الخاصة بالهاتف ، مثل الكاميرا أو المعلومات الشخصية للمستخدم. الطبيعة المتنوعة لهذا النظام تسمح بمجموعة كبيرة ومتنوعة من البرامج المدهشة. لكي تعمل تطبيقات مثل Google Now بشكل صحيح ، يجب أن تصل إلى كميات هائلة من البيانات ، بالإضافة إلى نظام تحديد المواقع العالمي (GPS) ومكونات البيانات في هاتفك. تطلب معظم التطبيقات هذه البيانات دون نية سيئة. ومع ذلك ، يمكن لعدد متزايد من التطبيقات الضارة استخدام هذه الأذونات في حفلة مميتة مع بعضها البعض.

بالنسبة للمصدر قبل الأخير على أذونات Android ، تحقق من مستخدم Alostpacket الخاص بـ AndroidForums.com دليل شامل. مصدر آخر مفيد هو تحليل ماثيو بيتيت لأفضل 20 تطبيقًا من تطبيقات Android والأذونات المطلوبة. ساهم كل من هذه الأعمال بشكل كبير في هذه المقالة.

الأذونات

# 1 مصادقة الحسابات: يتيح هذا لأحد التطبيقات "مصادقة" المعلومات الحساسة ، مثل كلمات المرور. ما يجعل الأمر خطيرًا للغاية هو أن التطبيق المارق بهذه الإمكانية يمكنه التصيد بكلمة مرور المستخدم من خلال الخداع. تأتي الغالبية العظمى من هذا النوع من التطبيقات بشكل شرعي من مطورين كبار ، مثل Facebook و Twitter و Google. بسبب احتمال الضرر ، ومع ذلك ، انظر حذر جدا في التطبيقات التي تمنح الإذن بها.

# 2 اقرأ بيانات السجل الحساسة: يسمح هذا الإذن للتطبيق بالوصول إلى ملفات سجل هاتفك. على سبيل المثال ، فضيحة CarrierIQ ما هو الذكاء الحامل وكيف أعرف إذا كان لدي؟ظهرت Carrier IQ في حياتنا منذ عدة أسابيع ، مع مقطع فيديو من قبل الباحث الأمني تريفور إيكهارت الذي وجد بعض التطبيقات المخفية التي تعمل على جهاز HTC الخاص به. منذ ذلك الحين ، ارتفعت المضاربات والذعر ... اقرأ أكثر ، أحد التطبيقات المستخدمة في معظم الهواتف ، يرسل ملفات سجل هاتفك سراً إلى مطورها. ومع ذلك ، اتضح أن التطبيق أعاد السجلات التي تضمنت ضغطات المفاتيح - مما يعني تضمين كلمات المرور وتسجيلات الدخول في هذا الملف. في حين أكدت شركة CarrierIQ أن هذه السجلات لم يتم استخدامها بشكل ضار (وهو أمر يجب أن نأخذه في كلمتها) ، فليس لدينا فكرة عن مدى أمان تخزين هذه البيانات. بشكل أساسي ، يمكن أن تحتوي ملفات السجل على معلومات حساسة للغاية.

# 3 اقرأ جهات الاتصال: قراءة جهات الاتصال يسمح للتطبيق بقراءة جميع جهات الاتصال الخاصة بك. غالبًا ما تحاول التطبيقات الشبيهة بالبرامج الضارة الاستفادة من المستخدمين غير المحترفين بطرق غير مباشرة. على سبيل المثال ، بعد منح تطبيق خبيث هذا الإذن ، تلقيت بريدًا إلكترونيًا يحتوي على ملفات مرفقة من صديق أتواصل معه كثيرًا. كانت الملفات المرفقة نوعًا من البرامج الضارة. تم انتحال البريد الإلكتروني!

# 4 اكتب إعدادات آمنة: يسمح للتطبيق بقراءة إعدادات النظام وكتابتها. لم يسبق لي أن رأيت تطبيقًا يطلب هذا الإذن من قبل ، وأنا متأكد تمامًا أن Google تتولى مراقبة التطبيقات التي تستخدم هذه الميزة بشكل كبير. ومع ذلك ، فمن المؤكد أن هناك برامج مارقة بهذه القدرة. بالنسبة لهواتف الجذر ، يجب عليك تجنب التطبيقات التي تطلب هذا الإذن كما لو كان لديهم مرض معد. من الممكن أن يكون لديهم نظير إلكتروني.

# 5 معالجة المكالمات الصادرة: يجب أن تنتمي القدرة على مراقبة تفاصيل المكالمات الصادرة ، مثل أرقام الهاتف وأنواع أخرى من معلومات الاتصال حصريا لتطبيقات VOIP. البرامج التي تقدم مثل هذه الطلبات ، وليس التعامل صراحة مع مكالمات صادرة أو واردة ، "مفرطة الإذن".

# 6 أرسل رسالة قصيرة: يجب عليك توخي الحذر عند منح التطبيقات حق الوصول لإرسال رسائل SMS أو MMS. يوجد عدد من الشركات التي يمكنها التعامل مع رسوم الرسائل النصية القصيرة الفردية - بالطبع ستحصل على فاتورة استخدام مثل هذه الخدمات. ما لم يتطلب التطبيق على وجه التحديد الوصول إلى الرسائل القصيرة الخاصة بك ، لا ينبغي السماح بهذا الإذن.

# 7 قراءة تيار الاجتماعي: منذ الطفرة الأخيرة في وسائل التواصل الاجتماعي ، ومخاوف الخصوصية الواضحة ، أدرجت Google إذنًا يسمح للتطبيقات بقراءة المعلومات المستمدة من خلاصاتك الاجتماعية. بالنظر إلى الكم الهائل من المعلومات الشخصية التي يتم إنتاجها من خلال الشبكات الاجتماعية ، قد يتمكن التطبيق الخطأ من الاستفادة من ذلك. على سبيل المثال ، قد يتم التقاط العديد من أسئلة الأمان للمستخدم العادي من خلاصة وسائل التواصل الاجتماعي.

كيفية التفاعل مع الأذونات

بعض الإرشادات البسيطة لتجنب المشاكل المحتملة:

- تأكد من أنك تقوم بتثبيت التطبيقات من مصادر موثوقة. حتى التطبيقات في متجر Play يمكن أن تمتلك خصائص تشبه البرامج الضارة. خاصه، قراءة المراجعات من التطبيق وتحقق من المطور على Google للتأكد من سمعته النظيفة.

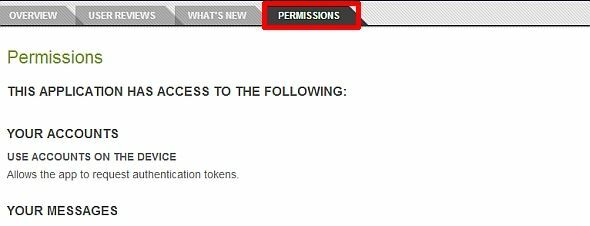

- تجنب تثبيت تطبيقات تطلب أذونات زائدة. على سبيل المثال ، إذا كانت اللعبة التي تنطوي على تصوير مخلوقات ريشة غير سعيدة على جدران من الطوب تحاول الوصول إلى قائمة جهات الاتصال الخاصة بك ، فيجب أن تشكك في دوافعها. للتحقق من أذونات التطبيقات قبل تم تثبيتها ، انتقل إلى صفحة متجر Play للتطبيق. ال أذونات تكون علامة التبويب مرئية أسفل شعار التطبيق مباشرةً. لا تنسى يمكن أن تمثل مستشعرات حركة الهاتف خطرًا أمنيًا، جدا. لهذا من المهم أيضًا مراقبة أذونات الأجهزة عن كثب.

- إزالة التطبيقات التي ليس لها عذر معقول لطلب أذونات معينة — تُعرف أيضًا باسم متميز للغاية تطبيقات. يمكنك تحديد التطبيقات الخاطئة باستخدام برنامج مثل "مستكشف الأذونات" ، والذي يمكنه الاطلاع على التطبيقات الموجودة على جهازك ، والتي تمت تصفيتها عن طريق الإذن. البديل هو قم بتحميل تطبيقاتك على Stowaway، الذي يقوم بتحليل ما إذا كان التطبيق يطلب الكثير من الحريات مع بياناتك أم لا. ومع ذلك ، قد يمثل Stowaway مشكلة للمستخدمين غير المعتادين على إدارة ملفات APK ، ملف Android القابل للتنفيذ. قام مات سميث بكتابة رائعة على برنامج بديل ، يعرف باسم لا أذونات ، والذي يوضح كيف يبدو التطبيق ذي الامتيازات المفرطة. خيار آخر هو aSpotCat. إذا كان لديك حق الوصول إلى الجذر ، فهناك تطبيق الأذونات المرفوضة.

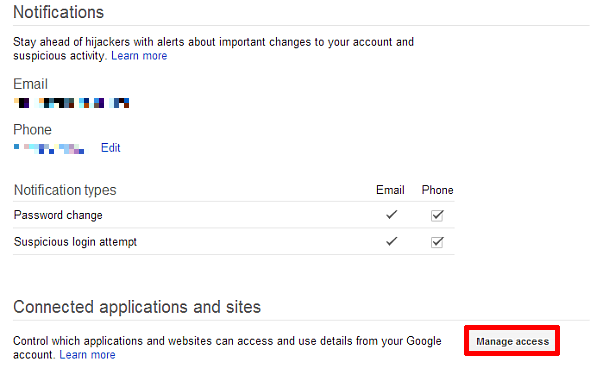

- يزور صفحة حساب Google لمعرفة التطبيقات التي منحتها حق الوصول إلى الحساب. قم بإزالة تلك التي لا تتعرف عليها - ومع ذلك ، يجب عليك استخدام السلطة التقديرية في هذا المجال لأنها قد تتسبب في توقف بعض التطبيقات عن العمل. للوصول إلى هناك ، ما عليك سوى التمرير إلى أسفل صفحة الحسابات والنقر فوق إدارة الوصول. بعد ذلك ، يمكنك إلغاء الوصول إلى أي تطبيق ، من أي نظام أساسي.

خاتمة

عندما استهدفتني البرامج الضارة ، عرف المتسللون عنوان بريدي الإلكتروني ، وعناوين البريد الإلكتروني لأصدقائي ، وعدد مرات الاتصال بهم. أدى هذا إلى زيادة فرصهم في التصيد الاحتيالي بنجاح لكلمة مرور حسابي أو تثبيت بعض الفيروسات الرهيبة على هاتفي. قد يكون جهلي قد تسبب في ضرر كبير.

في أعقاب العديد من خصوصية وأمان المستخدم الكوارث ينبغي لنا الكل التركيز فقط بالضبط ما هي الشروط والأحكام التي نوافق عليها و ما يمكن أن تفعله هواتفنا بمعلوماتنا الخاصة ما هو برنامج Stalkerware وكيف يؤثر على هواتف Android؟يمكن تثبيت برامج تتبع خبيثة تسمى Stalkerware سراً على هاتفك. إليك ما تحتاج إلى البحث عنه وتجنبه. اقرأ أكثر . نظرًا لاحتمال حدوث هجمات منسقة من المتسللين الذين يستخدمون المعلومات التي تم الحصول عليها من التطبيقات ذات الامتيازات المفرطة ، لم تكن الحاجة إلى يقظة المستخدم المتزايدة أكبر من أي وقت مضى. وكما كانت دائمًا على مر الزمن ، فإن المعرفة هي أفضل حماية لك ضد الاستغلال.

ائتمانات الصورة: المخطوطات عبر MorgueFile.com ؛ إنسان آلي عبر MorgueFile.com ؛ قف عبر MorgueFile.com

كانون صحفي تكنولوجي (BA) مع خلفية في الشؤون الدولية (MA) مع التركيز على التنمية الاقتصادية والتجارة الدولية. تكمن شغفه في أدوات من مصادر صينية ، وتقنيات معلومات (مثل RSS) ، ونصائح وحيل إنتاجية.