الإعلانات

الأطفال الذين ولدوا قبل عقد واحد فقط لديهم براعة تقنية أكثر بكثير من آبائهم. يؤدي هذا الشعور الزائف بالمهارة الفنية إلى إصابة العديد من الأطفال بأجهزة الكمبيوتر والأجهزة المنزلية لوالديهم ببرامج ضارة.

ما لم يكن الوالد لديه وظيفة في مجال التكنولوجيا ، فإن فهم أبنائهم للتكنولوجيا يتجاوز بكثير فهمهم. هذا يمكن أن يكون خطيرا في نواح كثيرة.

اذا ماذا تستطيع ان تفعل حيال ذلك؟

الآباء: استعادة السيطرة

قد يعرف الكثير من الآباء ما يكفي ل تثبيت برنامج المراقبة الأبوية الدليل الكامل للرقابة الأبويةيمكن أن يكون عالم الأجهزة المتصلة بالإنترنت مرعبًا للآباء. إذا كان لديك أطفال صغار ، فلدينا ما تريده. إليك كل ما تحتاج إلى معرفته حول إعداد واستخدام أدوات الرقابة الأبوية. اقرأ أكثر على أجهزة الكمبيوتر أو الأجهزة المحمولة التي يستخدمها الأطفال.

لسوء الحظ ، فإن القيام بذلك ليس فعالًا في العادة ، حيث يمكن لأي شخص لديه معرفة بدائية بأدوات القرصنة الأساسية تجاوز برنامج المراقبة الأبوية قد يتخطى أطفالك 7 برامج الرقابة الأبويةلا يعني مجرد تثبيت شبكة أمان في برنامج المراقبة الأبوية أن أطفالك لن يجدوا طريقة للتنقل عبرها. إليك كيف سيفعلون ذلك! اقرأ أكثر .

هناك طرق أكثر فعالية للتحكم في ما قد يفعله أطفالك عبر الإنترنت ، ولا تحتاج إلى درجة الدكتوراه في علوم الكمبيوتر للقيام بذلك.

سيسمح لك اتباع هذا الدليل البسيط باستعادة السيطرة على ما يجري داخل شبكتك المنزلية.

مخاطر تربية سيناريو كيدي

أدى صعود حركات القرصنة مثل Anonymous ، وعدد لا يحصى من الأفلام والبرامج التلفزيونية التي تمجد اختراق الكمبيوتر ، إلى زيادة شعبية "القرصنة" بين الأطفال والمراهقين. بالنسبة للأطفال الذين تم إرضاعهم على أجهزة iPad ، هذا صحيح بشكل خاص.

الحقيقة هي أنك لا تحتاج إلى مهارات ترميز متقدمة أو شهادة جامعية في علوم الكمبيوتر للدخول في عالم القرصنة الغامض.

مثال على ذلك كان كينيث كورين شوتشمان البالغ من العمر 20 عامًا من فانكوفر ، واشنطن ، والذي كان مسؤولاً عن التطوير الروبوتات الضخمة التي اخترقت أكثر من 500000 جهاز توجيه إنترنت في جميع أنحاء العالم.

تعقب المحققون الفيدراليون الهجوم على ما أطلقوا عليه "هواة القرصنة" المعروف باسم "Nexus Zeta" ، وهو ملصق متكرر في منتديات القراصنة. لقد قاموا بتغيير حجمه كهاوي بسبب نقص المعرفة بالقرصنة التي عرضها في تلك المنتديات.

ومع ذلك ، استخدم شوتشمان شفرة وأدوات القراصنة الموجودة لبناء الروبوتات خبيثة لم يشاهدها المحققون الفيدراليون إلا من مجموعات قراصنة أكثر تعقيدًا.

إذا كنت لا تعتقد أن القراصنة الناشئين يمكن أن يواجهوا مثل هذا النوع من المشاكل ، ففكر في أن شوتشمان كان عاطلاً عن العمل ومعاقاً يبلغ من العمر 20 عامًا يعيش مع والده. لم يكن لديه تدريب رسمي على الكمبيوتر ، ولا موارد لشراء أنظمة كمبيوتر متقدمة. كان يعمل خارج غرفته ويعبث في منتديات القراصنة ، باستخدام أدوات القراصنة الأساسية والتعليمات البرمجية.

يواجه شوتشمان الآن اتهامات اتحادية وربما وقت السجن.

كيف يمكن أن يؤثر قرصنة طفلك عليك

كثيرا ما تلجأ إلي أسرتي للحصول على المشورة الفنية. في إحدى الحالات ، تواصلت أم في العائلة حول هاتف iPhone ورسائل SMS وحتى حساباتها المصرفية التي تعرض لها اختراق من قبل مخترق.

ونصحت أنها تشتبه في أن أحد أو أكثر من أطفالها مهتم بـ "القرصنة". أثارت هذه الحقيقة أجراس الإنذار لعدد من الأسباب.

إذا كان طفلك يتعرض للاختراق ، فقد يتم اختراق أجهزة الكمبيوتر والأجهزة الخاصة بك بالطرق التالية.

البرامج المقرصنة أو المجانية (أحصنة طروادة)

يزيد وجود طفل مهتم بالقرصنة من احتمالات الإصابة بعدوى حصان طروادة.

أ حصان طروادة هو تطبيق مقنع كتطبيق يبدو أنه بريء. يمكن أن يكون هذا أداة قرصنة بسيطة أو فيلمًا أو لعبة مقرصنة تم تنزيلها الويب المظلم أفضل مواقع الويب المظلمة التي لن تجدها على Googleالويب المظلم ليس للجميع ، لكن الأمر يستحق استكشاف بعض أجزاءه. إليك أفضل مواقع الويب المظلمة. اقرأ أكثر .

إنها إصابة خطيرة لأنها يمكن أن تنشئ بابًا خلفيًا على جهاز الكمبيوتر أو تعديل الملفات أو سرقة معلومات حساسة.

ولا تحتاج إلى معلومات حساسة لتخزينها على الكمبيوتر للوصول إليها. يمكن استخدام حصان طروادة أدوات تسجيل المفاتيح لتتبع ضغطات المفاتيح الخاصة بك عند كتابة كلمة مرور على مواقع الويب المصرفية أو بطاقات الائتمان.

الويب المظلم

غالبًا ما يكون الأطفال الذين يعتقدون أنهم "قراصنة" هم أول من يغوصون الويب المظلم أفضل مواقع الويب المظلمة التي لن تجدها على Googleالويب المظلم ليس للجميع ، لكن الأمر يستحق استكشاف بعض أجزاءه. إليك أفضل مواقع الويب المظلمة. اقرأ أكثر . في معظم الحالات ، يتضمن هذا استخدام شبكة Tor لتنزيل الموسيقى والأفلام المقرصنة والمزيد.

لسوء الحظ ، إذا تم استخدام الطريقة الخاطئة ، فيمكنها أيضًا توصيل البرامج الضارة أو الفيروسات الأخرى.

إذا كنت تقوم بالوصول إلى الخوادم الموجودة داخل شبكة Tor نفسها ، فهي آمنة نسبيًا طالما أن الملفات التي يتم تنزيلها لا تصاب بنفسها.

حيث يأتي الخطر عندما يتم استخدام شبكة Tor للوصول إلى الإنترنت العادي. "نقاط الخروج" هي خوادم حيث يتم توجيه حركة مرور Tor إلى الويب ، وكانت هناك أمثلة في الماضي عقد الخروج عديمي الضمير 6 طرق للبقاء في مأمن من نقاط خروج تور المعرضة للخطرTor قوي لحماية الخصوصية عبر الإنترنت ، لكنه ليس مثاليًا. إليك كيفية البقاء آمنًا من عُقد خروج Tor المخترقة. اقرأ أكثر تهدد أمن تلك الحركة.

يمكن أن تحاول عقد الخروج القيام بما يلي:

- سرقة كلمات المرور

- قم بإدخال كود ضار في التنزيلات الموثوقة

- سرقة المعلومات الشخصية

بالنسبة للأطفال ، يعد استخدام شبكة Tor جانبًا واحدًا فقط من الشعور وكأنك مخترق. لسوء الحظ ، قد لا يفهمون تمامًا تداعيات أشياء مثل عقد الخروج أو الشفرة الضارة المحقونة.

وإذا كان طفلك يستخدم شبكة Tor للوصول إلى أي من حساباتك (مثل حساب Apple ID أو Facebook) باستخدام قنوات غير مشفرة ، فقد تتعرض حساباتك للخطر.

كيفية استعادة السيطرة (للآباء)

إذا اكتشفت أن أطفالك يقومون بالقرصنة بنشاط ، فهناك بضع خطوات تحتاج إلى اتخاذها على الفور لتنظيف أجهزتك وحماية شبكتك.

1. قفل جهاز التوجيه الخاص بك

أول شيء عليك القيام به كأحد الوالدين هو السيطرة على الإنترنت. وهذا يعني السيطرة على جهاز التوجيه من المصدر مباشرة ، حيث يدخل الإنترنت إلى منزلك.

على جهاز الكمبيوتر الخاص بك ، افتح موجه CMD واكتب: ipconfig.

الآن ، افتح متصفح ويب واكتب عنوان IP هذا في حقل URL.

سترى شاشة تسجيل الدخول. عادةً ما يكون معرف تسجيل الدخول "admin". إذا كنت لا تعرف كلمة المرور ، فربما تركت جهاز التوجيه مفتوحًا على نطاق واسع دون أي أمان. لسوء الحظ ، هذا خطأ شائع يرتكبه الكثير من الناس. إذا كان بإمكانك تسجيل الدخول دون كتابة أي كلمة مرور ، فهذه هي الحالة.

تأكد من تعيين كلمة مرور المسؤول التي لا يمكن لأحد تخمينها.

عند تسجيل الدخول لأول مرة إلى جهاز التوجيه الخاص بك ، قد ترى أن جدار الحماية معطّل ، أو تم تعيينه بأمان منخفض. يجب عليك أيضًا البحث عن أي أجهزة غير عادية على شبكتك لا تتعرف عليها.

تحقق مع أطفالك لمعرفة الأجهزة التي يستخدمونها ، وتذكر أن الأجهزة المنزلية الذكية سيتم سردها هنا أيضًا.

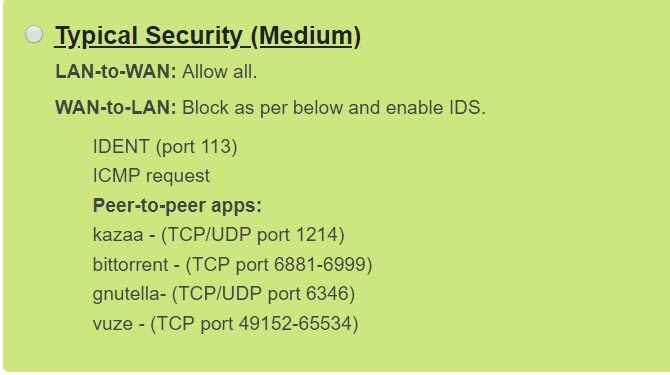

يفضل ، اختيار مستوى أمان يمنع التطبيقات الخطيرة من نظير إلى نظير التي يستخدمها الأطفال لتنزيل المحتوى المقرصن ، مثل BitTorrent.

قد يحتوي جهاز التوجيه أيضًا على منطقة "تحكم أبوي" حيث يمكنك تقييد الوصول إلى مواقع ويب أو مواقع محددة تحتوي على كلمات رئيسية بشكل صارم. يمكنك أيضًا السماح بالوصول إلى جهاز التوجيه من أجهزة معينة فقط وليس أي شيء آخر.

الأهم من ذلك ، بمجرد تحديث كلمة مرور جهاز التوجيه الخاص بك ، لا تقدمه لأطفالك.

ربما تمكنوا من تجاوز أدوات الرقابة الأبوية على جهاز الكمبيوتر أو الهاتف الذكي الخاص بهم ، لكنهم لن يتمكنوا من تجاوز أمان جهاز التوجيه الخاص بك إلا إذا كنت قد استخدمت كلمة مرور قصيرة يسهل تخمينها.

للمزيد انظر دليل لتأمين جهاز التوجيه الخاص بك.

2. قفل الأجهزة

يوفر معظم مزودي الشبكات اللاسلكية اليوم القدرة للآباء على تطبيق الإجراءات الوقائية والضوابط الأخرى على كيفية وصول الأطفال إلى الإنترنت.

تتيح لك خدمات مثل هذه القيام بأشياء مثل:

- تتبع موقع GPS

- الحد من وقت الشاشة

- تصفية المحتوى

- تحكم في التطبيقات التي يمكن تثبيتها

فقط ضع في اعتبارك أن الأطفال ذوي الحيلة الذين هم في القرصنة سيحاولون على الأرجح كسر حماية جهاز iPhone الخاص بهم أو القضاء على جهاز Android الخاص بهم حتى يتمكنوا من القيام بكل ما يريدون. يمكنك تثبيت التطبيقات على تلك الهواتف للتحقق إذا تم اختراقهم. تحقق منها شهريًا على الأقل.

3. إعادة تعيين أجهزة الكمبيوتر والأجهزة المحمولة الخاصة بك

لسوء الحظ ، إذا كان طفلك يقوم بتنزيل أدوات القراصنة وتشغيلها بنشاط على شبكتك ، أو تنزيل محتوى مقرصن ، فإن الطريقة الأكثر أمانًا هي البدء من جديد.

هذا مهم بشكل خاص إذا كنت تشك في إصابة أي جهاز على شبكتك.

لن يكون ذلك سهلاً ، ولكنه أفضل تأمين لتنظيف أسرتك من كل أحصنة طروادة والبرامج الضارة الأخرى.

قبل القيام بأي من هذه الخطوات ، تأكد من ذلك عمل نسخة احتياطية من الوثائق الهامةوالملفات والصور والفيديو لشيء مثل القرص الصلب الخارجي.

- استعادة جميع أجهزة الكمبيوتر التي تعمل بنظام Windows 4 طرق لإعادة ضبط إعدادات المصنع على جهاز الكمبيوتر الذي يعمل بنظام Windows 10هل تريد معرفة كيفية إعادة ضبط إعدادات المصنع على جهاز كمبيوتر؟ نعرض لك أفضل الطرق لإعادة تعيين جهاز كمبيوتر يعمل بنظام Windows باستخدام Windows 10 أو 8 أو 7. اقرأ أكثر افتراضيات المصنع

- استعادة جميع أجهزة كمبيوتر Mac كيفية إعادة تثبيت macOS لنظام التشغيل Mac السريع والصريحهل تريد استعادة Mac إلى إعدادات المصنع؟ إليك كيفية تثبيت نسخة حديثة من macOS ومحو كل شيء. اقرأ أكثر افتراضيات المصنع

- إعادة تعيين جميع الهواتف الذكية أندرويد تحت الإعدادات, إعادة تعيين النسخ الاحتياطي

- إعادة تعيين جميع iPhone أو iPad كيفية إعادة ضبط إعدادات المصنع لجهاز iPhone و iPadهل تتساءل عن كيفية إعادة ضبط إعدادات المصنع لجهاز iPhone أو iPad؟ فيما يلي كيفية عمل نسخة احتياطية من بيانات جهاز iOS الخاص بك وإعادة تعيينها واستعادتها بسهولة. اقرأ أكثر الأجهزة

في حين أن هذا قد يبدو وكأنه استخدام مطرقة ثقيلة لقتل ذبابة ، إلا أنه ضروري.

من الخبرة ، يمكنني أن أؤكد لك أنه من الصعب جدًا معرفة الجهاز الذي اخترق بيانات الاعتماد المصرفية أو حساب بطاقة الائتمان الخاصة بك. تنظيف جميع الأجهزة هو الطريقة الوحيدة للقضاء على متسلل مصمم بشكل خاص من حياتك إلى الأبد.

4. إعادة تعيين جميع كلمات المرور

بمجرد قفل جهاز التوجيه ، يتم التحكم في نشاط الجهاز المنزلي ، وتكون جميع أجهزتك نظيفة ، حان الوقت لإعادة تعيين جميع كلمات مرور حسابك.

يمكنك القيام بهذه الخطوة فقط بعد التنظيف. إذا كان أي برنامج keylogger قيد التشغيل على أي من الأجهزة قبل التنظيف ، فسيعيد المخترق استعادة كلمات المرور الجديدة مرة أخرى.

أنشئ قائمة بجميع الحسابات التي تستخدمها ، بما في ذلك الحسابات التي تحتوي على بطاقة الائتمان أو المعلومات المصرفية المخزنة.

قد تتضمن بعض الأمثلة:

- Apple Pay أو Google Pay

- باي بال

- معرف Apple الخاص بك

- جميع حسابات التواصل الاجتماعي

- جميع حسابات البريد الإلكتروني (خاصة تلك المستخدمة لتأكيدات إعادة تعيين كلمة المرور)

- الحسابات المصرفية

- حسابات بطاقات الائتمان

- حسابات الوسائط مثل Netflix و YouTube و Amazon

بمجرد الانتهاء من جميع عمليات إعادة تعيين كلمة المرور الخاصة بك ، يجب القضاء على عائلتك بأكملها من العدوى.

نصائح إضافية للسلامة والأمن

الطريقة الوحيدة للحفاظ على أسرة خالية من تهديد المتسللين هي اتباع مجموعة صارمة من البروتوكولات الأمنية. حمل أطفالك مسؤولية هذه القواعد نفسها.

أهم طريقة لحماية نفسك كعائلة:

- لا تشارك كلمات المرور داخل العائلة

- احتفظ بالحسابات الفردية مثل معرفات Apple أو حسابات البريد الإلكتروني

- تجنب حفظ تفاصيل بطاقة الائتمان في حسابات الألعاب التي يستخدمها أطفالك (مثل شبكة PlayStation)

- إذا أمكن ، لا تشارك أجهزة الكمبيوتر أو الأجهزة الذكية بين البالغين والأطفال في العائلة

إذا خرق أطفالك هذه القواعد ، خذ أجهزتهم لإثبات جديتك.

تحدث إلى أطفالك عن المخاطر

على الرغم من أن هذه الإجراءات قد تبدو مثيرة ، إلا أن تأثيرات البرامج الضارة أو برامج حصان طروادة التي تؤدي إلى هوية مسروقة والحصول على أموال مأخوذة من حسابك المصرفي أكثر تأثيرًا بكثير.

لا تنتظر حتى تصبح ضحية. تحدث إلى أطفالك حول ما يمكن أن يحدث عندما يقومون بتنزيل محتوى مقرصن مصاب من شبكات نظير إلى نظير ، أو يستخدمون أدوات قرصنة لا يمكن الوثوق بها.

حوّل اهتمام طفلك بالقرصنة إلى اهتمام منتج بالحواسيب والتكنولوجيا. شجع اهتمامهم بأمان الكمبيوتر والتشفير ، ولكن تأكد من فهمهم للأخطار الكامنة للقرصنة. وتأكد من أنهم يفهمون مخاطر تنزيل الألعاب المقرصنة 5 مخاطر أمنية حقيقية لتنزيل الألعاب المقرصنةإن قرصنة ألعاب الفيديو أمر خطير. حتى إذا لم يكن لديك أي مخاوف أخلاقية معه ، فإن هذه المخاطر الأمنية الخمسة التي لا يمكن إنكارها يجب أن تمنعك من اغتنام الفرصة. اقرأ أكثر والأفلام والمحتويات الأخرى.

حقوق الصورة: marcinmaslowski /صور الإيداع

ريان حاصل على درجة البكالوريوس في الهندسة الكهربائية. لقد عمل 13 عامًا في هندسة الأتمتة ، و 5 سنوات في مجال تكنولوجيا المعلومات ، وهو الآن مهندس تطبيقات. محرر إداري سابق لـ MakeUseOf ، وقد تحدث في المؤتمرات الوطنية حول تصور البيانات وقد ظهر في التلفزيون والإذاعة الوطنية.