الإعلانات

من المحتمل أنك على دراية بالكلمة التشفير. ربما تكون قد سمعت عن مدى أهميتها ، بالإضافة إلى مدى أهميتها في الحفاظ على أمان الكثير من حياتنا شديدة التشابك.

هل تستخدم WhatsApp؟ أنت تستخدم التشفير. تسجيل الدخول إلى الخدمات المصرفية عبر الإنترنت؟ نفس الشيء مرة أخرى. يجب أن تطلب من الباريستا رمز Wi-Fi؟ وذلك لأنك تتصل بشبكة باستخدام التشفير - كلمة المرور هي المفتاح.

ولكن على الرغم من أننا نستخدم التشفير في حياتنا اليومية ، إلا أن الكثير من المصطلحات تظل غامضة. فيما يلي قائمة بثمانية مصطلحات تشفير أساسية تحتاج إلى فهمها.

1. نص عادي

دعنا نبدأ بالمصطلح الأساسي الذي يجب معرفته ، وهو بسيط ولكنه لا يقل أهمية عن المصطلحات الأخرى: نص عادي هي رسالة واضحة وسهلة القراءة يمكن لأي شخص قراءتها.

2. نص مشفر

نص مشفر هو نتيجة عملية التشفير. يبدو النص العادي المشفر على شكل سلاسل عشوائية من الأحرف ، مما يجعلها عديمة الفائدة. التشفير هو طريقة أخرى للإشارة إلى خوارزمية التشفير التي تحول النص العادي ، ومن هنا مصطلح النص المشفر.

3. التشفير

التشفير هي عملية تطبيق دالة رياضية على ملف يجعل محتوياته غير قابلة للقراءة ولا يمكن الوصول إليها - ما لم يكن لديك مفتاح فك التشفير.

على سبيل المثال ، لنفترض أن لديك مستند Microsoft Word. يمكنك تطبيق كلمة مرور باستخدام وظيفة التشفير المدمجة في Microsoft Office. الملف غير قابل للقراءة الآن ولا يمكن لأي شخص الوصول إليه بدون كلمة المرور. يمكنك حتى تشفير القرص الثابت بأكمله للأمن.

فك التشفير

إذا أقفل التشفير الملف ، فإن فك التشفير يعكس العملية ، ويحول النص المشفر إلى نص عادي. فك التشفير يتطلب عنصرين: كلمة المرور الصحيحة وخوارزمية فك التشفير المقابلة.

4. مفاتيح

تتطلب عملية التشفير أ مفتاح التشفير تخبر الخوارزمية بكيفية تحويل النص العادي إلى نص مشفر. مبدأ Kerckhoffs ينص على أن "سر المفتاح فقط هو الذي يوفر الأمن" ، بينما يستمر مبدأ شانون "العدو يعرف النظام".

يؤثر هذان البيانان على دور التشفير والمفاتيح في ذلك.

من الصعب للغاية الحفاظ على تفاصيل سر خوارزمية التشفير بالكامل ؛ الحفاظ على سر مفتاح أصغر بكثير أسهل. يقوم المفتاح بتأمين الخوارزمية وفتحها ، مما يسمح بتشغيل عملية التشفير أو فك التشفير.

هل المفتاح كلمة مرور؟

حسنًا ، على الأقل ليس تمامًا. إنشاء المفاتيح هو نتيجة لاستخدام خوارزمية ، في حين أن كلمة المرور هي عادةً اختيار المستخدم. ينشأ الارتباك لأننا نادرًا ما نتفاعل بشكل خاص مع مفتاح التشفير ، في حين أن كلمات المرور هي جزء من الحياة اليومية.

تعد كلمات المرور في بعض الأحيان جزءًا من عملية إنشاء المفتاح. يقوم المستخدم بإدخال كلمة المرور القوية للغاية الخاصة به باستخدام جميع أنواع الأحرف والرموز ، وتقوم الخوارزمية بإنشاء مفتاح باستخدام إدخالاتهم.

5. هاش

لذلك عندما يقوم أحد مواقع الويب بتشفير كلمة المرور الخاصة بك ، فإنه يستخدم خوارزمية تشفير لتحويل كلمة مرور نص عادي إلى تجزئة. أ تجزئة يختلف عن التشفير في أنه بمجرد تجزئة البيانات ، لا يمكن فصلها. أو بالأحرى ، الأمر صعب للغاية.

يعد التجزئة مفيدًا حقًا عندما تحتاج إلى التحقق من صحة شيء ما ، ولكن لا يمكنك إعادة قراءته. في هذا ، يوفر تجزئة كلمة المرور بعض الحماية ضد هجمات القوة الغاشمة (حيث يحاول المهاجم كل تركيبة ممكنة لكلمة المرور).

قد تكون سمعت حتى عن بعض خوارزميات التجزئة الشائعة ، مثل MD5 و SHA و SHA-1 و SHA-2. بعضها أقوى من البعض الآخر ، في حين أن البعض الآخر ، مثل MD5 ، معرضون تمامًا. على سبيل المثال ، إذا توجهت إلى الموقع MD5 أون لاين، ستلاحظ أن لديهم 123،255،542،234 كلمة في قاعدة بيانات تجزئة MD5. المضي قدما، ومحاولة إعطائها.

- تحديد تشفير MD5 من القائمة العلوية.

- اكتب كلمة المرور الخاصة بك ، وضرب تشفير، وعرض تجزئة MD5.

- حدد التجزئة ، اضغط Ctrl + C لنسخ التجزئة ، وحدد فك تشفير MD5 من القائمة العلوية.

- حدد المربع واضغط Ctrl + V للصق التجزئة ، أكمل اختبار CAPTCHA ، واضغط على فك تشفير.

كما ترى ، لا تعني كلمة المرور المُجزأة تلقائيًا أنها آمنة (حسب كلمة المرور التي اخترتها بالطبع). ولكن هناك وظائف تشفير إضافية تعزز الأمان.

6. ملح

عندما تكون كلمات المرور جزءًا من إنشاء المفتاح ، تتطلب عملية التشفير خطوات أمان إضافية. واحدة من تلك الخطوات التمليح كلمات المرور. على المستوى الأساسي ، يضيف الملح بيانات عشوائية إلى دالة تجزئة أحادية الاتجاه. دعونا نفحص ما يعنيه ذلك باستخدام مثال.

يوجد مستخدمان بنفس كلمة المرور: صياد 2.

نحن نجري صياد 2 من خلال مولد تجزئة SHA256 واستقبال f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7.

شخص ما يخترق قاعدة بيانات كلمات المرور ويتحقق من هذه التجزئة ؛ يكون كل حساب به التجزئة المقابلة عرضة للخطر على الفور.

هذه المرة ، نستخدم ملحًا فرديًا ، ونضيف قيمة بيانات عشوائية لكل كلمة مرور لكل مستخدم:

- مثال الملح رقم 1: الصياد 2 + سجق: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- مثال الملح رقم 2: الصياد 2 + لحم خنزير مقدد: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

قارن بسرعة تجزئات كلمات المرور نفسها مع أو بدون الملح (الأساسي للغاية):

- بدون ملح: f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7

- مثال الملح # 1: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- مثال الملح # 2: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

سترى أن إضافة الملح يعجل بشكل كافٍ قيمة التجزئة التي تظل كلمة المرور الخاصة بك (تقريبًا) آمنة تمامًا أثناء الانتهاك. والأفضل من ذلك ، لا تزال كلمة المرور مرتبطة باسم المستخدم الخاص بك حتى لا يكون هناك ارتباك في قاعدة البيانات عند تسجيل الدخول إلى الموقع أو الخدمة.

7. خوارزميات متناظرة وغير متماثلة

في الحوسبة الحديثة ، هناك نوعان من خوارزمية التشفير الأساسية: متماثل وغير متماثل. كلاهما يشفر البيانات ، ولكنهما يعملان بطريقة مختلفة قليلاً.

- خوارزمية متماثلة: استخدم نفس المفتاح لكل من التشفير وفك التشفير. يجب أن يتفق الطرفان على مفتاح الخوارزمية قبل بدء الاتصال.

- خوارزمية غير متماثلة: استخدم مفتاحين مختلفين: مفتاح عام ومفتاح خاص. يتيح ذلك تشفيرًا آمنًا أثناء الاتصال دون إنشاء خوارزمية متبادلة مسبقًا. هذا معروف أيضا باسم تشفير المفتاح العام (انظر القسم التالي).

تطبق الغالبية العظمى من الخدمات عبر الإنترنت التي نستخدمها في حياتنا اليومية شكلاً من أشكال تشفير المفتاح العام.

8. المفاتيح العامة والخاصة

الآن نحن نفهم المزيد حول وظيفة المفاتيح في عملية التشفير ، يمكننا أن ننظر إلى المفاتيح العامة والخاصة.

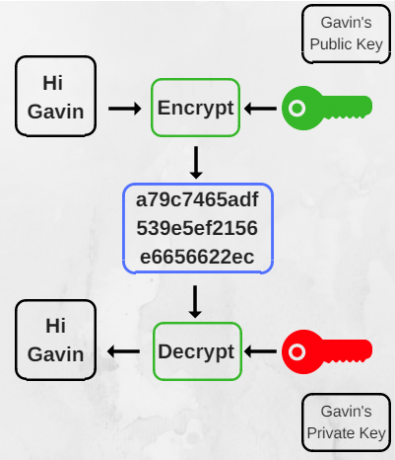

تستخدم الخوارزمية غير المتماثلة مفتاحين: أ المفتاح العمومي و مفتاح سري. يمكن إرسال المفتاح العام إلى أشخاص آخرين ، بينما لا يعرف المالك الخاص إلا المفتاح الخاص. ما الغرض من هذا؟

حسنًا ، يمكن لأي شخص لديه المفتاح العام للمستلم المقصود تشفير رسالة خاصة له ، بينما يمكن للمستلم فقط قراءة محتويات تلك الرسالة بشرط أن يكون له حق الوصول إلى الخاص المقترن مفتاح. تحقق من الصورة أدناه لمزيد من الوضوح.

تلعب المفاتيح العامة والخاصة أيضًا دورًا أساسيًا في التوقيعات الرقمية، حيث يمكن للمرسل توقيع رسالته باستخدام مفتاح التشفير الخاص به. يمكن لمن لديهم المفتاح العام التحقق من الرسالة ، بأمان مع العلم أن الرسالة الأصلية جاءت من المفتاح الخاص للمرسل.

أ زوج المفتاح هو المفتاح العام والخاص المرتبط رياضيًا الذي تم إنشاؤه بواسطة خوارزمية التشفير.

9. HTTPS

HTTPS (بروتوكول HTTP آمن) هي الآن ترقية أمنية يتم تنفيذها على نطاق واسع لبروتوكول تطبيق HTTP الذي يعد أساسًا للإنترنت كما نعرفه. عند استخدام اتصال HTTPS ، يتم تشفير بياناتك باستخدام Transport Layer Security (TLS) ، لحماية بياناتك أثناء النقل.

يولد HTTPS مفاتيح خاصة وعامة طويلة الأمد تستخدم بدورها لإنشاء مفتاح جلسة قصيرة المدى. مفتاح الجلسة هو مفتاح متماثل يستخدم لمرة واحدة يدمر الاتصال بمجرد مغادرة موقع HTTPS (إغلاق الاتصال وإنهاء تشفيره). ومع ذلك ، عند زيارة الموقع مرة أخرى ، ستتلقى مفتاح جلسة آخر للاستخدام مرة واحدة لتأمين اتصالاتك.

يجب أن يلتزم الموقع تمامًا بـ HTTPS ليوفر للمستخدمين الأمان الكامل. في الواقع ، كان 2018 هو العام الأول الذي بدأت فيه معظم المواقع عبر الإنترنت في تقديم اتصالات HTTPS عبر HTTP القياسي.

10. التشفير التام بين الأطراف

واحدة من أكبر كلمات التشفير هي كلمة السر التشفير من طرف إلى طرف. بدأت خدمة منصة الرسائل الاجتماعية WhatsApp تقدم لمستخدميها التشفير الكامل (E2EE) في عام 2016 ، مع التأكد من أن رسائلهم خاصة في جميع الأوقات.

في سياق خدمة المراسلة ، يعني EE2E أنه بمجرد الضغط على زر الإرسال ، يظل التشفير في مكانه حتى يتلقى المستلم الرسائل. ماذا يحصل هنا؟ حسنًا ، هذا يعني أن المفتاح الخاص المستخدم لتشفير رسائلك وفك تشفيرها لا يترك جهازك أبدًا ، مما يضمن بدوره أنه لا أحد غيرك يمكنك إرسال الرسائل باستخدام لقبك.

WhatsApp ليس الأول ، أو حتى الوحيد خدمة الرسائل لتقديم التشفير من النهاية إلى النهاية 4 Slick WhatsApp البدائل التي تحمي خصوصيتكاشترى Facebook WhatsApp. الآن بعد أن تجاوزنا صدمة تلك الأخبار ، هل أنت قلق بشأن خصوصية بياناتك؟ اقرأ أكثر . ومع ذلك ، فقد نقلت فكرة تشفير الرسائل المتنقلة إلى الاتجاه السائد - مما أثار غضب الوكالات الحكومية العديدة في جميع أنحاء العالم.

التشفير حتى النهاية

لسوء الحظ ، هناك الكثير الحكومات والمنظمات الأخرى التي تكره حقًا التشفير لماذا يجب ألا ندع الحكومة تكسر التشفيرإن التعايش مع الإرهابيين يعني أننا نواجه دعوات منتظمة لفكرة سخيفة حقًا: إنشاء تشفير يمكن الوصول إليه من قبل الحكومة. لكنها ليست عملية. إليك سبب أهمية التشفير في الحياة اليومية. اقرأ أكثر . إنهم يكرهون ذلك للأسباب نفسها التي نعتقد أنها رائعة - فهي تحافظ على خصوصية اتصالاتك ، وتساعد وظيفة الإنترنت بشكل كبير.

بدونها ، ستصبح الإنترنت مكانًا خطيرًا للغاية. من المؤكد أنك لن تكمل خدماتك المصرفية عبر الإنترنت ، أو تشتري شبشبًا جديدًا من Amazon ، أو تخبر طبيبك بما هو خاطئ.

على السطح ، يبدو التشفير شاقًا. لن أكذب ، معقدة في بعض الأحيان الأسس الرياضية للتشفير. ولكن لا يزال بإمكانك تقدير التشفير بدون الأرقام ، وهذا وحده مفيد حقًا.

جافين هو كاتب أول في MUO. وهو أيضًا محرر ومدير تحسين محركات البحث لموقع شقيق MakeUseOf الذي يركز على التشفير ، Blocks Decoded. حصل على درجة البكالوريوس (مع مرتبة الشرف) في الكتابة المعاصرة مع ممارسات الفن الرقمي المنهوبة من تلال ديفون ، بالإضافة إلى أكثر من عقد من الخبرة في الكتابة المهنية. يتمتع بكميات وفيرة من الشاي.